O Transport Layer Security, conhecido como TLS, é um protocolo criptográfico essencial para proteger dados durante a transmissão entre sistemas conectados. Sempre que um navegador acessa um site HTTPS, um aplicativo se conecta a uma API, um cliente de e-mail se comunica com um servidor ou componentes de software trocam registros confidenciais pela rede, o TLS é o responsável por criar o canal seguro de comunicação. Seu objetivo vai além da criptografia: ele valida a identidade do endpoint remoto e detecta qualquer alteração não autorizada nos dados durante o envio.

Na prática, o TLS opera entre a camada de aplicação e a conexão de transporte, adicionando camadas de segurança às comunicações de rede convencionais. Por isso, está diretamente ligado ao HTTPS, APIs seguras, transporte moderno de e-mails, serviços VPN, interfaces de administração remota, plataformas de comunicação unificada e diversos outros sistemas conectados. Sem o TLS, dados que trafegam por redes públicas ou compartilhadas estão expostos a interceptações, adulterações, roubo de credenciais e sequestro de sessões.

O TLS é a camada de segurança que transforma uma comunicação de rede comum em uma conexão autenticada, criptografada e protegida contra alterações.

Por que o TLS é Fundamental nas Redes Modernas

Proteção de Dados Confidenciais em Trânsito

A função mais visível do TLS é garantir a confidencialidade. Após a criação de uma sessão segura, todos os dados trocados entre cliente e servidor são criptografados, impedindo que sistemas intermediários consigam ler seu conteúdo. Isso é crucial para credenciais de acesso, registros de clientes, dados de pagamento, comandos operacionais, telemetria de dispositivos e qualquer informação empresarial que trafegue por infraestruturas públicas, sem fio, operadoras ou multilocatárias.

Para organizações, essa proteção não se limita a sites voltados para a internet. Painéis internos, cargas de trabalho em nuvem, plataformas de gerenciamento, microsserviços e aplicações industriais também dependem de uma criptografia forte em trânsito. Mesmo em ambientes privados, o tráfego pode passar por switches, gateways, proxies, links sem fio ou plataformas terceirizadas, tornando a comunicação em texto plano um risco desnecessário.

Autenticação do Endpoint Remoto

O TLS também ajuda o cliente a confirmar se está se comunicando com o servidor correto. Esse processo é feito por meio de certificados digitais e cadeias de confiança. Em um site, por exemplo, o navegador verifica o certificado do servidor apresentado durante a negociação inicial, confirmando se foi assinado por uma autoridade certificadora confiável, se está válido e se o nome do host corresponde ao domínio solicitado.

Essa etapa de autenticação é indispensável, pois apenas a criptografia não é suficiente: uma conexão pode ser criptografada, mas direcionada para um endpoint fraudulento. O TLS reduz esse risco ao vincular a sessão criptográfica a uma identidade que o cliente pode validar com base em suas regras de confiança e políticas de segurança.

O TLS estabelece uma sessão protegida entre sistemas combinando autenticação por certificado e troca de dados criptografados.

Preservação da Integridade da Sessão

Além de confidencialidade e autenticação, o TLS garante a integridade das mensagens. Isso significa que as partes envolvidas conseguem detectar se o tráfego foi modificado durante a transmissão. Isso é importante porque ataques de rede nem sempre visam roubar dados: em muitos casos, o objetivo é alterar comandos, injetar conteúdo, reduzir o nível de segurança ou manipular respostas de aplicações.

A proteção de integridade é especialmente valiosa para tráfego de controle de aplicações, sessões administrativas, sinalização de voz e vídeo, sincronização de configurações e comunicação máquina-a-máquina. Quando sistemas dependem de sinais precisos e entrega confiável de dados, a integridade é tão importante quanto a privacidade.

Como Funciona o TLS

A Fase de Handshake (Negociação Inicial)

O TLS começa com um handshake, uma troca inicial de dados onde cliente e servidor negociam os parâmetros de segurança da sessão. Eles definem a versão compatível do TLS, escolhem os algoritmos criptográficos, autenticam o servidor e geram as chaves de sessão que protegerão o fluxo de dados subsequente. Na maioria dos casos, esse processo é tão rápido que o usuário só percebe pelo cadeado de segurança ou pelo indicador HTTPS no navegador.

Apesar de detalhes técnicos variarem por versão, a lógica é a mesma: o cliente propõe opções suportadas, o servidor responde com os parâmetros selecionados e suas credenciais, o cliente valida essas informações e ambos geram chaves compartilhadas. A partir desse momento, os dados da aplicação trafegam dentro da sessão TLS criptografada, sem ficar expostos em texto plano.

Certificados e Validação de Confiança

Os certificados são o cerne da identificação no TLS. Eles contêm dados de identificação e uma chave pública, assinados digitalmente por uma autoridade certificadora ou outro emissor confiável da cadeia. Ao receber o certificado, o cliente verifica se a cadeia leva a uma raiz confiável e se o documento cumpre as regras de política estabelecidas.

Em ambientes empresariais e industriais, a estratégia de certificados é um ponto operacional crítico. Organizações precisam de processos para emissão, renovação, revogação, proteção de chaves privadas, gerenciamento de nomes de host, infraestrutura de chave pública interna e inventário de serviços. Um projeto TLS tecnicamente robusto pode falhar se os certificados forem mal gerenciados, expirados, emitidos incorretamente ou implantados sem controle de ciclo de vida.

Chaves de Sessão e Criptografia Contínua

Após o handshake, o TLS usa chaves de sessão para proteger os dados da aplicação. Essa abordagem é eficiente porque a criptografia simétrica é muito mais rápida do que operações assimétricas durante toda a sessão. Os mecanismos de chave pública garantem autenticação e confiança, enquanto as chaves de sessão realizam o trabalho repetido de proteger o tráfego contínuo.

Implantações modernas de TLS também priorizam o segredo avançado: mesmo que uma chave privada de longo prazo seja comprometida posteriormente, sessões capturadas anteriormente permanecem inacessíveis. Isso ocorre porque a proteção da sessão depende de materiais efêmeros de troca de chaves, e não apenas da chave estática do servidor. Essa característica torna as configurações atuais do TLS muito mais seguras do que versões antigas.

Uma sessão TLS não é apenas tráfego criptografado: é um relacionamento de confiança negociado com verificações de identidade, acordo de chaves e proteção de integridade em todo o ciclo da conexão.

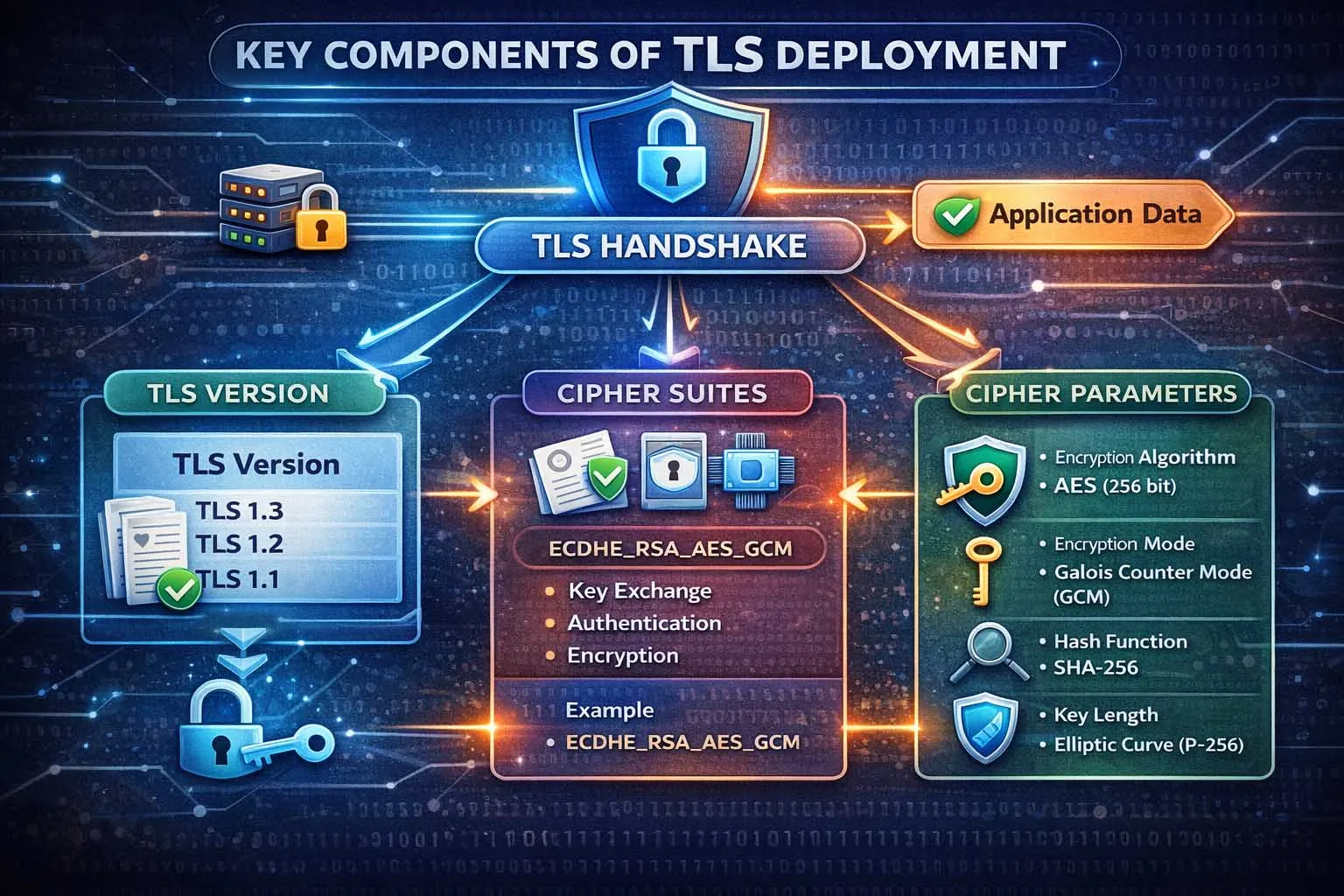

Componentes Principais de uma Implantação TLS

Versões do TLS

A escolha da versão impacta diretamente a postura de segurança e a interoperabilidade. Versões antigas podem persistir em ambientes legados, mas as implantações modernas se baseiam no TLS 1.2 e TLS 1.3, sendo esta última a geração atual do protocolo. O planejamento de versões é essencial, pois suporte a protocolos obsoletos aumenta a superfície de ataque, eleva riscos de conformidade e complica o gerenciamento de cifras e políticas.

Quando organizações fortalecem plataformas públicas, um dos primeiros passos é desativar versões obsoletas e alinhar clientes, servidores, proxies e balanceadores de carga com padrões modernos. Isso é fundamental para portais públicos, fluxos de pagamento, serviços de acesso remoto, plataformas de saúde, sistemas governamentais e APIs em nuvem, onde a segurança no transporte é parte visível da confiança geral.

Conjuntos de Cifras e Parâmetros Criptográficos

O TLS depende de algoritmos criptográficos selecionados cuidadosamente, que definem a troca de chaves, autenticação e criptografia. Em termos operacionais, administradores devem remover algoritmos fracos ou obsoletos, aplicar configurações seguras por padrão e garantir que equipes de aplicação entendam a diferença entre ajustes de compatibilidade e ajustes de segurança.

Como ambientes diferentes têm públicos de clientes variados, o planejamento de cifras envolve equilibrar segurança forte com a realidade da implantação. Um site público para navegadores modernos pode aplicar políticas mais rígidas do que um ambiente misto com dispositivos embarcados, softwares legados, terminais industriais ou sistemas operacionais antigos. Um bom design TLS exige disciplina criptográfica e visibilidade total dos ativos.

O handshake TLS define os parâmetros de segurança da sessão antes do início do fluxo de dados da aplicação.

Certificados, Chaves e Gerenciamento de Ciclo de Vida

Muitas falhas de segurança no transporte são operacionais, não teóricas. Certificados expirados, cadeias de certificados incorretas, nomes de host incompatíveis, manipulação fraca de chaves, renovação não automatizada e serviços internos descontrolados geram interrupções ou brechas de segurança. Por isso, o gerenciamento do ciclo de vida dos certificados é parte estratégica da implantação TLS, e não apenas um detalhe administrativo.

Em larga escala, organizações precisam de visão centralizada sobre onde os certificados são usados, data de vencimento, equipes responsáveis e armazenamento de chaves privadas. Isso é ainda mais crucial em ambientes nativos em nuvem, aplicações distribuídas, malhas de serviços e plataformas industriais, onde o número de endpoints criptografados cresce rapidamente.

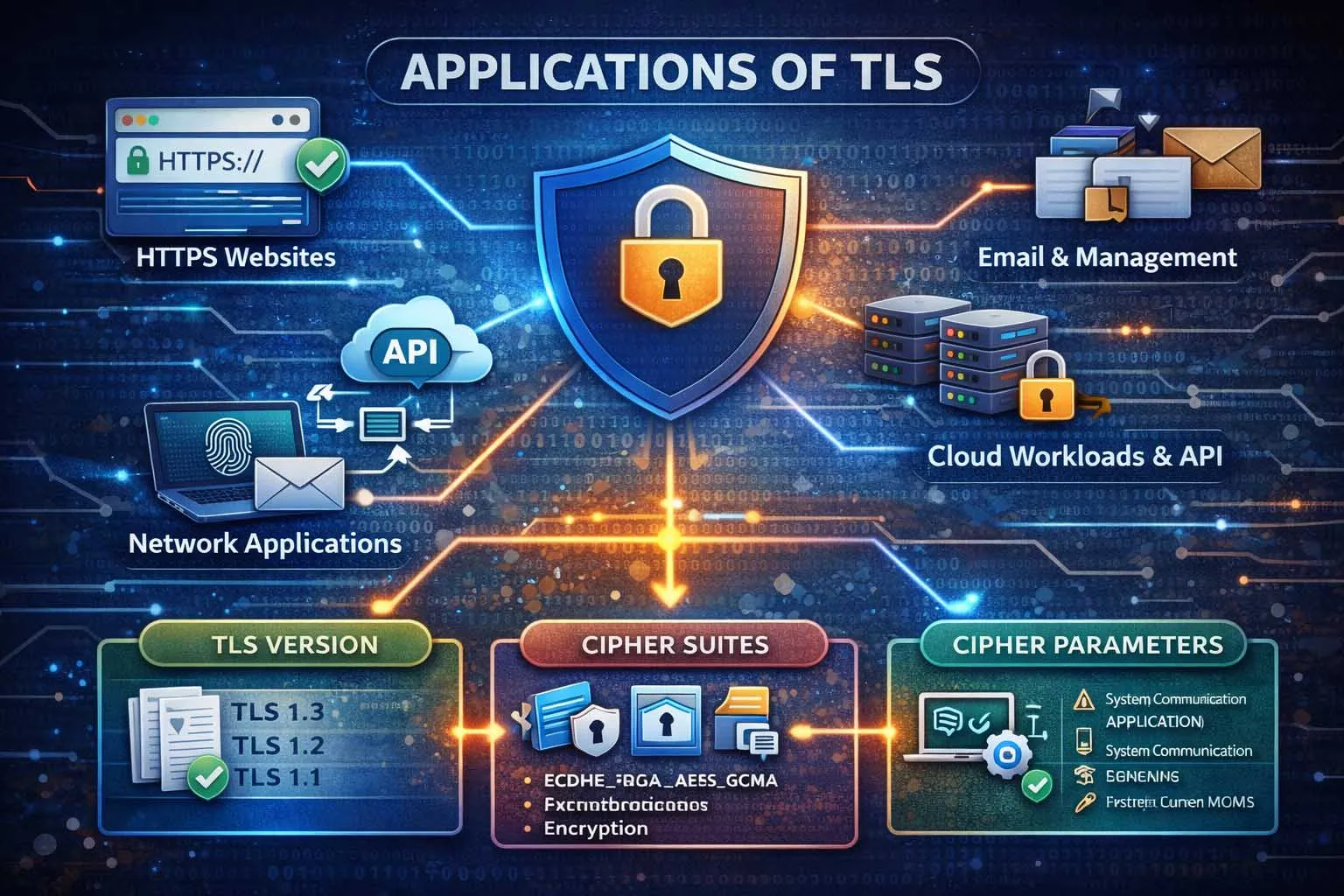

Usos Comuns do TLS

Sites HTTPS e Aplicações Web

O caso de uso mais conhecido do TLS é o HTTPS. Ao acessar um site seguro, o TLS protege a sessão do navegador e garante a autenticação do servidor. Isso é fundamental para comércio eletrônico, portais de clientes, plataformas de conhecimento, suporte remoto, formulários online, páginas de login e aplicações empresariais hospedadas na nuvem.

Para plataformas web, o TLS não é apenas um controle de segurança, mas um requisito operacional: navegadores, APIs, sistemas de identidade federada, proteção de cookies e recursos modernos da web dependem de transporte criptografado por padrão. Na prática, um site sem TLS configurado corretamente é considerado inseguro, incompleto ou não conforme às normas.

APIs, Aplicações e Comunicação entre Serviços

APIs transportam tokens de autenticação, comandos, registros e dados de fluxos de trabalho entre sistemas distribuídos. O TLS protege essas trocas, seja o tráfego entre um aplicativo móvel e um endpoint em nuvem, microsserviços internos ou componentes de software empresariais em diferentes regiões e ambientes.

Em arquiteturas de serviço a serviço, o TLS vai além da criptografia simples e suporta autenticação mútua. No TLS mútuo, ambos os lados apresentam certificados, permitindo que cada parte valide a identidade da outra. Esse modelo é ideal para ambientes de confiança zero, redes regulamentadas, integrações B2B controladas e comunicação máquina-a-máquina de alta segurança.

E-mails, Acesso Remoto e Interfaces Administrativas

O TLS também é amplamente usado fora dos navegadores. O envio e recebimento de e-mails dependem do TLS para proteger o tráfego entre clientes e servidores. Painéis administrativos, interfaces de gerenciamento remoto de dispositivos, plataformas de conferência, serviços de voz, diretórios e sessões de aplicativos remotos usam o TLS para proteger credenciais e atividades de gerenciamento.

Para equipes de infraestrutura, a política de segurança no transporte não pode se limitar à página inicial da empresa. Interfaces de gerenciamento, portais de gateway, plataformas de comunicação IP, sistemas de despacho, consoles web embarcados e serviços de administração de servidores podem ser mais sensíveis do que sites públicos, tornando a conformidade com o TLS um requisito crítico em todo o ambiente operacional.

O TLS é usado em acesso web, APIs, e-mails, administração, cargas em nuvem e comunicação entre sistemas.

Diferença entre TLS e SSL

Por que as Pessoas Ainda Usam o Termo SSL

No dia a dia, muitas pessoas ainda chamam o TLS de SSL. Isso acontece porque o SSL foi a primeira família de protocolos associada a sessões web seguras e certificados. Com o tempo, a indústria migrou para o TLS, mas o termo antigo permaneceu em mensagens de navegador, descrições de produtos, interfaces de hospedagem e conversas cotidianas.

Por isso, expressões como "certificado SSL" ou "handshake SSL" ainda são comuns, mesmo que o protocolo em uso seja o TLS. Do ponto de vista técnico, porém, as implantações seguras modernas usam o TLS, e não a família obsoleta de protocolos SSL.

Significado Prático da Diferença

Para operadores e compradores, o ponto principal é claro: a comunicação segura atual depende do TLS, não do SSL legado. Ao avaliar plataformas, dispositivos, gateways ou serviços hospedados, é fundamental verificar o suporte a versões modernas do TLS, manipulação segura de certificados e padrões criptográficos confiáveis. Linguagens de marketing podem usar o termo legado, mas o padrão de implantação deve seguir as práticas atuais do TLS.

Essa distinção é importante em compras, análises de conformidade, documentação técnica e interoperabilidade de produtos. Uma plataforma que apenas diz suportar "segurança SSL" sem informações claras sobre versões do TLS deixa muita ambiguidade sobre sua implementação real.

"SSL" continua sendo um rótulo comum no mercado, mas o protocolo seguro esperado em implantações modernas é o TLS, geralmente TLS 1.2 ou TLS 1.3.

Aplicações do TLS em Ambientes Reais

Plataformas Empresariais e em Nuvem

Softwares empresariais dependem cada vez mais do TLS em sites públicos, aplicações privadas, gateways de API, integrações SaaS, fluxos de identidade, acesso a armazenamento e tráfego interno. Em ambientes de nuvem, o TLS cria uma base consistente para proteger dados em movimento, mesmo que as cargas de trabalho estejam distribuídas por múltiplas zonas, provedores e camadas de automação.

Isso também fortalece a governança: equipes de segurança definem políticas de transporte para entrada de aplicações, comunicação entre serviços, administração remota, rotação de certificados e isolamento de locatários. Em muitas organizações, o TLS se tornou uma das camadas de controle mais visíveis que unem arquitetura de segurança, engenharia de plataformas e operações de conformidade.

Comunicação Industrial, IoT e de Borda

O TLS também é essencial em ambientes industriais e de borda, onde dispositivos, gateways, servidores e plataformas de gerenciamento trocam comandos, dados de configuração, registros de eventos e telemetria operacional. À medida que a tecnologia operacional se conecta a redes IP, a necessidade de transporte seguro cresce junto com o número de pontos de acesso remoto.

Nessas ambientes, o desafio da implantação vai além de apenas habilitar a criptografia. Equipes precisam considerar distribuição de certificados para dispositivos de campo, restrições de recursos em sistemas embarcados, compatibilidade de versões, ciclos de atualização, segmentação de rede e integração da segurança no transporte com protocolos industriais, manutenção remota e plataformas de monitoramento centralizado.

Comunicação Unificada e Sinalização Segura

Sistemas de comunicação usam o TLS para proteger sinalização e acesso a serviços. Plataformas de telefonia IP, aplicações baseadas em SIP, sistemas de conferência, consoles de despacho, portais web de gerenciamento e serviços de comunicação unificada dependem do TLS para proteger registro, acesso administrativo, controle de sinalização e integração de aplicações.

Nesses casos, a segurança no transporte vai além da privacidade: protege credenciais, reduz riscos de manipulação de sinalização, garante acesso confiável a plataformas e cria limites mais fortes entre usuários, servidores, gateways e aplicações integradas em redes de comunicação distribuídas.

Considerações de Implantação e Melhores Práticas

Priorize Versões Modernas e Elimine Suporte Obsoleto

Uma postura TLS forte começa pela higiene protocolar. Organizações devem definir versões suportadas de forma deliberada, eliminar opções obsoletas e testar a interoperabilidade antes de expor serviços ao tráfego de produção. Manter versões antigas por conveniência cria fraquezas a longo prazo, especialmente se clientes legados forem mal inventariados ou raramente usados.

Na maioria dos cenários modernos, o objetivo é alinhar o ambiente com as melhores práticas atuais, mantendo apenas a compatibilidade mínima necessária para o negócio. Essa validação deve ocorrer não apenas em servidores de origem, mas também em proxies reversos, balanceadores de carga, gateways de aplicação, bordas de CDN, serviços de e-mail e interfaces de gerenciamento.

Gerencie Certificados como um Programa Contínuo

A operação de certificados deve ser tratada como uma disciplina de ciclo de vida. Equipes precisam de processos confiáveis de emissão, renovação, implantação, inventário, monitoramento de revogações, acompanhamento e alertas. A maturidade operacional do gerenciamento de certificados impacta diretamente a disponibilidade de serviços, pois erros com certificados podem interromper a comunicação confiável tanto quanto uma falha de rede.

A automação é especialmente valiosa em ambientes com grande número de aplicações, contêineres, gateways, dispositivos de borda e serviços internos. Quanto mais distribuída a arquitetura, menos prático é depender de acompanhamento manual de certificados e processos de renovação improvisados.

Teste a Configuração, Não Apenas a Conectividade

Muitas equipes confirmam que um serviço é acessível via HTTPS ou outro protocolo TLS e consideram o trabalho concluído. Na realidade, a qualidade da implantação depende de mais do que o estabelecimento bem-sucedido da conexão. Toda a configuração deve ser revisada: suporte a versões, precisão da cadeia de certificados, cobertura de nomes de host, resiliência de renovação, tratamento de redirecionamentos, comportamento de autenticação mútua (quando aplicável) e consistência de políticas entre ambientes de produção e homologação.

A revisão de configuração também é importante após atualizações de plataforma, substituição de equipamentos, alterações de sistema operacional, transições de autoridades certificadoras ou migrações de aplicações. O TLS está profundamente ligado a bibliotecas, proxies, repositórios de confiança e endpoints de serviço, portanto até mudanças rotineiras de infraestrutura podem afetar o resultado de segurança no transporte.

Conclusão

O Transport Layer Security é uma das tecnologias de segurança fundamentais do ambiente conectado moderno. Ele protege dados em trânsito, ajuda clientes a verificar com quem estão se comunicando e preserva a integridade da sessão desde o handshake até a troca de dados criptografados. Seja em um site público, API interna, carga em nuvem, portal de gerenciamento remoto, plataforma de e-mail ou aplicação máquina-a-máquina, o TLS é o mecanismo que torna essa comunicação confiável.

Entender o TLS, portanto, não é apenas saber que o tráfego é criptografado: é compreender como a identidade é validada, como as chaves são negociadas, como versões e algoritmos afetam os riscos e como operações de certificados influenciam a disponibilidade e a segurança. Em implantações reais, uma boa prática TLS combina escolha sólida de protocolo, gerenciamento disciplinado de certificados e governança contínua de configuração.

Perguntas Frequentes

TLS é o mesmo que SSL?

Não. O TLS é o sucessor do SSL. As pessoas ainda usam o termo "SSL" informalmente, mas a comunicação segura moderna é baseada no TLS, e não na antiga família de protocolos SSL.

O que o TLS realmente protege?

O TLS protege principalmente dados em trânsito. Ele garante confidencialidade por meio de criptografia, valida a identidade do endpoint remoto por certificados e suporta proteção de integridade para detectar adulterações.

Onde o TLS é comumente usado?

O TLS é amplamente usado em sites HTTPS, APIs, aplicações em nuvem, serviços de e-mail, portais administrativos, interfaces de gerenciamento remoto e comunicação entre serviços em ambientes empresariais e industriais.

Por que o gerenciamento de certificados é importante para o TLS?

Certificados são centrais para a validação de confiança. Se expirarem, forem mal configurados, usarem nome de host incorreto ou forem implantados com manipulação fraca de chaves, a comunicação segura pode falhar ou se tornar menos confiável, mesmo que o TLS esteja tecnicamente habilitado.

Quais versões do TLS são recomendadas atualmente?

Implantações modernas geralmente se concentram no TLS 1.2 e TLS 1.3, sendo o TLS 1.3 a versão mais recente em uso. Versões legadas devem ser revisadas cuidadosamente e desativadas sempre que possível.