A autenticação de dois fatores, comumente chamada de 2FA, é um método de segurança que exige que um usuário verifique sua identidade com dois fatores diferentes antes de conceder acesso. Em vez de confiar apenas em uma senha, o sistema solicita uma segunda prova de identidade, como um código de uso único, uma aprovação por push, uma resposta de token físico ou uma confirmação biométrica. O objetivo é direto: mesmo que um fator seja exposto, roubado ou descoberto, o acesso à conta continua mais difícil porque uma segunda etapa de verificação atrapalha o invasor.

Nos ambientes digitais atuais, essa etapa extra tornou-se cada vez mais importante. As empresas dependem de serviços em nuvem, acesso remoto, consoles administrativos, ferramentas de colaboração, VPNs, plataformas de e-mail e aplicativos móveis que podem ser acessados de vários dispositivos e locais. Um modelo baseado apenas em senha é frequentemente frágil demais para essa realidade. Credenciais reutilizadas, tentativas de phishing, força bruta, engenharia social e comprometimento de dispositivos tornam o login de fator único mais vulnerável do que muitas organizações conseguem tolerar.

É por isso que a autenticação de dois fatores é amplamente utilizada hoje em TI corporativa, finanças, saúde, plataformas governamentais, comércio eletrônico, infraestrutura de comunicações e ambientes de controle industrial. Ela não é uma estratégia de segurança completa por si só, mas é uma das maneiras mais práticas e adotadas para melhorar a proteção de contas sem mudar completamente a forma como as pessoas acessam os sistemas.

O que é autenticação de dois fatores?

Definição e ideia central

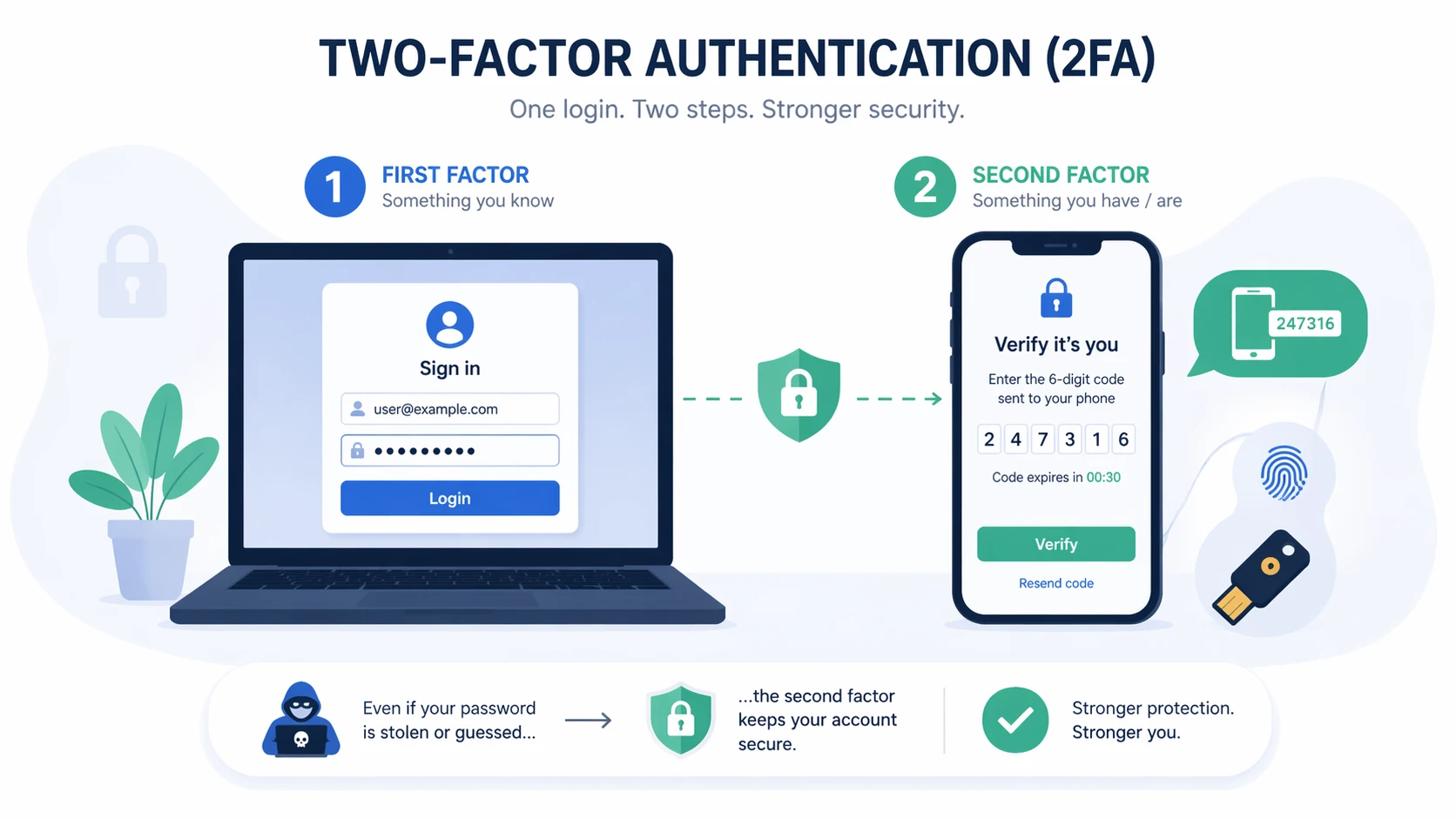

Autenticação de dois fatores é um processo de verificação de identidade que exige duas categorias separadas de prova antes que um login ou transação seja aceito. O primeiro fator geralmente é algo que o usuário sabe, como uma senha ou PIN. O segundo fator costuma ser algo que o usuário possui, como um telefone, aplicativo autenticador, token físico ou cartão inteligente, ou algo que o usuário é, como uma impressão digital ou reconhecimento facial.

A ideia central é a verificação em camadas. Uma senha pode ser roubada, reutilizada ou descoberta. Um segundo fator eleva a barreira porque o invasor agora precisa de mais de um tipo de acesso. Na prática, isso significa que uma senha comprometida isoladamente muitas vezes não é mais suficiente para assumir o controle da conta.

Esse modelo em camadas é especialmente valioso em ambientes onde a identidade é o portal para sistemas sensíveis. Se uma conta de usuário controla e-mail, armazenamento na nuvem, acesso VPN, configuração administrativa ou aplicações de negócio, uma garantia de login mais forte torna-se importante muito rapidamente.

A autenticação de dois fatores não substitui senhas em todos os casos. Ela as fortalece, tornando um segredo roubado menos decisivo.

Como ela difere do login apenas com senha

Um login baseado apenas em senha depende de uma única informação. Se essa informação for exposta, a conta pode ficar imediatamente vulnerável. A autenticação de dois fatores muda essa equação ao introduzir uma exigência separada. Mesmo quando a senha é conhecida, o sistema ainda espera um segundo sinal que confirme que o usuário é o legítimo titular da conta.

Isso torna o 2FA mais resiliente contra vetores de ataque comuns. A reutilização de credenciais torna-se menos eficaz. Phishing simples torna-se mais difícil de converter em acesso direto à conta. Atacantes oportunistas que compram senhas vazadas frequentemente falham se não conseguem satisfazer o segundo fator. Isso não torna a conta impossível de atacar, mas reduz a chance de que um único segredo comprometido seja suficiente.

Nesse sentido, o 2FA é um controle prático para reduzir as consequências da fragilidade das senhas, em vez de fingir que as senhas não fazem mais parte do processo de login.

Como funciona a autenticação de dois fatores

O fluxo básico da autenticação

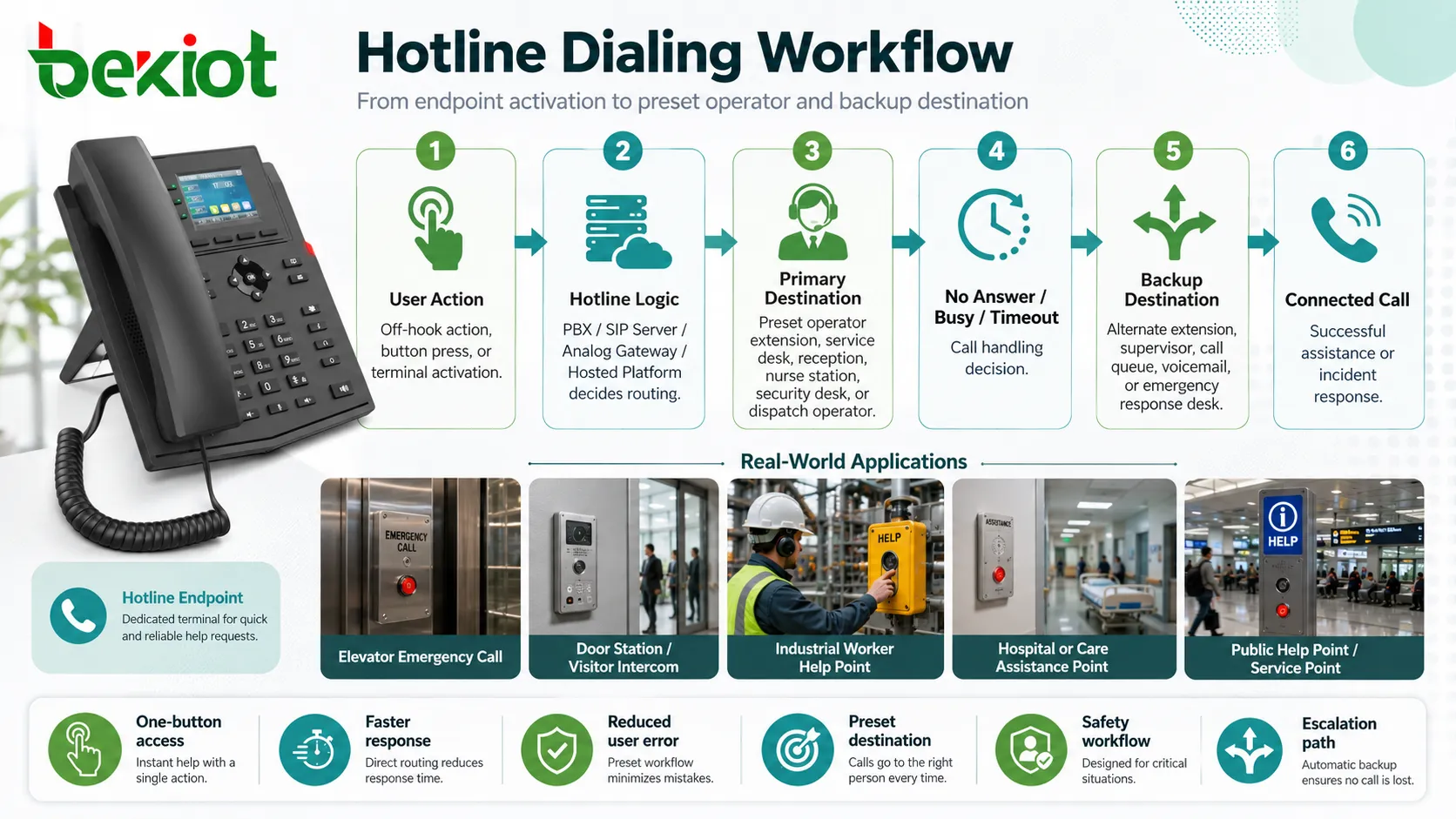

O processo típico do 2FA começa quando um usuário insere nome de usuário e senha. Se essas credenciais estiverem corretas, o sistema não conclui o login imediatamente. Em vez disso, ele solicita um segundo fator. Esse segundo fator pode ser um código temporário gerado por um aplicativo autenticador, uma notificação push enviada a um dispositivo registrado, uma resposta de token físico, uma ação de cartão inteligente ou uma verificação biométrica, dependendo do design da plataforma.

O sistema valida o segundo fator e então conclui o acesso se ambas as verificações forem bem-sucedidas. Se o segundo fator estiver faltando, incorreto ou indisponível, o login é negado ou retido para revisão adicional. Essa sequência significa que a conta está protegida por mais de um tipo de prova, não apenas pelo conhecimento.

Embora a experiência do usuário possa variar conforme a plataforma, a lógica subjacente permanece a mesma: primeiro identificar, depois verificar novamente por meio de uma categoria de fator separada antes que o acesso seja permitido.

Métodos comuns de segundo fator

Os métodos comuns de segundo fator incluem códigos SMS, códigos por e-mail, códigos de aplicativos autenticadores baseados em tempo, aprovações por push, chaves de segurança físicas, tokens físicos, cartões inteligentes e confirmação biométrica. Nem todos os métodos oferecem o mesmo nível de segurança, usabilidade ou perfil de manutenção; por isso, as organizações geralmente escolhem com base no nível de risco, disponibilidade de dispositivos e escala de implantação.

Os aplicativos autenticadores são amplamente utilizados por serem relativamente convenientes e não dependerem de entrevia celular contínua. A aprovação por push pode ser amigável ao usuário porque reduz a digitação manual de códigos. Tokens físicos e chaves de segurança são frequentemente preferidos em ambientes de maior segurança por oferecerem resistência mais forte a algumas formas de phishing e roubo de credenciais.

O segundo fator correto depende, portanto, do contexto. Um pequeno aplicativo interno de negócios pode escolher um método, enquanto uma plataforma administrativa privilegiada ou um ambiente de infraestrutura sensível pode exigir algo mais robusto e controlado.

A autenticação de dois fatores não é uma tecnologia fixa. É um framework que pode ser implementado por meio de diferentes métodos de segundo fator, dependendo das necessidades de segurança e operação.

Principais tipos de fatores de autenticação

Algo que você sabe, algo que você possui e algo que você é

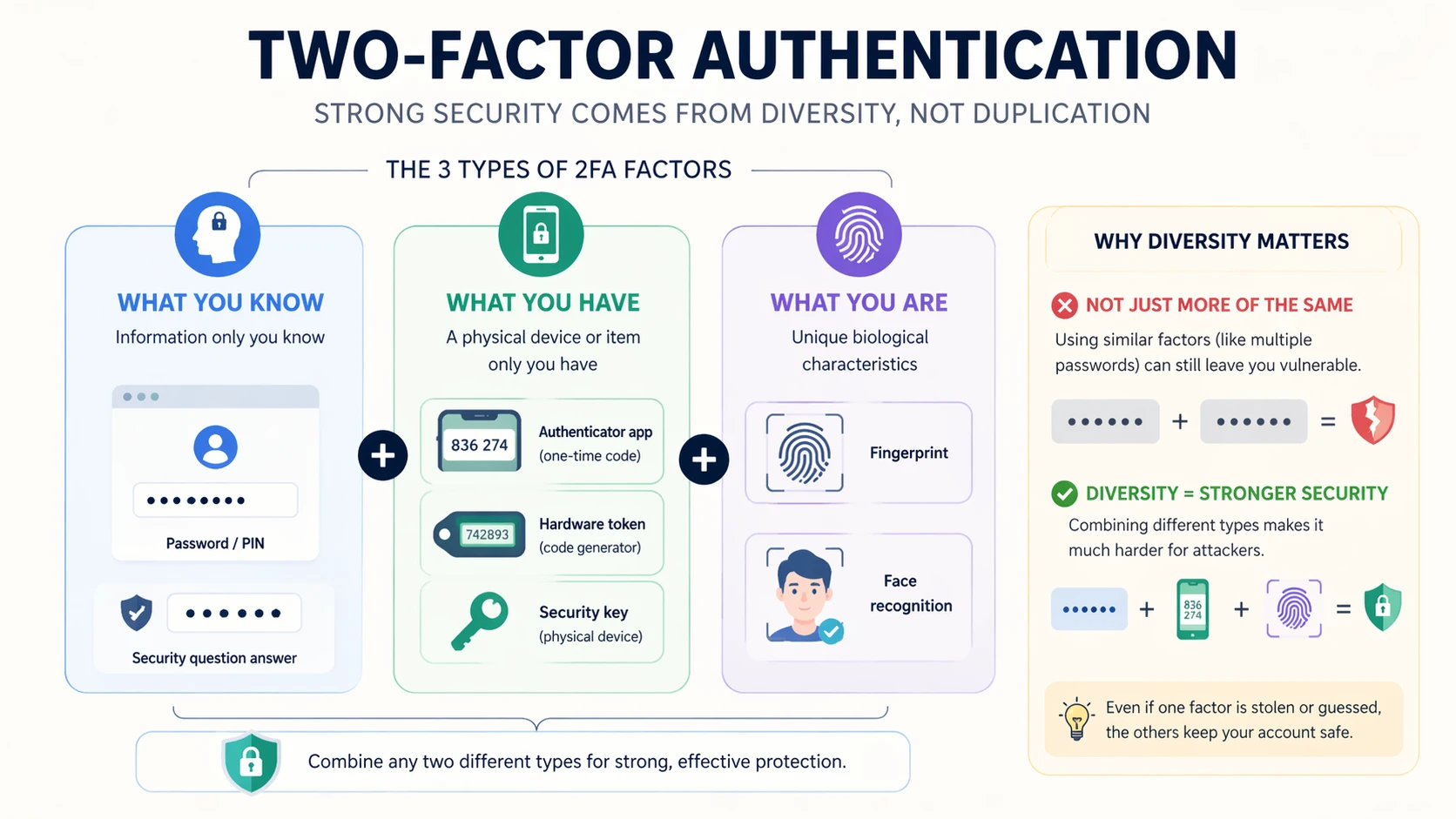

Os fatores de autenticação são comumente agrupados em três grandes categorias. A primeira é algo que você sabe, como uma senha ou PIN. A segunda é algo que você possui, como um dispositivo móvel registrado, token físico, chave de segurança ou cartão inteligente. A terceira é algo que você é, como impressão digital, padrão facial ou outra característica biométrica.

A autenticação de dois fatores funciona combinando duas categorias diferentes, e não dois segredos da mesma categoria. Por exemplo, uma senha mais um código temporário de um aplicativo autenticador em um dispositivo é 2FA, pois um fator é baseado em conhecimento e o outro em posse. Uma senha mais uma segunda senha não ofereceria verdadeiramente o mesmo modelo de proteção, pois ambas pertencem à mesma família de fatores.

Essa distinção é importante porque o valor de segurança do 2FA depende da independência entre os fatores, não apenas do número de etapas no fluxo de login.

Por que a diversidade de fatores é importante

A diversidade de fatores é importante porque diferentes métodos de ataque visam diferentes fragilidades. Ataques de roubo de senha concentram-se em segredos que o usuário conhece. Roubo de dispositivo ou interceptação de token visam o que o usuário possui. Tentativas de falsificação ou bypass biométrico visam quem o usuário é. Combinar tipos de fatores torna menos provável que uma única técnica bem-sucedida vença todo o processo de login.

Essa é uma razão pela qual as organizações devem pensar cuidadosamente sobre qual segundo fator implantar. Um método conveniente, mas muito facilmente redirecionado ou interceptado, pode não fornecer proteção suficiente para ambientes de alto risco. Um método extremamente seguro, mas muito difícil de gerenciar, pode criar atrito operacional que prejudica a adoção.

Um bom design de autenticação de dois fatores, portanto, equilibra força de segurança, praticidade para o usuário e controle administrativo, em vez de escolher apenas pela conveniência.

Benefícios da implantação da autenticação de dois fatores

Redução do risco de comprometimento de conta

Um dos benefícios mais importantes da implantação do 2FA é a redução do risco de comprometimento de contas. Quando uma senha sozinha não é mais suficiente, muitos vetores de ataque comuns tornam-se menos eficazes. Um par de credenciais vazado, uma senha descoberta ou um login reutilizado frequentemente falha em produzir acesso direto se o invasor não conseguir completar a segunda etapa de verificação.

Esse benefício é especialmente significativo para sistemas de e-mail, serviços VPN, consoles administrativos, plataformas em nuvem, ferramentas financeiras e outros sistemas nos quais uma única conta comprometida pode criar uma ampla exposição operacional ou de dados. Mesmo quando o 2FA não bloqueia todos os ataques, ele frequentemente transforma uma rápida tomada de conta em uma tentativa frustrada ou, pelo menos, em um caminho de intrusão mais difícil.

Do ponto de vista da implantação, isso torna o 2FA uma das atualizações de proteção de acesso mais custo-efetivas disponíveis para muitas organizações.

Segurança mais forte para acesso remoto e em nuvem

A autenticação de dois fatores é particularmente valiosa em ambientes remotos e baseados em nuvem porque o acesso não está mais limitado a uma única rede de escritório ou local físico. Funcionários, contratados, administradores e usuários móveis frequentemente se conectam de laptops, dispositivos pessoais, redes domésticas ou caminhos públicos da internet. Nesse contexto, um modelo apenas com senha torna-se mais difícil de defender de forma confiável.

O 2FA melhora a confiança no acesso remoto ao exigir uma prova extra de controle. Isso é útil para conexões VPN, painéis de controle em nuvem, suítes de colaboração, plataformas de serviço gerenciado, servidores de comunicação e ferramentas de negócio baseadas em navegador. A etapa extra reduz a chance de que credenciais expostas sozinhas abram a porta.

À medida que as organizações se tornam mais distribuídas, esse benefício torna-se menos opcional e mais fundamental para o design de acesso seguro.

Em um mundo de nuvem e trabalho remoto, a autenticação de dois fatores ajuda a restaurar a confiança de que uma senha válida ainda pertence a um usuário válido.

Benefícios operacionais adicionais

Melhor postura de segurança sem substituir sistemas existentes

Outro benefício importante da autenticação de dois fatores é que ela pode fortalecer a segurança sem exigir um redesenho completo do ambiente atual. Muitas organizações podem adicionar o 2FA aos sistemas de identidade atuais, serviços em nuvem, ferramentas de acesso remoto e portais administrativos em vez de substituir toda a arquitetura de login.

Isso torna a implantação mais factível. A organização pode melhorar a proteção de contas em etapas práticas, em vez de esperar por um projeto completo de transformação de identidade. Também ajuda as equipes de segurança a obter ganhos mensuráveis relativamente rápido, especialmente quando começam com contas privilegiadas, pontos de acesso remoto e serviços de negócio de alto valor.

Como o 2FA se sobrepõe a muitas plataformas existentes, ele é frequentemente uma das atualizações mais realistas para organizações que precisam de melhor controle de acesso, mas ainda precisam trabalhar dentro das restrições atuais de infraestrutura.

Suporte à conformidade e à política de segurança interna

A autenticação de dois fatores também pode apoiar a governança interna e as expectativas externas de conformidade. Muitos setores esperam uma proteção de identidade mais forte para sistemas sensíveis, dados regulamentados ou acesso administrativo. Embora os requisitos de conformidade variem por setor e jurisdição, o 2FA frequentemente ajuda as organizações a demonstrar que não dependem apenas de senhas para contas importantes.

A política interna também se beneficia do 2FA porque dá aos líderes de segurança um padrão de acesso mais claro. Em vez de debater se as senhas são "fortes o suficiente", a organização pode definir uma regra mais madura para acesso privilegiado, remoto e a sistemas sensíveis. Isso apoia a consistência entre departamentos e reduz a dependência do comportamento individual do usuário como única linha de defesa.

Nesse sentido, o 2FA não é apenas um controle técnico. Também faz parte de uma governança de acesso e disciplina de segurança mais amplas.

Dicas de manutenção para autenticação de dois fatores

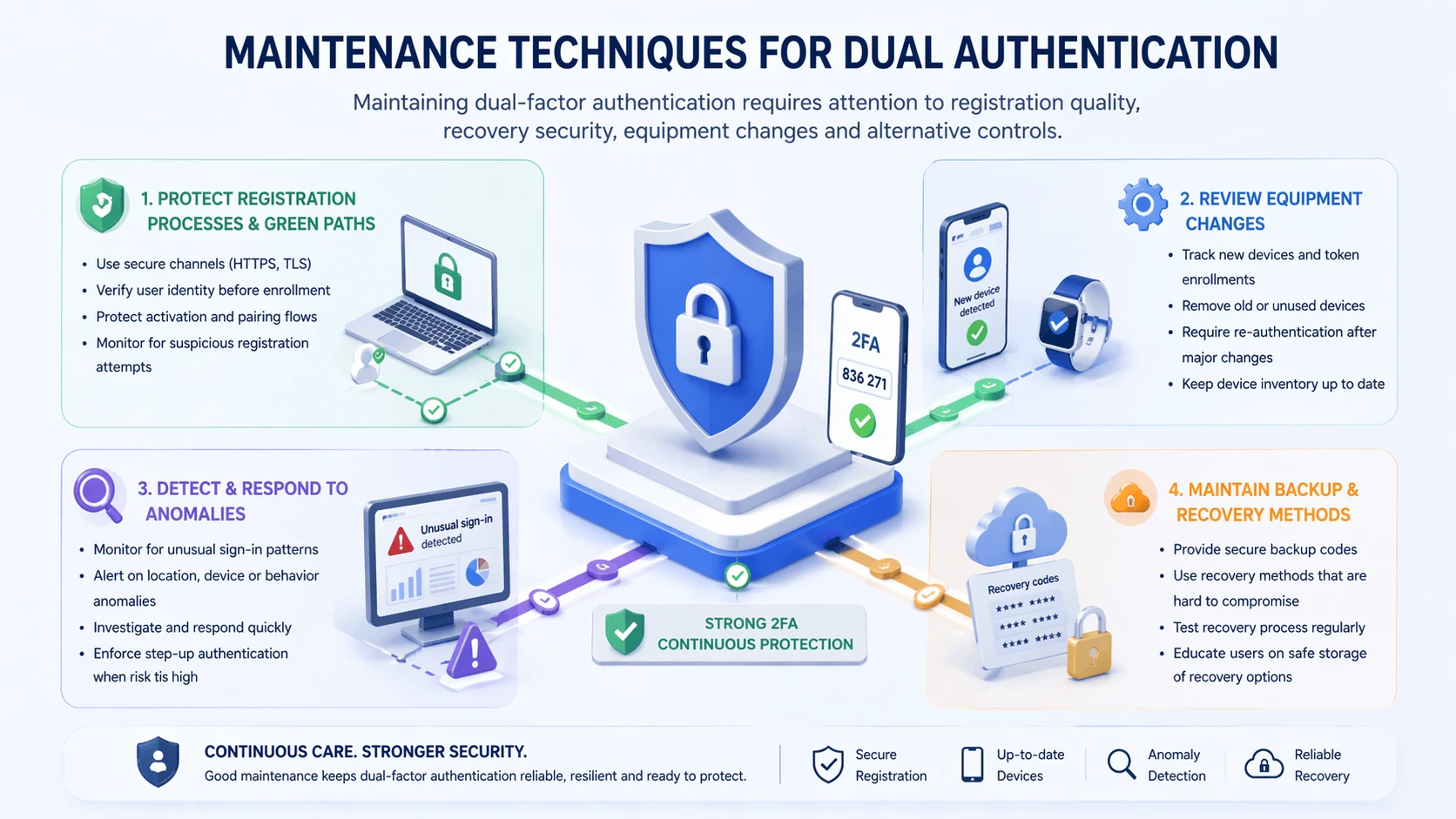

Proteja os caminhos de recuperação e os processos de registro

Uma das tarefas de manutenção mais importantes em uma implantação de 2FA é proteger o processo de recuperação. Se o fluxo de redefinição de senha, o processo de códigos de backup ou o caminho de re-registro de dispositivo for fraco, os atacantes podem contornar completamente a proteção do segundo fator. Uma implementação robusta do 2FA deve, portanto, incluir controles de recuperação fortes, verificações de identidade e procedimentos de help desk.

Os processos de registro também são importantes. Os usuários devem ser integrados com cuidado, os dispositivos devem ser associados com precisão, e as anulações administrativas devem ser limitadas e auditáveis. Se o dispositivo errado for registrado ou se a recuperação for muito informal, a conveniência operacional pode se tornar uma fragilidade de segurança.

Por essa razão, manter o 2FA não se trata apenas do próprio código de verificação. Trata-se também de gerenciar o ciclo de vida em torno da emissão do fator, recuperação, substituição e revogação.

Revise mudanças de dispositivos, exceções e métodos de fallback

As equipes de manutenção também devem revisar regularmente as mudanças de dispositivos, exceções de usuários e métodos de fallback. Funcionários trocam de telefone, contratados deixam projetos, administradores mudam de função e contas de serviço evoluem com o tempo. Se dispositivos antigos permanecerem confiáveis ou se exceções temporárias forem mantidas indefinidamente, o ambiente 2FA pode enfraquecer lentamente.

Os métodos de fallback merecem atenção especial. Se a organização usa backup por SMS, fallback por e-mail ou bypass pelo help desk por conveniência, esses caminhos devem ser documentados e controlados cuidadosamente. Uma lógica de fallback fraca pode silenciosamente tornar-se o caminho de ataque mais fácil, mesmo quando o segundo fator primário é forte.

Uma boa manutenção significa, portanto, tratar o 2FA como um controle vivo, não como uma configuração única concluída durante o onboarding.

Melhores práticas para gestão de longo prazo

Priorize contas de alto risco primeiro

Em muitos ambientes, a abordagem de implantação mais eficaz é priorizar primeiro as contas de alto risco. Administradores privilegiados, usuários de acesso remoto, funções financeiras, administradores de identidade, usuários de console em nuvem e operadores de sistemas de comunicação frequentemente representam os alvos de acesso de maior valor. Proteger esses grupos antecipadamente pode produzir uma redução significativa de risco mesmo antes que a implantação em toda a organização esteja concluída.

Essa abordagem por fases também facilita a gestão. As equipes de segurança podem refinar os processos de registro, suporte e recuperação com um grupo crítico menor antes de escalar para toda a organização. As lições da implantação inicial podem então melhorar a implantação mais ampla.

O objetivo não é atrasar a adoção completa para sempre, mas melhorar a qualidade da adoção começando onde o risco é maior.

Treine os usuários e mantenha as políticas claras

O treinamento de usuários também é essencial para o sucesso a longo prazo. As pessoas precisam entender por que o 2FA existe, como usá-lo corretamente, como podem ser as tentativas de phishing e o que fazer se um dispositivo for perdido ou substituído. Sem esse entendimento, até mesmo um controle técnico forte pode ser prejudicado por confusão ou soluções alternativas inseguras.

Uma política clara ajuda a reduzir essa confusão. Os usuários devem saber quais contas exigem 2FA, quais segundos fatores são aprovados, como funciona a recuperação e quem contatar quando ocorrem problemas de acesso. Os administradores também devem saber como as exceções são tratadas e como a auditabilidade é preservada.

Um 2FA bem gerenciado depende tanto de pessoas e processos quanto da própria tecnologia de autenticação.

A autenticação de dois fatores funciona melhor quando os usuários a entendem, os administradores a controlam e os processos de recuperação não a enfraquecem silenciosamente.

Aplicações da autenticação de dois fatores

Plataformas de negócios, serviços em nuvem e acesso remoto

A autenticação de dois fatores é amplamente utilizada em aplicações de negócios, serviços em nuvem, sistemas de e-mail, ferramentas de trabalho remoto e ambientes VPN. Qualquer sistema que armazene dados sensíveis de negócios ou forneça um caminho para a infraestrutura interna pode se beneficiar de um modelo de login mais forte. Isso inclui sistemas CRM, plataformas de RH, portais administrativos, suítes de colaboração, ferramentas financeiras e consoles de gerenciamento de identidade.

O acesso remoto é uma das áreas de aplicação mais comuns e importantes. Uma interface administrativa VPN ou baseada em navegador que pode ser acessada de qualquer lugar da internet não deve depender apenas de uma senha se a conta tiver valor comercial significativo. O 2FA fornece um ponto de verificação adicional que melhora a confiança na identidade da pessoa que solicita acesso.

Como esses sistemas geralmente suportam usuários distribuídos e caminhos de acesso expostos, o valor do 2FA nessa área é prático e imediato.

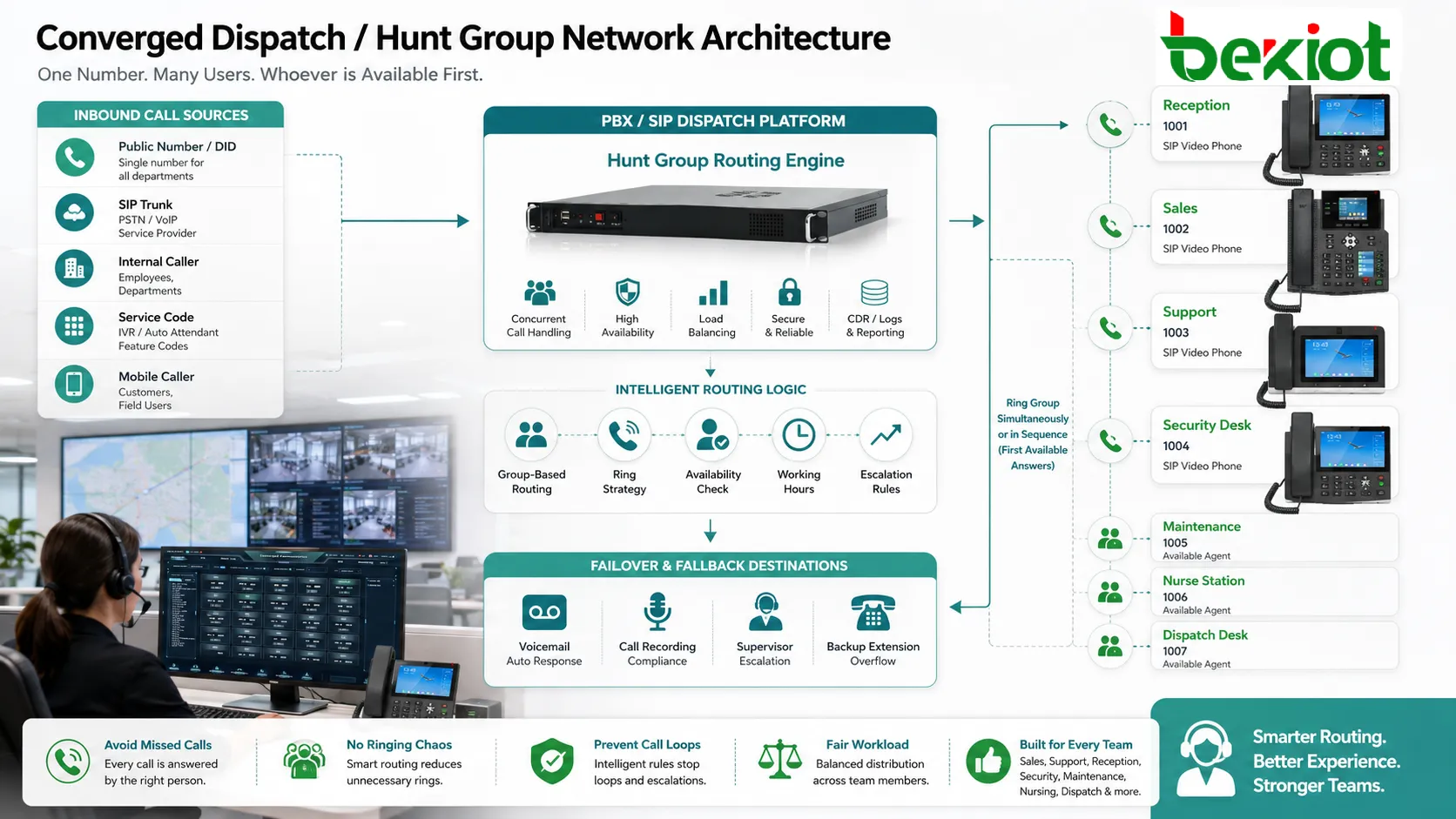

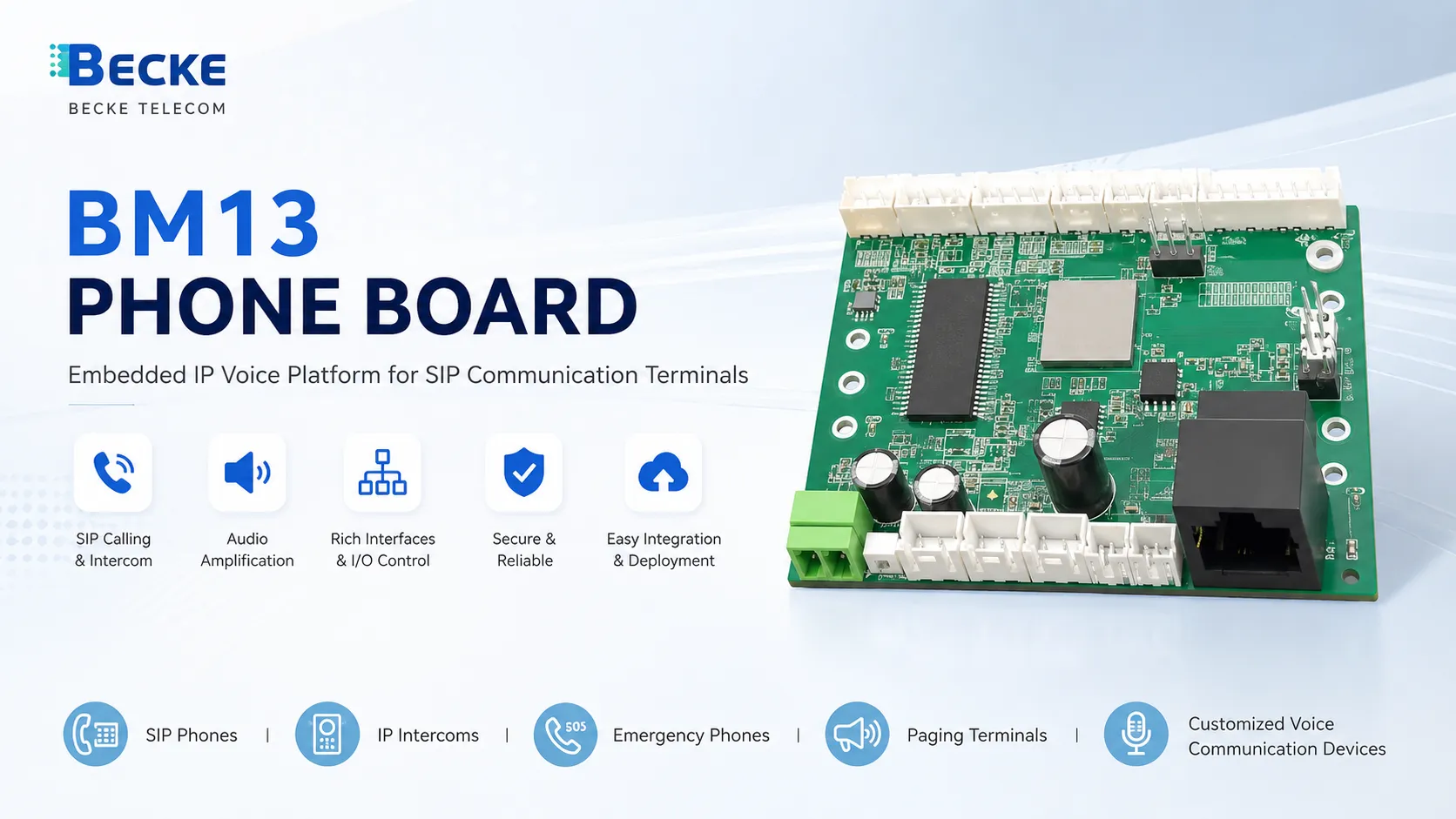

Ambientes industriais, de comunicação e operacionais

A autenticação de dois fatores também é relevante em ambientes industriais e operacionais onde o acesso administrativo a plataformas de comunicação, sistemas de monitoramento, softwares de despacho ou aplicações relacionadas ao controle deve ser protegido cuidadosamente. Esses ambientes podem incluir gerenciamento remoto de dispositivos, configuração de servidores, plataformas de alarme, painéis de manutenção e portais de suporte operacional.

Em projetos que envolvem sistemas de comunicação Becke Telcom, plataformas SIP, implantações de interfone, administração de PABX IP ou dispositivos operacionais em rede, a autenticação de dois fatores pode ser uma camada de segurança prática para interfaces de gerenciamento web, acesso de manutenção remota e contas de controle administrativo. Isso é especialmente importante quando o sistema é acessível por meio da infraestrutura corporativa ou conectada à internet.

Nesses ambientes, o 2FA ajuda a reduzir o risco de que uma única senha comprometida exponha um sistema de comunicação ou operacional mais amplo.

Desafios e considerações práticas

Usabilidade, carga de suporte e dependência de dispositivos

A autenticação de dois fatores melhora a segurança, mas também introduz considerações operacionais. Os usuários podem perder telefones, esquecer códigos de backup, substituir dispositivos inesperadamente ou sofrer atrasos ao viajar ou trabalhar em ambientes de baixa conectividade. Se os processos de suporte não estiverem preparados, essas situações podem criar frustração ou paralisação.

É por isso que a implantação deve equilibrar segurança e usabilidade. A organização precisa de um segundo fator que os usuários possam manter realisticamente, especialmente se a plataforma for acessada diariamente. Um método teoricamente forte que cria problemas constantes de acesso pode levar a soluções alternativas inseguras ou resistência às políticas.

Um bom planejamento inclui, portanto, prontidão do suporte, métodos de backup, orientação sobre dispositivos aprovados e treinamento do help desk, em vez de focar apenas na própria tela de login.

O 2FA é mais forte, mas não absoluto

Outro ponto prático é que o 2FA é altamente valioso, mas não é uma proteção absoluta. Alguns ataques visam especificamente o processo do segundo fator por meio de phishing, táticas de adversário no meio, fadiga de push, roubo de sessão ou abuso de caminhos de recuperação. A presença do 2FA reduz significativamente o risco, mas não elimina a necessidade de conscientização do usuário, segurança de endpoint, revisão de acesso e controles de identidade mais amplos.

Isso é importante porque as organizações não devem tratar o 2FA como permissão para ignorar todos os outros riscos de acesso. Ele funciona melhor como parte de uma segurança em camadas, especialmente para contas de alto valor e serviços expostos.

Em outras palavras, o 2FA é um dos controles de acesso práticos mais fortes disponíveis, mas seu valor real é maior quando apoiado por uma boa higiene de identidade ao seu redor.

Conclusão

A autenticação de dois fatores é um método prático de controle de acesso que fortalece a segurança do login ao exigir duas formas separadas de verificação de identidade em vez de apenas uma. Seu principal valor está em reduzir a chance de que uma senha roubada ou descoberta leve imediatamente ao comprometimento da conta.

Para as organizações, os benefícios da implantação são claros: melhor proteção para acesso remoto e em nuvem, defesa mais forte para contas privilegiadas, maturidade de política aprimorada e um modelo de identidade mais resiliente em sistemas de negócios e operacionais. Ao mesmo tempo, um 2FA eficaz depende de boa manutenção, design cuidadoso de recuperação, treinamento de usuários e revisão regular de dispositivos e exceções.

Nos ambientes empresariais, de comunicação e industriais modernos, a autenticação de dois fatores não é mais apenas um extra opcional. É uma parte cada vez mais importante do design de acesso responsável para sistemas que importam.

Perguntas frequentes

O que é autenticação de dois fatores em termos simples?

Em termos simples, autenticação de dois fatores significa que um usuário deve provar sua identidade de duas maneiras diferentes antes que o acesso seja concedido. Isso geralmente significa uma senha mais um segundo fator, como um código, aprovação por push, token físico ou verificação biométrica.

O objetivo é tornar o acesso à conta mais difícil de ser comprometido se um fator for exposto.

Quais são os principais benefícios de implantar o 2FA?

Os principais benefícios incluem redução do risco de tomada de conta, proteção mais forte para acesso remoto e em nuvem, melhor segurança para contas de alto valor e uma postura de controle de acesso mais madura sem substituir completamente os sistemas de login existentes.

É especialmente valioso para contas de administrador, acesso VPN, e-mail, painéis de controle em nuvem e outros serviços sensíveis.

O que deve ser mantido em um sistema 2FA?

Um sistema 2FA deve ser mantido por meio de procedimentos seguros de recuperação, registro controlado, revisão do ciclo de vida dos dispositivos, gestão de exceções, revisão de métodos de fallback, treinamento de usuários e verificações periódicas de políticas.

Uma manutenção forte é importante porque uma recuperação fraca ou dispositivos confiáveis obsoletos podem minar a proteção que o 2FA pretende fornecer.