Por que o backup de dados é importante nos sistemas modernos

Backup de dados é o processo de criar uma ou mais cópias recuperáveis de informações digitais para que arquivos, bancos de dados, aplicações, configurações de sistema e registros empresariais possam ser restaurados após perda, corrupção, exclusão acidental, ciberataque, falha de hardware ou desastre. Ele faz parte das operações de TI, da cibersegurança, da continuidade de negócios e do planejamento de recuperação de desastres.

Para as organizações, dados não são apenas informações armazenadas. Eles podem incluir registros de clientes, pedidos, contratos, documentos financeiros, arquivos de engenharia, contas de usuário, logs de sistema, máquinas virtuais, e-mails, configurações de aplicações e histórico operacional. Quando esses registros ficam indisponíveis, o impacto pode afetar a entrega de serviços, a conformidade legal, a confiança dos clientes e as operações diárias.

Um backup só é valioso quando pode ser restaurado com sucesso. O objetivo não é apenas copiar dados, mas tornar a recuperação previsível quando algo dá errado.

Significado básico do backup de dados

Backup de dados significa copiar dados importantes de um sistema principal para outro local de armazenamento. A cópia pode ficar em disco local, armazenamento de rede, appliance de backup, biblioteca de fitas, nuvem privada, nuvem pública, data center remoto ou mídia offline.

A cópia é usada quando os dados originais são perdidos, danificados, criptografados por ransomware, excluídos por engano ou ficam indisponíveis por falha de hardware ou software. Na gestão prática de TI, backup não é uma ação única. É um processo contínuo que inclui agendamento, armazenamento, verificação, proteção, monitoramento e testes de recuperação.

Backup como recurso de recuperação

Uma cópia de backup é um recurso de recuperação. Ela oferece aos administradores uma forma de devolver sistemas ou dados a um estado anterior utilizável. Os dados restaurados podem ser um arquivo, uma tabela de banco de dados, um servidor inteiro, uma máquina virtual, uma caixa de correio, uma carga de trabalho em nuvem ou um ambiente completo de aplicação.

Esse valor de recuperação diferencia o backup da simples duplicação de arquivos. Um sistema útil deve preservar versões, proteger contra sobrescrita acidental, suportar retenção controlada e oferecer opções confiáveis de restauração.

Escopo do backup

O escopo do backup define o que deve ser protegido. Alguns sistemas copiam apenas arquivos de usuários. Outros protegem sistemas operacionais, aplicações, bancos de dados, arquivos de configuração, certificados de segurança, logs, máquinas virtuais, contêineres e cargas em nuvem.

Um escopo estreito pode reduzir custos de armazenamento, mas pode tornar a recuperação incompleta. Por exemplo, fazer backup de um banco de dados sem a configuração da aplicação pode não ser suficiente para reconstruir o serviço após uma falha de servidor.

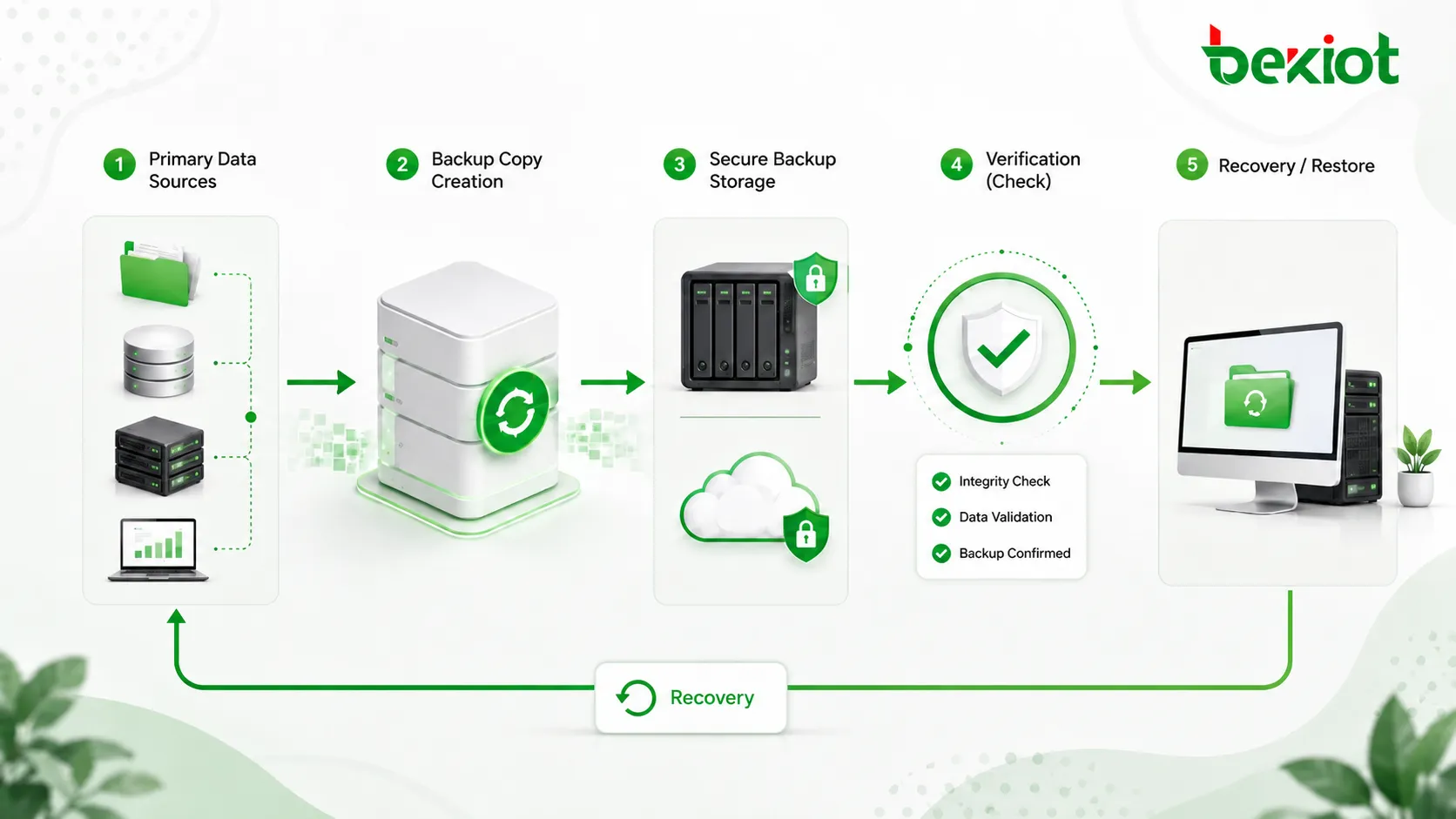

Como o processo de backup funciona

Um processo de backup geralmente começa pela identificação dos dados de origem. Em seguida, o sistema copia os dados selecionados para um destino de armazenamento conforme um agendamento ou acionamento. Depois de criada a cópia, o sistema pode verificar integridade, aplicar compressão ou criptografia, registrar metadados e armazenar o backup de acordo com uma política de retenção.

Quando a recuperação é necessária, os administradores selecionam a versão desejada e a restauram para o sistema original, um sistema substituto, um ambiente de teste ou uma nova plataforma. O processo de recuperação deve ser testado antes de incidentes reais.

Identificação da origem

O primeiro passo é decidir quais dados devem ser protegidos. Isso pode incluir compartilhamentos de arquivos, bancos de dados, endpoints, servidores, armazenamento em nuvem, contas SaaS, máquinas virtuais, dados de aplicações, arquivos de configuração e registros de negócios.

Uma boa identificação exige cooperação entre equipes de TI, áreas de negócio, equipes de segurança e responsáveis pelos sistemas. Dados importantes podem estar em locais inesperados, como notebooks locais, drives compartilhados, sistemas de e-mail, pastas na nuvem ou diretórios específicos de aplicações.

Agendamento de backup

O agendamento define quando e com que frequência as tarefas são executadas. Alguns dados podem ser copiados uma vez ao dia, enquanto bancos críticos podem exigir proteção horária, quase em tempo real ou contínua.

A programação deve corresponder à frequência de mudança dos dados e à quantidade de perda aceitável. Um sistema que muda a cada minuto precisa de um plano mais frequente do que uma pasta de arquivo atualizada uma vez por mês.

Transferência e armazenamento de dados

Durante o backup, os dados são transferidos da origem para o destino. O destino pode ser local, remoto, em nuvem, offline ou uma combinação de locais. Muitos sistemas usam compressão para reduzir consumo de armazenamento e criptografia para proteger informações sensíveis.

O armazenamento de backup deve ser protegido contra acesso não autorizado e exclusão acidental. Se invasores conseguirem excluir ou criptografar dados de produção e cópias de backup, a organização ainda pode ficar sem recuperação.

Verificação e testes de restauração

A verificação confirma se a tarefa foi concluída com sucesso e se os dados parecem utilizáveis. O teste de restauração vai além, recuperando dados de fato para confirmar que o backup pode ser usado na prática.

Essa diferença é importante. Uma tarefa pode informar sucesso, mas o sistema restaurado ainda falhar por dependências ausentes, arquivos corrompidos, permissões incorretas, versões incompatíveis ou configuração incompleta.

Tipos comuns de backup de dados

Diferentes tipos de backup equilibram velocidade, eficiência de armazenamento, tempo de recuperação e complexidade de gestão. A maioria das organizações combina métodos em vez de depender de um único tipo.

| Tipo de backup | Como funciona | Principal vantagem |

|---|---|---|

| Backup completo | Copia todos os dados selecionados a cada execução | Restauração simples e conjunto completo |

| Backup incremental | Copia apenas dados alterados desde o último backup | Reduz uso de armazenamento e tempo de cópia |

| Backup diferencial | Copia dados alterados desde o último backup completo | Restaura mais rápido que longas cadeias incrementais |

| Backup por imagem | Copia uma imagem completa do sistema ou do disco | Útil para recuperar servidor ou estação completa |

| Backup contínuo | Captura alterações frequentemente ou quase em tempo real | Reduz perda potencial em sistemas críticos |

Backup completo

Um backup completo copia todos os dados selecionados toda vez que a tarefa é executada. É simples de entender e direto de restaurar, porque o conjunto contém tudo o que é necessário para aquele ponto de backup.

A principal desvantagem é o consumo de armazenamento e a duração da tarefa. Backups completos podem exigir mais tempo e espaço ao proteger grandes bancos, servidores de arquivos, máquinas virtuais ou arquivos de mídia.

Backup incremental

O backup incremental copia apenas os dados alterados desde o backup anterior. Isso torna as tarefas mais rápidas e reduz o uso de armazenamento. É amplamente usado em ambientes empresariais.

A recuperação pode exigir o último backup completo mais uma cadeia de incrementais. Se a cadeia for longa ou uma parte estiver danificada, a restauração pode ser mais lenta ou complexa. Plataformas modernas costumam gerenciar isso automaticamente.

Backup diferencial

O backup diferencial copia todos os dados alterados desde o último backup completo. Ele usa mais armazenamento que o incremental ao longo do tempo, mas a restauração costuma ser mais simples porque exige apenas o último completo e o diferencial mais recente.

Esse método é útil quando a organização busca equilíbrio entre eficiência de backup e velocidade de restauração.

Backup por imagem

O backup por imagem captura o estado inteiro do sistema, incluindo sistema operacional, aplicações, arquivos, configurações e, às vezes, informações de inicialização. É comum em servidores, máquinas virtuais e estações críticas.

Esse tipo pode oferecer recuperação bare-metal, restaurando uma máquina com falha em novo hardware ou ambiente virtual. É valioso quando reconstruir manualmente levaria muito tempo.

Arquitetura de backup e modelos de armazenamento

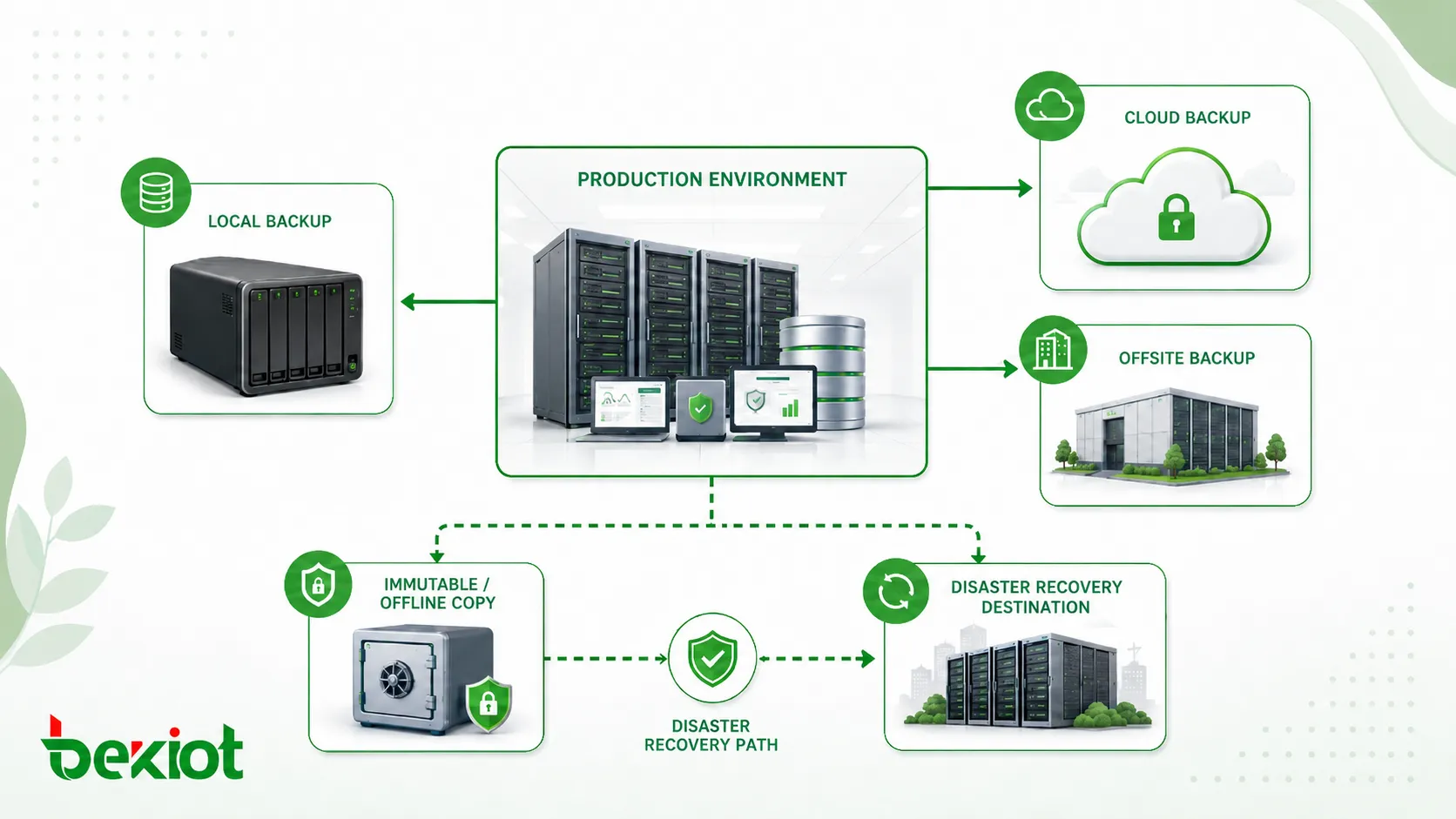

A arquitetura define onde as cópias ficam, como são protegidas, como são acessadas e como suportam a recuperação. Uma arquitetura forte normalmente combina velocidade local com resiliência remota.

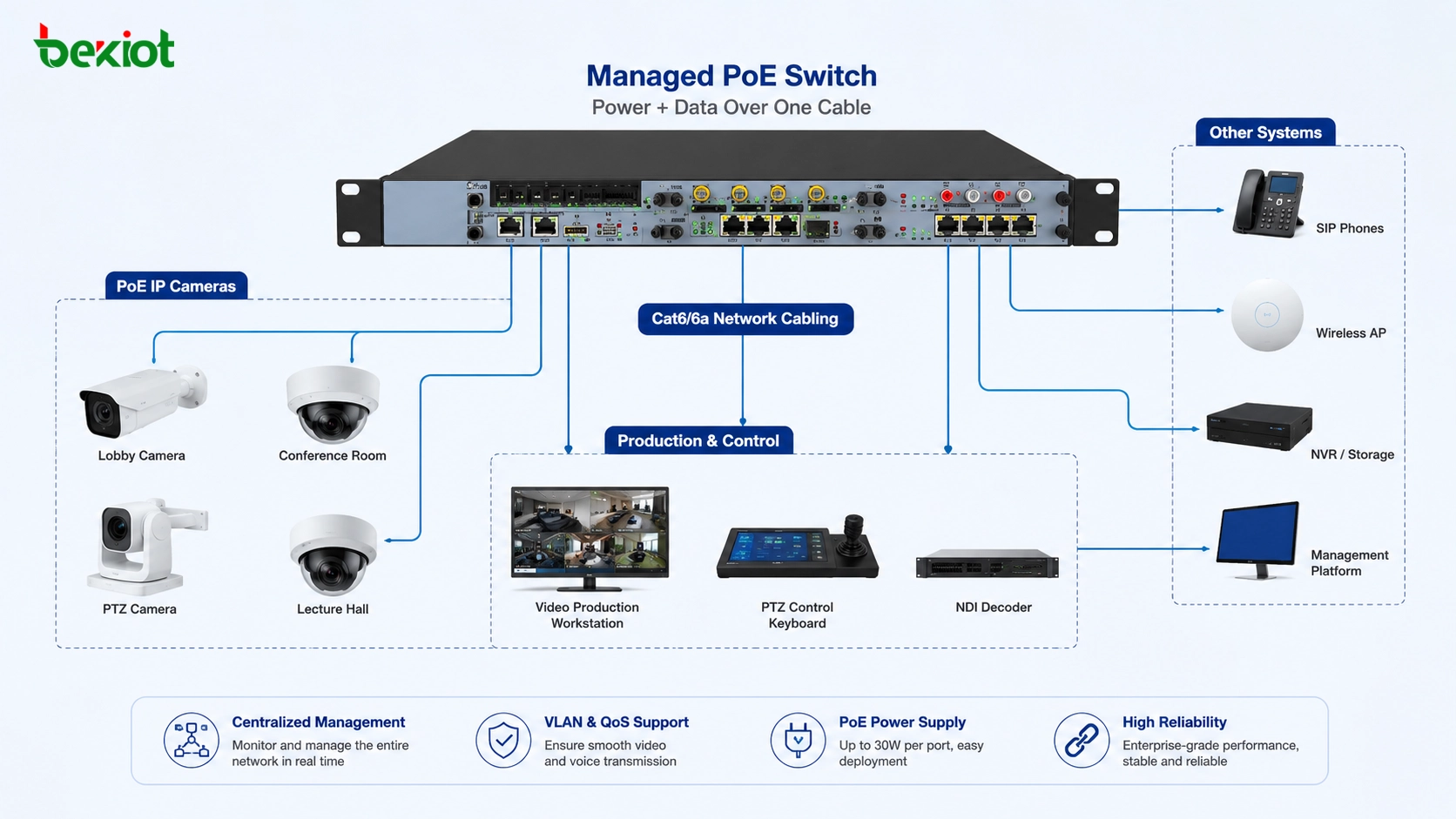

Backup local

O backup local armazena cópias perto do sistema de produção, como em servidor local, NAS, appliance ou armazenamento conectado. Ele é útil porque a restauração pode ser rápida, especialmente para arquivos grandes ou recuperação completa.

A fraqueza é que backups locais podem ser afetados pelo mesmo incidente do sistema principal. Incêndio, enchente, roubo, ransomware, dano elétrico ou falha do site podem destruir produção e cópias locais sem proteção externa.

Backup externo

O backup externo armazena cópias em outro local físico, como escritório remoto, data center secundário, site gerenciado ou plataforma de nuvem. Isso protege os dados contra desastres locais.

Ele é importante para a continuidade dos negócios. Mesmo que a instalação principal fique indisponível, a organização ainda possui uma cópia recuperável em outro local.

Backup em nuvem

O backup em nuvem armazena dados em infraestrutura cloud. Pode oferecer armazenamento escalável, acesso remoto, redundância geográfica e proteção externa simplificada. É usado para endpoints, servidores, SaaS, cargas cloud e ambientes híbridos.

Ainda assim, deve ser planejado com cuidado. Largura de banda, tempo de restauração, soberania de dados, controle de acesso, criptografia, custo de retenção e dependência do provedor precisam ser avaliados.

Backup offline e imutável

O backup offline é desconectado da rede após a criação. O backup imutável não pode ser alterado nem excluído durante um período definido. Ambos ajudam a proteger as cópias contra ransomware e modificações acidentais.

Estratégias imutáveis e offline são cada vez mais importantes, pois atacantes costumam mirar os backups antes de criptografar dados de produção. Se as cópias permanecem protegidas, a recuperação após um ciberataque se torna mais realista.

Benefícios do backup de dados

O backup de dados oferece valor técnico e empresarial. Ele reduz o impacto de incidentes, apoia a recuperação, protege a continuidade e dá confiança de que informações importantes podem ser restauradas.

Proteção contra perda de dados

O benefício mais direto é a proteção contra perda de dados. Arquivos podem ser excluídos por acidente, bancos podem se corromper, dispositivos podem falhar e usuários podem sobrescrever registros importantes. O backup permite recuperar versões anteriores.

Isso é especialmente importante para organizações que dependem de registros digitais nas operações diárias. A perda de um banco de dados ou pasta compartilhada pode interromper serviço, faturamento, produção, suporte ou relatórios de conformidade.

Suporte à continuidade de negócios

O backup apoia a continuidade ao permitir que sistemas voltem a operar após um incidente. Quando combinado com recuperação de desastres, ajuda a reduzir a indisponibilidade e restaurar serviços essenciais.

Continuidade depende de mais do que ter uma cópia. A organização deve saber onde ela está, com que rapidez pode ser restaurada, quem é responsável e quais sistemas devem vir primeiro.

Resiliência em cibersegurança

Backup é uma defesa importante contra ransomware, malware destrutivo, mau uso interno e exclusão não autorizada. Se dados de produção forem criptografados ou danificados, uma cópia protegida pode permitir recuperação sem pagar resgate ou reconstruir tudo do zero.

Porém, o backup precisa ser protegido como parte da estratégia de segurança. Contas administrativas fracas, repositórios expostos, credenciais compartilhadas e caminhos de rede sem proteção tornam o sistema vulnerável.

Conformidade e auditoria

Muitos setores precisam reter determinados dados por motivos legais, financeiros, de saúde, operacionais ou contratuais. Políticas de backup e retenção bem desenhadas ajudam a cumprir esses requisitos.

O suporte à auditoria também depende de rastreabilidade. Sistemas de backup devem registrar status das tarefas, regras de retenção, ações de restauração, atividade administrativa e eventos de exceção quando necessário.

Aplicações em diferentes ambientes

O backup de dados é usado em praticamente todo ambiente digital. Os dados protegidos e o método de recuperação podem variar, mas a necessidade de cópias recuperáveis é universal.

Servidores empresariais e bancos de dados

Servidores e bancos empresariais costumam conter dados críticos. O backup pode proteger ERP, CRM, bancos financeiros, inventário, RH, repositórios de documentos e aplicações de produção.

Backup de banco de dados pode exigir métodos especiais para garantir consistência. Copiar arquivos enquanto o banco está em execução pode não gerar um ponto restaurável se a ferramenta não for consciente da aplicação.

Dispositivos endpoint

Notebooks e estações podem conter projetos, documentos locais, dados de design, informações de clientes ou configurações de usuário. Backup de endpoint protege dados quando equipamentos são perdidos, roubados, danificados ou substituídos.

Ele é especialmente útil para equipes remotas. Funcionários podem armazenar arquivos importantes localmente, fora da estrutura tradicional do servidor de arquivos do escritório.

Plataformas em nuvem e SaaS

Muitas organizações usam armazenamento em nuvem, e-mail, ferramentas colaborativas e SaaS. Essas plataformas podem oferecer resiliência de infraestrutura, mas clientes ainda podem precisar de backup dedicado para itens excluídos, erros de usuário, sincronização de ransomware ou retenção longa.

O backup SaaS deve ser analisado com cuidado, pois disponibilidade da plataforma não é o mesmo que recuperação controlada pelo cliente. É preciso entender o que o provedor protege e o que continua sendo responsabilidade do cliente.

Máquinas virtuais e contêineres

Máquinas virtuais são frequentemente protegidas por snapshots baseados em imagem ou agentes de backup. Isso permite recuperar a máquina inteira ou arquivos selecionados. É comum em data centers e nuvens privadas.

Ambientes de contêiner exigem outra abordagem. A imagem da aplicação pode ser fácil de reimplantar, mas volumes persistentes, bancos, segredos, configuração e metadados de orquestração ainda precisam de proteção.

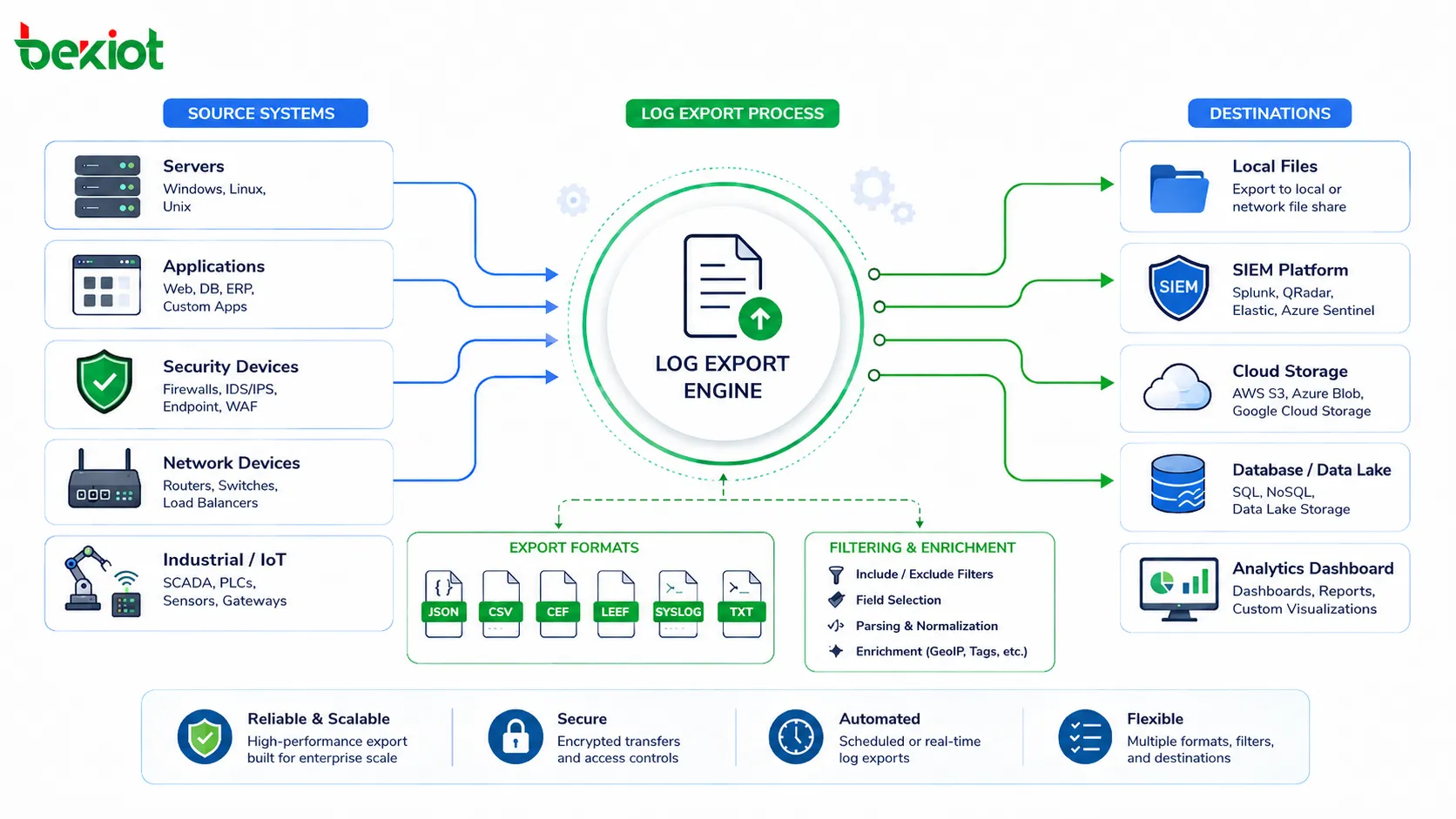

Sistemas industriais, de segurança e operação

Sistemas industriais podem precisar de backup de servidores de controle, bancos SCADA, projetos HMI, sistemas de vídeo, bases de controle de acesso, configurações de dispositivos, arquivos de engenharia e registros de alarmes.

Nesses ambientes, o planejamento de recuperação deve considerar cronogramas de produção, requisitos de segurança, software de fornecedor, licenciamento, compatibilidade de hardware e operação offline.

Estratégia de backup e métricas de planejamento

Uma estratégia deve se basear no risco de negócio, na importância dos dados, nas expectativas de recuperação e nas dependências do sistema. O mesmo cronograma não serve para todos os sistemas.

Objetivo de ponto de recuperação

O Recovery Point Objective, ou RPO, define quanta perda de dados é aceitável após um incidente. Se um sistema tem RPO de uma hora, backups ou replicação devem garantir perda de no máximo cerca de uma hora de dados.

Um RPO menor geralmente exige backup mais frequente, proteção contínua ou replicação. O alvo correto depende da velocidade de mudança dos dados e da tolerância da organização.

Objetivo de tempo de recuperação

O Recovery Time Objective, ou RTO, define quão rápido um sistema deve ser restaurado após uma parada. Alguns sistemas toleram um dia, enquanto plataformas de clientes ou operações críticas exigem recuperação muito mais rápida.

O RTO afeta a arquitetura de backup. Se a recuperação rápida for necessária, podem ser exigidos backup local, sistemas de espera, recuperação por imagem ou plataformas de disaster recovery.

Política de retenção

A política de retenção define por quanto tempo as cópias são mantidas. Retenção curta economiza armazenamento, mas pode não proteger contra corrupção ou exclusão descoberta tardiamente. Retenção longa apoia conformidade e investigação, mas aumenta custos.

Uma abordagem comum é manter backups recentes frequentes e menos cópias antigas. Por exemplo, diários por semanas, semanais por meses e mensais para retenção de longo prazo.

A regra de backup 3-2-1

A regra 3-2-1 é um princípio amplamente usado. Ela recomenda manter pelo menos três cópias dos dados, em dois tipos de mídia diferentes, com uma cópia armazenada fora do site.

Muitas estratégias modernas ampliam a ideia com cópias imutáveis ou offline, reforçando a proteção contra ransomware e ataques destrutivos.

Riscos e erros comuns de backup

A falha de backup geralmente aparece apenas quando a recuperação é urgente. Muitas organizações acreditam estar protegidas até descobrir que a cópia está incompleta, desatualizada, corrompida, inacessível ou lenta demais.

Fazer backup dos dados errados

Um sistema pode executar tarefas com sucesso e ainda assim deixar dados importantes de fora. Isso acontece quando arquivos ficam fora das pastas protegidas, novas aplicações são adicionadas sem atualizar o escopo ou configurações não são incluídas.

Revisões regulares do escopo ajudam a evitar o problema. Usuários de negócio e donos dos sistemas devem confirmar que as informações críticas estão realmente incluídas.

Nunca testar a restauração

Um backup nunca restaurado é uma suposição, não um recurso comprovado. Testes confirmam que os dados podem ser recuperados e que o procedimento é compreendido.

Os testes devem cobrir cenários diferentes, como restaurar um arquivo, uma caixa de correio, um banco de dados, uma máquina virtual e, quando aplicável, um ambiente completo.

Segurança fraca do backup

Repositórios de backup costumam conter dados sensíveis. Se não forem seguros, invasores podem roubar dados, excluir cópias ou criptografar arquivos. Segurança fraca transforma o sistema de recuperação em ponto de risco.

O acesso deve ser controlado com autenticação forte, permissões mínimas, criptografia, monitoramento e separação das contas comuns.

Ignorar a velocidade de restauração

Algumas organizações focam apenas em concluir tarefas de backup e ignoram o tempo de recuperação. Grandes backups em nuvem, redes lentas ou arquivos mal indexados podem demorar muito mais do que o esperado.

A velocidade deve ser medida nos testes. Isso mostra se o plano atende às necessidades reais de recuperação do negócio.

Boas práticas para backup confiável

Um plano confiável combina automação, segurança, verificação, documentação e testes regulares. Ele também deve evoluir conforme sistemas, volume de dados, ameaças e requisitos de negócio mudam.

Classificar dados por importância

Nem todos os dados têm o mesmo valor. Bancos críticos, registros financeiros, dados de clientes, sistemas operacionais e documentos legais podem exigir proteção maior do que arquivos temporários.

A classificação ajuda a definir frequência, retenção, criptografia, local de armazenamento e prioridade de restauração, além de evitar custos desnecessários com dados de baixo valor.

Automatizar tarefas de backup

Backup manual não é confiável para operações contínuas. Agendamentos automatizados garantem execução consistente. Alertas devem avisar quando uma tarefa falha, o armazenamento fica cheio ou a janela de backup é excedida.

A automação deve incluir monitoramento. Uma falha silenciosa pode ser mais perigosa que ausência de plano, pois as equipes podem acreditar que estão protegidas quando não estão.

Proteger cópias de backup

As cópias devem ser protegidas contra exclusão, criptografia, roubo e alteração não autorizada. Criptografia, armazenamento imutável, cópias offline, acesso por função e contas administrativas separadas melhoram a proteção.

Para resiliência contra ransomware, ao menos uma cópia deve estar isolada do acesso normal de produção, reduzindo a chance de malware atingir todas as cópias ao mesmo tempo.

Documentar procedimentos de recuperação

Os procedimentos devem ser documentados claramente. A documentação deve incluir locais de backup, passos de restauração, responsáveis, dependências, senhas ou chaves, ordem das aplicações e validações.

Em uma emergência, as equipes podem não ter tempo para descobrir como o sistema funciona. Documentação clara acelera a recuperação e reduz erros.

FAQ

Dados SaaS devem ter backup separado?

Em muitos casos, sim. Provedores SaaS geralmente protegem a disponibilidade da plataforma, mas a recuperação controlada pelo cliente para usuários excluídos, arquivos sobrescritos, conteúdo sincronizado por ransomware ou retenção longa pode exigir um plano dedicado.

Com que frequência os testes de restauração devem ocorrer?

Sistemas críticos devem ser testados com mais frequência que sistemas de baixo risco. Uma abordagem prática é testar cenários importantes após grandes mudanças e em agenda regular, como trimestral ou semestral para serviços relevantes.

Quem deve ser responsável pela política de backup?

A política não deve pertencer apenas à TI. A TI gerencia a plataforma, mas áreas de negócio, conformidade, segurança e gestores devem definir importância dos dados, retenção e prioridades de recuperação.

O que acontece se as chaves de criptografia forem perdidas?

Se as chaves forem perdidas e não houver método de recuperação, os dados de backup podem ficar ilegíveis. A gestão de chaves deve ser documentada, controlada, protegida e testada no planejamento de recuperação.

Notebooks de funcionários devem entrar no plano?

Sim, se os funcionários armazenam dados de negócio localmente. Trabalho remoto, viagens, roubo, dano de hardware e exclusão acidental podem afetar endpoints. Backup de endpoint ou sincronização obrigatória com nuvem reduz esse risco.

O que fazer antes de excluir backups antigos?

Antes de excluir, confirme requisitos de retenção, bloqueios legais, auditoria, status de investigação e expectativas de recuperação. A exclusão deve ser controlada, registrada e alinhada à política.