Por que os logs precisam sair do sistema original

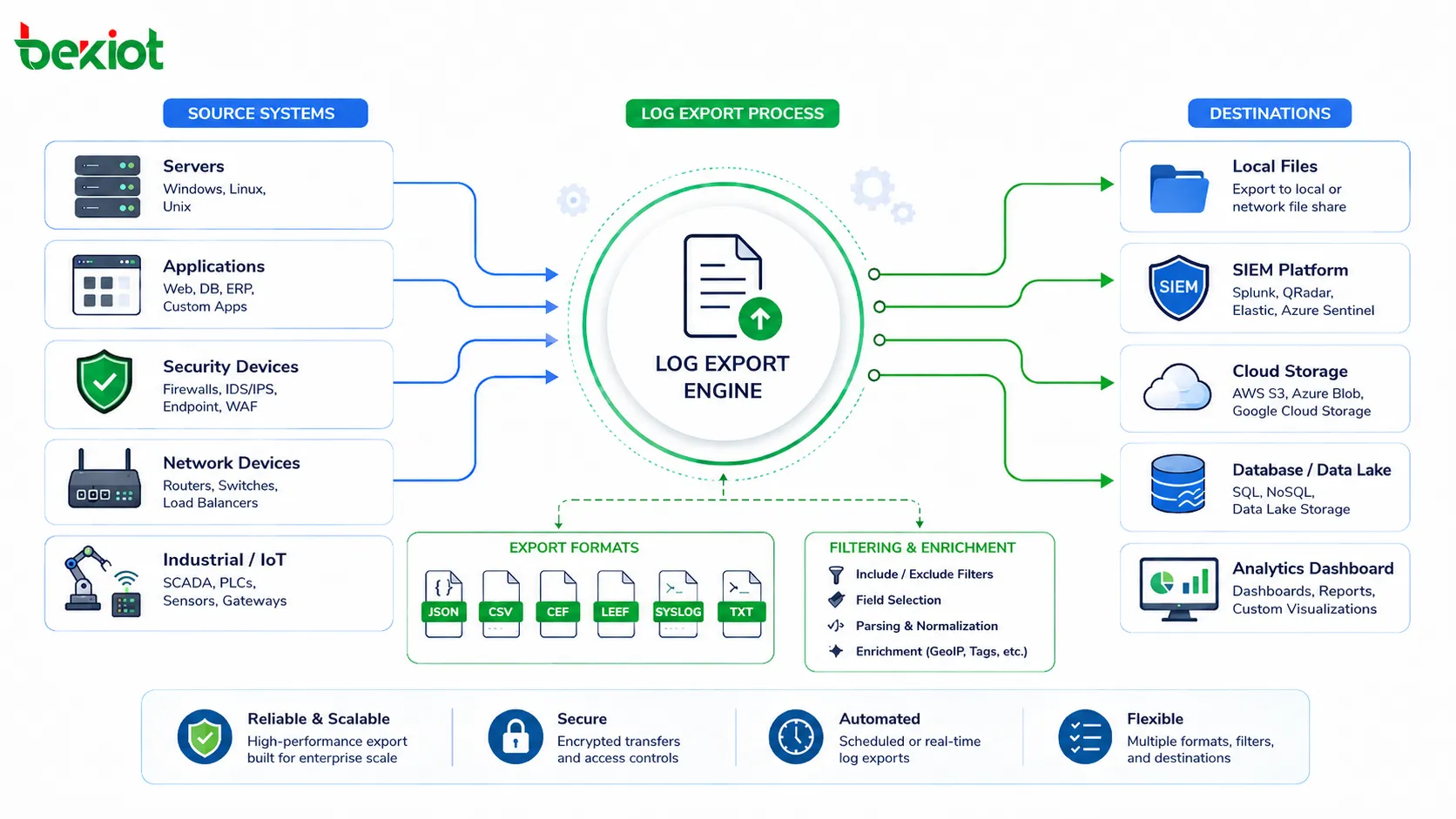

A exportação de logs é o processo de extrair logs de sistema, logs de aplicação, logs de segurança, logs de dispositivos, registros operacionais, registros de acesso, mensagens de erro, eventos de alarme ou trilhas de auditoria de um sistema e salvá-los ou enviá-los para outro local para armazenamento, revisão, análise, conformidade ou solução de problemas.

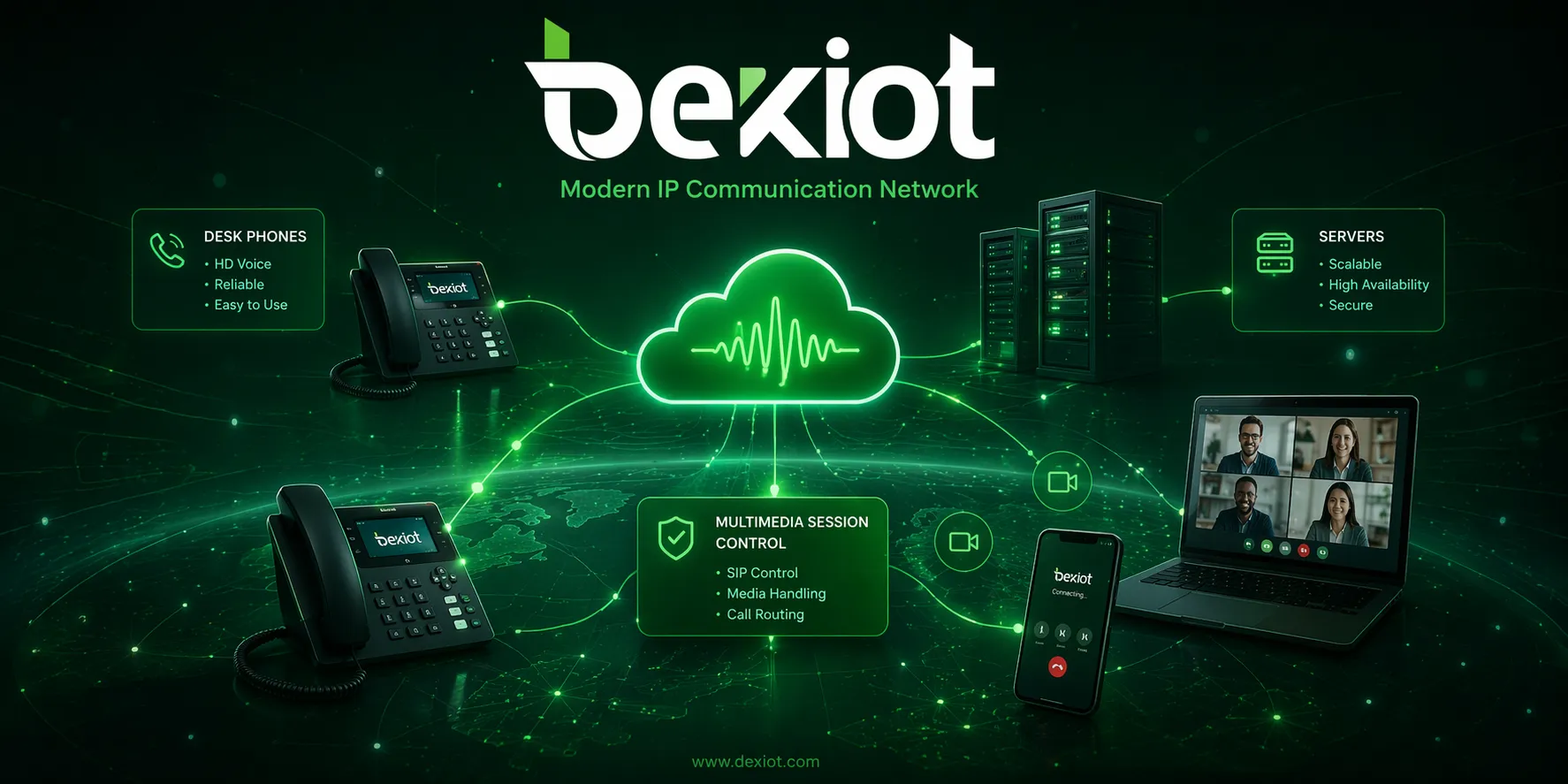

Em muitos ambientes digitais e operacionais, os logs são gerados continuamente. Servidores registram atividades de usuários, aplicações registram erros, firewalls registram tentativas de acesso, plataformas de comunicação registram eventos de chamadas, dispositivos industriais registram alarmes e plataformas em nuvem registram o comportamento dos serviços. A exportação de logs torna esses registros mais fáceis de preservar, pesquisar, comparar, compartilhar e analisar fora do sistema original.

A exportação de logs transforma registros operacionais dispersos em evidências utilizáveis, material de diagnóstico, dados de conformidade e informação de apoio à decisão.

Significado básico da exportação de logs

Exportar logs significa retirar dados de log de um sistema de origem e transferi-los para um arquivo, banco de dados, plataforma de monitoramento, sistema SIEM, armazenamento em nuvem, ferramenta analítica, arquivo de backup ou ambiente de relatórios. O log exportado pode ser usado imediatamente em uma investigação ou armazenado para revisão futura.

Formatos comuns de exportação incluem CSV, TXT, JSON, XML, Syslog, relatórios PDF, tabelas de banco de dados, arquivos compactados ou pacotes de log específicos de plataforma. O melhor formato depende de como os logs serão usados depois da exportação.

Fonte do log

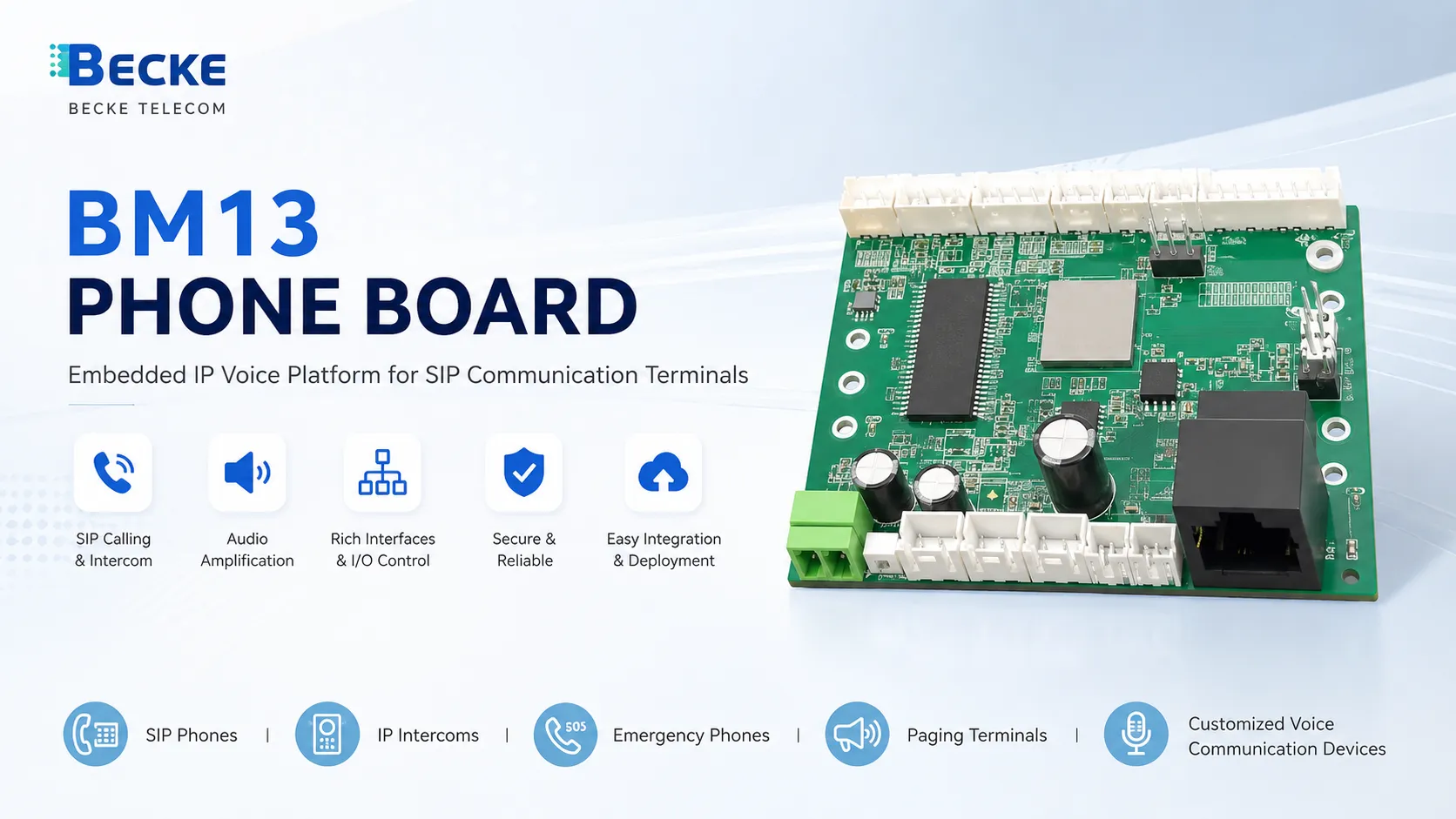

A fonte do log é o sistema que cria o registro. Pode ser um sistema operacional, servidor web, banco de dados, firewall, roteador, switch, servidor de aplicação, sistema de controle de acesso, plataforma em nuvem, dispositivo endpoint, gateway IoT, controlador industrial ou plataforma de software empresarial.

Cada fonte pode gerar tipos diferentes de logs. Por exemplo, um firewall pode registrar tráfego e eventos de segurança, enquanto uma aplicação pode registrar tentativas de login, ações de usuários, erros de API, falhas de banco de dados e exceções de serviço.

Destino da exportação

O destino da exportação é onde os dados de log são armazenados ou analisados depois de saírem do sistema de origem. Pode ser uma pasta local, servidor remoto, plataforma SIEM, sistema de gerenciamento de logs, bucket em nuvem, arquivo de conformidade, data warehouse ou ferramenta de manutenção.

Escolher o destino correto é importante. Um arquivo temporário pode ser suficiente para uma solução rápida de problemas, enquanto monitoramento de segurança e revisão de conformidade geralmente exigem armazenamento centralizado, protegido e pesquisável.

Como funciona o processo de exportação de logs

O processo normalmente começa com a seleção do tipo de log, intervalo de tempo, categoria do evento, dispositivo, usuário, módulo da aplicação ou nível de severidade. Em seguida, o sistema extrai os registros correspondentes e os converte para o formato necessário.

Após a exportação, o arquivo ou fluxo de logs pode ser baixado, transferido, arquivado, importado para outra ferramenta ou enviado automaticamente a uma plataforma centralizada. Em sistemas maiores, esse processo pode ser agendado ou automatizado em vez de realizado manualmente.

Exportação manual

A exportação manual é realizada por um administrador ou usuário autorizado por meio de uma interface de gerenciamento, linha de comando, ferramenta de relatórios ou console do sistema. O usuário seleciona o intervalo de logs necessário e baixa o resultado.

Esse método é útil para solução de problemas ocasional, solicitações de auditoria, revisão de incidentes ou suporte técnico. Entretanto, não é ideal para monitoramento de longo prazo, pois depende de ação humana e pode perder eventos importantes se não for executado regularmente.

Exportação agendada

A exportação agendada é executada automaticamente em intervalos definidos, como por hora, diariamente, semanalmente ou mensalmente. O sistema exporta logs para um caminho de armazenamento, relatório por e-mail, servidor remoto ou plataforma de arquivamento conforme uma regra predefinida.

Esse método melhora a consistência. Ele é útil quando organizações precisam de relatórios regulares, retenção de longo prazo, revisão operacional ou evidências de conformidade sem depender de downloads manuais.

Encaminhamento de logs em tempo real

O encaminhamento em tempo real envia eventos de log continuamente ou quase em tempo real para outro sistema. Isso é comum em monitoramento de segurança, operações em nuvem, gerenciamento de rede e observabilidade de aplicações em grande escala.

A exportação em tempo real permite que equipes de segurança e operação detectem atividades anormais mais rapidamente. Por exemplo, falhas repetidas de login, erros de sistema, ataques de rede, eventos de dispositivo offline ou travamentos de aplicações podem gerar alertas logo após ocorrerem.

Principais funções da exportação de logs

A exportação de logs oferece suporte a muitas funções operacionais e de segurança. Ela ajuda as equipes a entender o que aconteceu, quando aconteceu, quem esteve envolvido, qual sistema foi afetado e qual ação deve ocorrer em seguida.

Solução de problemas e análise de causa raiz

Quando um sistema falha, os logs geralmente fornecem as primeiras pistas técnicas. Logs exportados ajudam engenheiros a revisar erros, comparar timestamps, identificar falhas repetidas, rastrear ações de usuários e compreender o comportamento do sistema antes e depois do problema.

Por exemplo, uma falha de aplicação pode estar relacionada a timeout de banco de dados, requisição de API malsucedida, erro de memória ou problema de permissão. Logs exportados permitem investigar a sequência completa, em vez de depender apenas de capturas de tela ou descrições de usuários.

Investigação de segurança

Equipes de segurança usam logs exportados para investigar atividades suspeitas, falhas de login, acesso não autorizado, comportamento de malware, bloqueios de firewall, alterações de privilégios, eventos de acesso a dados e tráfego de rede anormal.

A exportação centralizada é especialmente importante porque invasores podem tentar apagar logs locais após comprometer um sistema. Enviar logs para armazenamento externo protegido ajuda a preservar evidências para análise posterior.

Suporte à conformidade e auditoria

Muitas organizações precisam reter logs operacionais, logs de acesso, logs de segurança e registros de atividades administrativas para conformidade, revisão legal, auditorias de clientes ou governança interna.

A exportação de logs ajuda a fornecer evidências de que sistemas foram operados, acessados, monitorados ou mantidos conforme a política. Os dados exportados podem apoiar trilhas de auditoria, relatórios de incidentes, revisões de acesso e documentação regulatória.

Monitoramento de desempenho

Logs podem revelar padrões de desempenho, como consultas lentas, requisições malsucedidas, altas taxas de erro, reinicializações de serviço, dispositivos sobrecarregados, atraso de rede ou eventos repetidos de timeout.

Quando exportados para ferramentas analíticas, os dados de log podem apoiar painéis, relatórios de tendência, planejamento de capacidade e melhoria da qualidade de serviço. Isso ajuda as equipes a detectar problemas antes que os usuários os reportem.

Vantagens distintivas da exportação de logs

A vantagem distintiva da exportação de logs é tornar registros operacionais portáteis, independentes, pesquisáveis e reutilizáveis. Os logs deixam de ficar presos em um único dispositivo ou plataforma. Eles podem ser analisados entre sistemas e preservados além da vida útil do ambiente original.

Preservação independente de evidências

Logs exportados podem ser armazenados fora do sistema de origem. Isso protege registros quando o sistema original é reiniciado, substituído, danificado, atualizado, atacado ou desativado.

Para investigação de incidentes, o armazenamento independente é valioso. Se todos os logs permanecerem apenas no sistema afetado, evidências podem ser perdidas quando o dispositivo falha ou quando um invasor altera registros locais.

Análise entre sistemas

A maioria dos incidentes não acontece dentro de um único sistema. Um problema de login pode envolver logs do serviço de identidade, aplicação, firewall, banco de dados e endpoint. A exportação de logs permite coletar e comparar esses registros.

A análise entre sistemas ajuda as equipes a criar uma linha do tempo completa. Isso é útil para investigação de segurança, depuração de aplicações, solução de problemas de rede e revisão operacional.

Retenção de longo prazo

Muitos sistemas armazenam logs apenas por tempo limitado porque o armazenamento local é pequeno. Exportar logs para armazenamento externo permite manter registros por semanas, meses ou anos conforme a política.

A retenção de longo prazo é importante para auditorias, descoberta tardia de incidentes, análise de tendências e comparação histórica. Alguns problemas só ficam visíveis quando registros antigos estão disponíveis.

Relatórios flexíveis

Logs exportados podem ser importados para planilhas, ferramentas de BI, plataformas SIEM, data lakes ou sistemas de relatórios. Isso facilita gerar resumos, gráficos, relatórios de incidentes, registros de conformidade e painéis operacionais.

Em vez de visualizar logs apenas pela interface original do sistema, as equipes podem processá-los com ferramentas que se ajustam ao fluxo de trabalho e às necessidades de relatório.

Melhor colaboração

Logs exportados podem ser compartilhados com equipes internas, fornecedores, suporte técnico, auditores, consultores de cibersegurança ou equipes de gestão. Isso ajuda diferentes partes interessadas a revisar a mesma evidência.

O compartilhamento ainda deve seguir regras de segurança e privacidade. Campos sensíveis podem exigir mascaramento, criptografia ou aprovação de acesso antes da distribuição.

Formatos comuns de exportação de logs

O formato de exportação afeta a facilidade de leitura, busca, importação ou análise dos logs. Formatos legíveis por humanos são convenientes para revisão rápida, enquanto formatos estruturados são melhores para automação e análise.

| Formato | Uso típico | Principal benefício |

|---|---|---|

| TXT | Logs simples de sistema, revisão de suporte, inspeção manual | Fácil de abrir e ler |

| CSV | Relatórios, listas de auditoria, análise em planilhas | Fácil de filtrar, ordenar e processar |

| JSON | APIs, plataformas em nuvem, sistemas de gerenciamento de logs | Estruturado e legível por máquina |

| XML | Sistemas empresariais, integrações legadas, troca formal de dados | Estruturado e autodescritivo |

| Syslog | Dispositivos de rede, servidores, firewalls, encaminhamento para SIEM | Amplo suporte para logging centralizado |

| Relatório PDF | Revisão gerencial, envio formal de auditoria | Legível e adequado para apresentação |

Logs estruturados e não estruturados

Logs não estruturados geralmente são mensagens em texto simples. São fáceis de ler por pessoas, mas mais difíceis para sistemas analisarem automaticamente. Logs estruturados usam campos como timestamp, ID do dispositivo, usuário, tipo de evento, severidade, IP de origem, ação e resultado.

Logs estruturados são melhores para análise em larga escala porque podem ser filtrados e correlacionados com mais facilidade. Em plataformas modernas, JSON e Syslog estruturado são comumente usados para processamento automatizado.

Pacotes de logs compactados

Sistemas grandes podem exportar logs como pacotes compactados. Esses pacotes podem incluir vários arquivos, como logs do sistema, logs de depuração, snapshots de configuração, dumps de falha e metadados de diagnóstico.

Isso é útil para suporte técnico porque engenheiros podem revisar o ambiente completo em vez de receber apenas um arquivo de log incompleto. No entanto, pacotes compactados podem conter informações sensíveis e devem ser protegidos.

Aplicações em diferentes ambientes

A exportação de logs é usada em ambientes de TI, segurança, negócios, nuvem, indústria e comunicação. Cada ambiente possui tipos de logs diferentes, mas a necessidade de rastreabilidade e análise é semelhante.

Operações de TI corporativa

Equipes de TI exportam logs de servidores, endpoints, bancos de dados, aplicações, sistemas de identidade, plataformas de e-mail, sistemas de backup e dispositivos de rede. Esses logs apoiam solução de problemas, suporte ao usuário, revisão de patches, planejamento de capacidade e gestão de serviços.

Quando os sistemas são integrados a uma plataforma centralizada de logs, administradores podem pesquisar eventos de várias fontes em uma única interface. Isso melhora a velocidade de resposta durante incidentes.

Monitoramento de cibersegurança

Equipes de segurança usam exportação de logs para coletar logs de autenticação, firewall, VPN, eventos de segurança de endpoints, alertas de detecção de intrusão, atividades de contas privilegiadas e registros de acesso à nuvem.

Esses logs ajudam a detectar padrões de ataque, investigar incidentes e apoiar revisão forense. Exportar logs para armazenamento protegido também ajuda a preservar registros se o sistema original for comprometido.

Gerenciamento de aplicações e APIs

Desenvolvedores e equipes DevOps exportam logs de aplicação, logs de gateway de API, logs de contêiner, logs de serviço, rastros de erro e métricas de desempenho. Isso ajuda a identificar bugs, requisições malsucedidas, picos de latência e problemas de experiência do usuário.

Em ambientes de microsserviços, logs exportados são essenciais porque uma solicitação de usuário pode passar por vários serviços. A análise centralizada ajuda a reconstruir o caminho completo da solicitação.

Plataformas em nuvem e SaaS

Plataformas em nuvem fornecem logs de recursos de computação, acesso a armazenamento, atividade de identidade, chamadas de API, tráfego de rede, eventos de banco de dados e regras de segurança. Plataformas SaaS podem fornecer logs de auditoria, atividade de usuários e alterações administrativas.

Exportar esses logs ajuda as organizações a cumprir requisitos de governança e manter visibilidade além da visualização padrão do console do provedor.

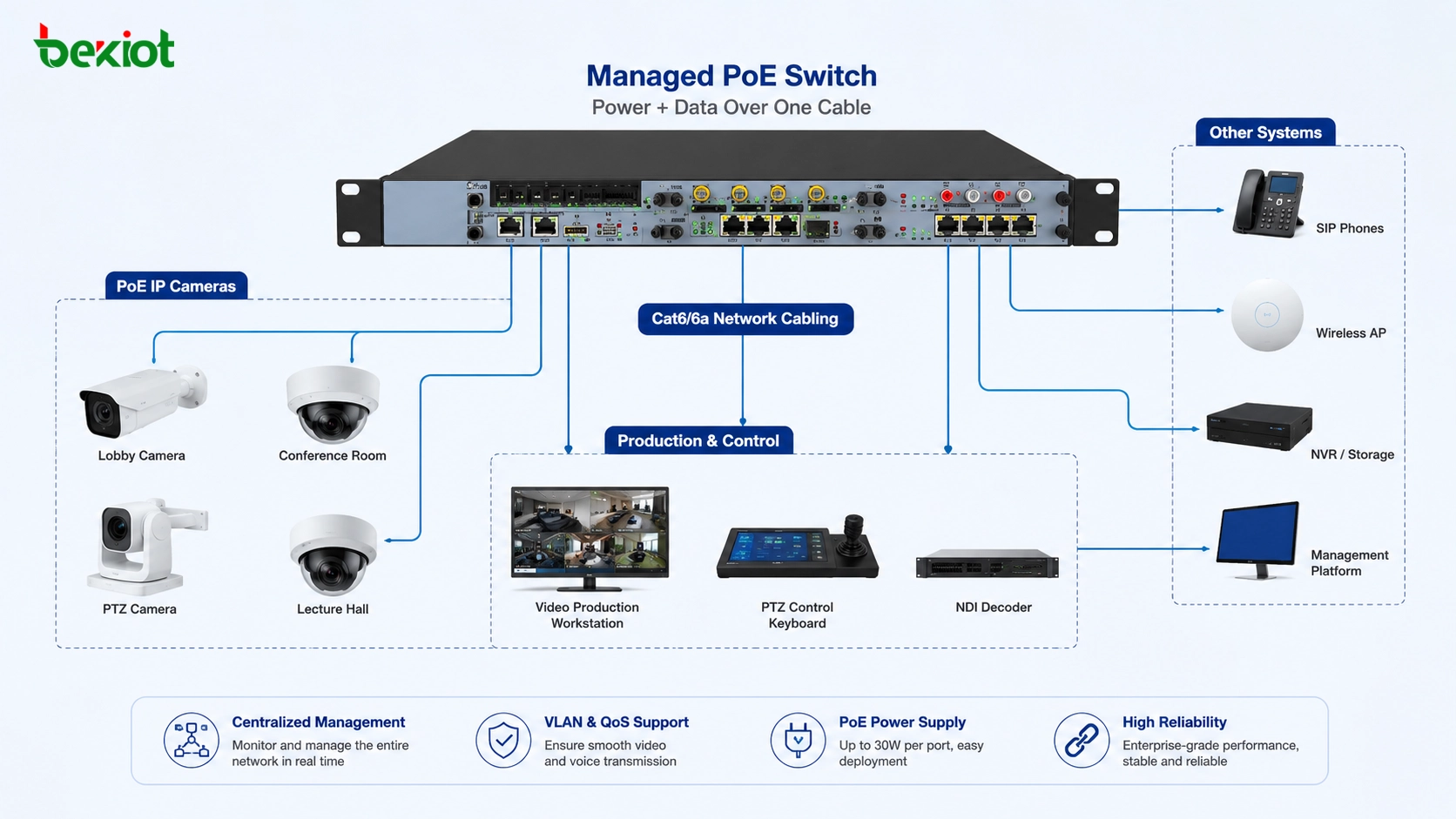

Sistemas industriais e prediais

Sistemas industriais, plataformas de automação predial, sistemas de controle de acesso, sistemas de vídeo, painéis de alarme e plataformas de manutenção podem exportar logs de eventos, registros de falhas de dispositivos, registros de acesso e ações de operadores.

Esses logs apoiam revisão de incidentes, planejamento de manutenção, análise de segurança e relatórios operacionais. Em grandes instalações, logs exportados podem ajudar a identificar falhas recorrentes entre dispositivos e locais.

Considerações de segurança e privacidade

A exportação de logs pode expor informações sensíveis se não for gerenciada corretamente. Logs podem incluir nomes de usuário, endereços IP, identificadores de dispositivo, tokens de acesso, dados pessoais, caminhos do sistema, erros internos, registros de chamadas, informações de localização ou eventos de segurança.

Controle de acesso

Apenas usuários autorizados devem poder exportar logs. Permissões de exportação devem ser limitadas de acordo com função, sensibilidade dos dados e necessidade do negócio.

Para sistemas de alto risco, a exportação de logs pode exigir aprovação, autenticação multifator ou revisão administrativa. Isso impede que usuários não autorizados extraiam dados operacionais sensíveis.

Mascaramento de dados

Alguns campos de log podem exigir mascaramento antes do compartilhamento. Isso pode incluir senhas, tokens, identificadores pessoais, números de telefone, endereços de e-mail, IDs de clientes, endereços IP ou dados comerciais confidenciais.

O mascaramento é especialmente importante quando logs são enviados a fornecedores externos, consultores, auditores ou fóruns públicos de suporte. Compartilhar logs brutos sem revisão pode criar riscos de privacidade e segurança.

Criptografia e transferência segura

Logs exportados devem ser protegidos durante a transferência e o armazenamento. Métodos seguros podem incluir downloads HTTPS, transferência SFTP, arquivos criptografados, buckets em nuvem com controle de acesso, conexões VPN e criptografia em repouso.

Anexos de e-mail simples costumam ser arriscados para logs sensíveis. Organizações devem definir métodos de transferência aprovados para fluxos de suporte e auditoria.

Desafios e erros comuns

A exportação de logs pode perder valor se os logs forem incompletos, inconsistentes, mal formatados ou difíceis de pesquisar. Um bom processo de exportação deve ser planejado antes de um incidente ocorrer.

Exportar poucos dados

Se apenas uma pequena parte do log for exportada, investigadores podem perder a causa real. Por exemplo, exportar apenas o momento do erro sem avisos anteriores pode ocultar a sequência que levou à falha.

Ao investigar incidentes, muitas vezes é útil exportar um intervalo mais amplo antes e depois do evento. Isso oferece mais contexto para análise.

Exportar dados demais sem filtro

Exportar todos os logs sem filtros pode criar arquivos enormes e difíceis de revisar. Exportações grandes também podem conter dados sensíveis desnecessários.

A melhor abordagem é definir filtros úteis, como intervalo de tempo, severidade, dispositivo, usuário, módulo, tipo de evento ou código de erro. Para análises de longo prazo, indexação centralizada geralmente é mais eficaz que revisão manual de arquivos.

Ignorar sincronização de tempo

A análise de logs depende fortemente de timestamps precisos. Se servidores, dispositivos e aplicações usam horários diferentes, fica difícil reconstruir a linha do tempo do evento.

Os sistemas devem usar sincronização confiável, como NTP. Configurações de fuso horário também devem ser documentadas, especialmente em ambientes multi-site e em nuvem.

Ausência de política de retenção

Sem uma política de retenção, logs podem ser excluídos cedo demais ou armazenados por tempo excessivo. Retenção curta pode prejudicar investigações, enquanto retenção excessiva pode aumentar custo de armazenamento e risco de privacidade.

A retenção deve corresponder a requisitos operacionais, de segurança, legais e de conformidade. Diferentes tipos de logs podem exigir períodos distintos de retenção.

Boas práticas para exportação de logs

Uma estratégia confiável de exportação de logs deve focar consistência, segurança, usabilidade e valor de recuperação. Logs devem ser fáceis de encontrar quando necessários, mas também protegidos contra uso não autorizado.

Definir o escopo da exportação

As organizações devem definir quais sistemas precisam de exportação de logs, quais tipos de logs importam, com que frequência a exportação deve ocorrer e quem pode acessar os registros exportados.

Sistemas críticos geralmente devem incluir logs de sistema, logs de segurança, logs de atividade de usuários, logs de alteração de configuração e logs de erro. Sistemas menos críticos podem precisar apenas de registros básicos de eventos.

Usar nomenclatura consistente

Arquivos exportados devem usar regras claras de nomenclatura. Nomes úteis podem incluir nome do sistema, tipo de log, intervalo de datas, site, severidade e hora da exportação.

Nomenclatura consistente reduz confusão durante auditorias e revisões de incidentes. Também ajuda as equipes a encontrar rapidamente o arquivo correto quando existem muitas exportações.

Proteger arquivos exportados

Logs exportados devem ser armazenados com segurança. O acesso deve ser limitado, e arquivos sensíveis devem ser criptografados. Se os logs não forem mais necessários, devem ser excluídos conforme a política.

Para investigações formais, logs exportados devem ser protegidos contra modificação. Valores hash, assinaturas digitais ou repositórios controlados de evidências podem ser usados quando a integridade é importante.

Revisar a qualidade da exportação

Após a exportação, os usuários devem confirmar que o arquivo abre corretamente, contém o intervalo esperado, inclui campos completos e pode ser importado para a ferramenta de análise pretendida.

Isso é especialmente importante antes de enviar logs para suporte técnico ou auditores. Uma exportação corrompida ou incompleta pode atrasar o processo de revisão.

FAQ

Os logs exportados devem ser mantidos separados dos sistemas de produção?

Sim, para sistemas importantes. Armazenamento separado reduz o risco de perda de logs quando o sistema de produção falha, é substituído ou é comprometido durante um incidente de segurança.

Como verificar a integridade dos logs exportados?

A integridade pode ser verificada por checksums, valores hash, assinaturas digitais, registros de acesso controlado, armazenamento write-once ou procedimentos de gestão de evidências. Isso é útil quando logs podem apoiar investigações ou auditorias.

Que informações devem ser removidas antes de compartilhar logs externamente?

Campos sensíveis como senhas, tokens, dados pessoais, informações de clientes, detalhes de IP interno, caminhos confidenciais e identificadores privados de negócio devem ser revisados e mascarados quando necessário.

A exportação de logs pode afetar o desempenho do sistema?

Exportações grandes podem afetar o desempenho se lerem muitos dados de um sistema ocupado. Para plataformas críticas, exportações devem ser agendadas com cuidado ou tratadas por armazenamento replicado de logs ou ferramentas centralizadas.

Por quanto tempo os logs exportados devem ser retidos?

A retenção depende de necessidades de negócio, política de segurança, requisitos legais, obrigações de auditoria e custo de armazenamento. Logs de segurança, acesso e conformidade podem exigir retenção mais longa que logs de depuração rotineiros.

O que verificar quando um arquivo de log exportado não pode ser importado?

Verifique codificação do arquivo, formato de delimitador, formato de timestamp, nomes de campos, estado de compactação, tamanho do arquivo, quebras de linha, versão da exportação e se a ferramenta de destino suporta o formato escolhido.