SSH, abreviação de Secure Shell, é um protocolo de rede seguro utilizado para acessar, gerenciar e operar sistemas remotos através de redes potencialmente não confiáveis. Ele permite que administradores, desenvolvedores, engenheiros e sistemas automatizados façam login em servidores remotos, executem comandos, transfiram arquivos, criem túneis criptografados e gerenciem infraestrutura sem enviar informações sensíveis em texto puro.

Antes de o SSH se tornar amplamente adotado, a administração remota frequentemente dependia de ferramentas mais antigas que transmitiam nomes de usuário, senhas e dados de sessão com pouca ou nenhuma criptografia. Isso criava sérios riscos de segurança, especialmente quando os sistemas eram acessados por redes compartilhadas, redes públicas ou pela internet. O SSH foi projetado para resolver esse problema ao fornecer criptografia, autenticação e proteção de integridade para a comunicação remota.

Hoje, o SSH é amplamente utilizado na administração de servidores Linux e Unix, computação em nuvem, gerenciamento de dispositivos de rede, desenvolvimento de software, automação DevOps, acesso a Git, transferência segura de arquivos, solução de problemas remotos, tunelamento de banco de dados, sistemas embarcados, gateways industriais e operações de cibersegurança. É uma das ferramentas mais importantes para a gestão segura de infraestrutura.

O Que É SSH?

Definição e Significado Central

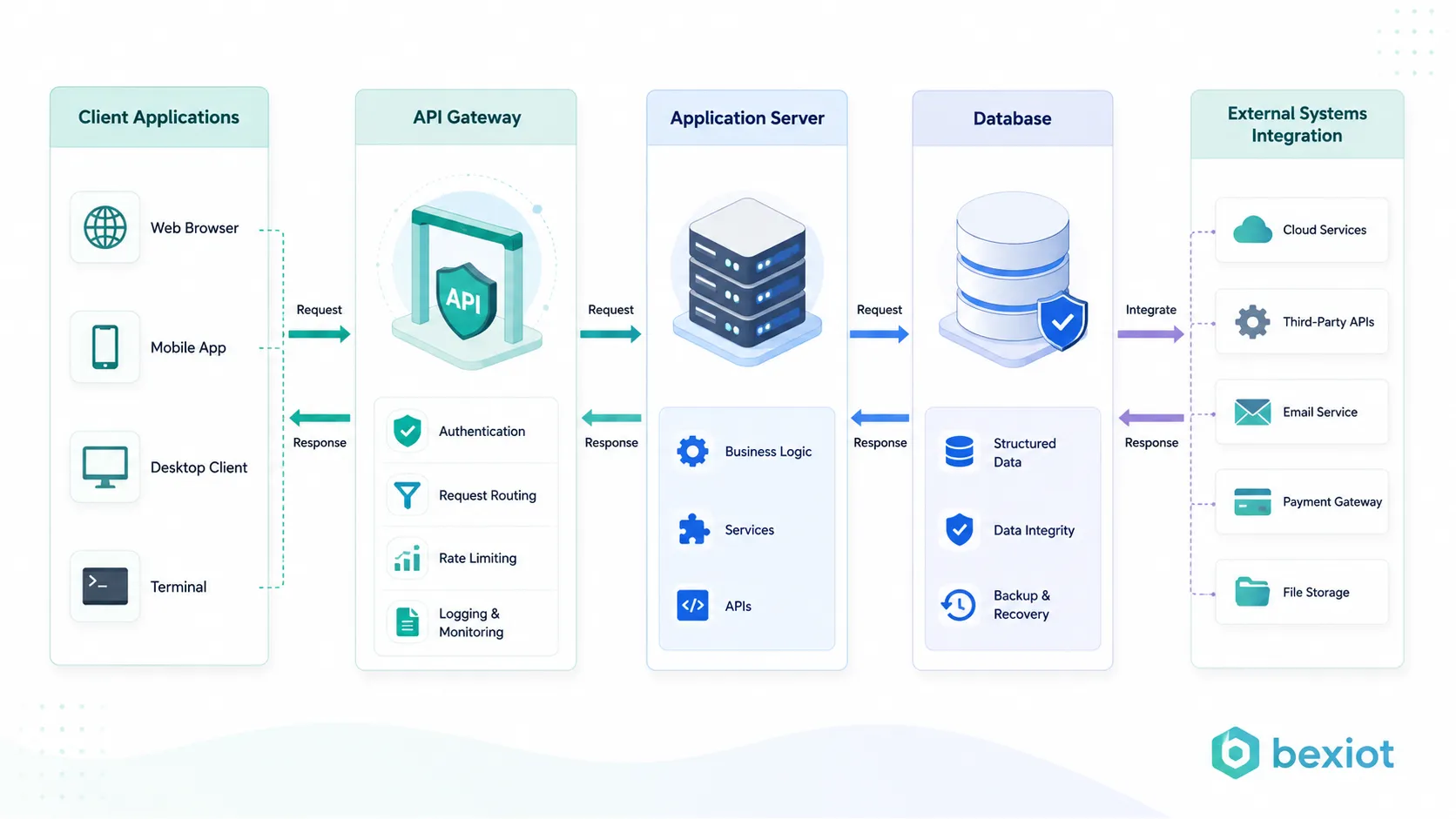

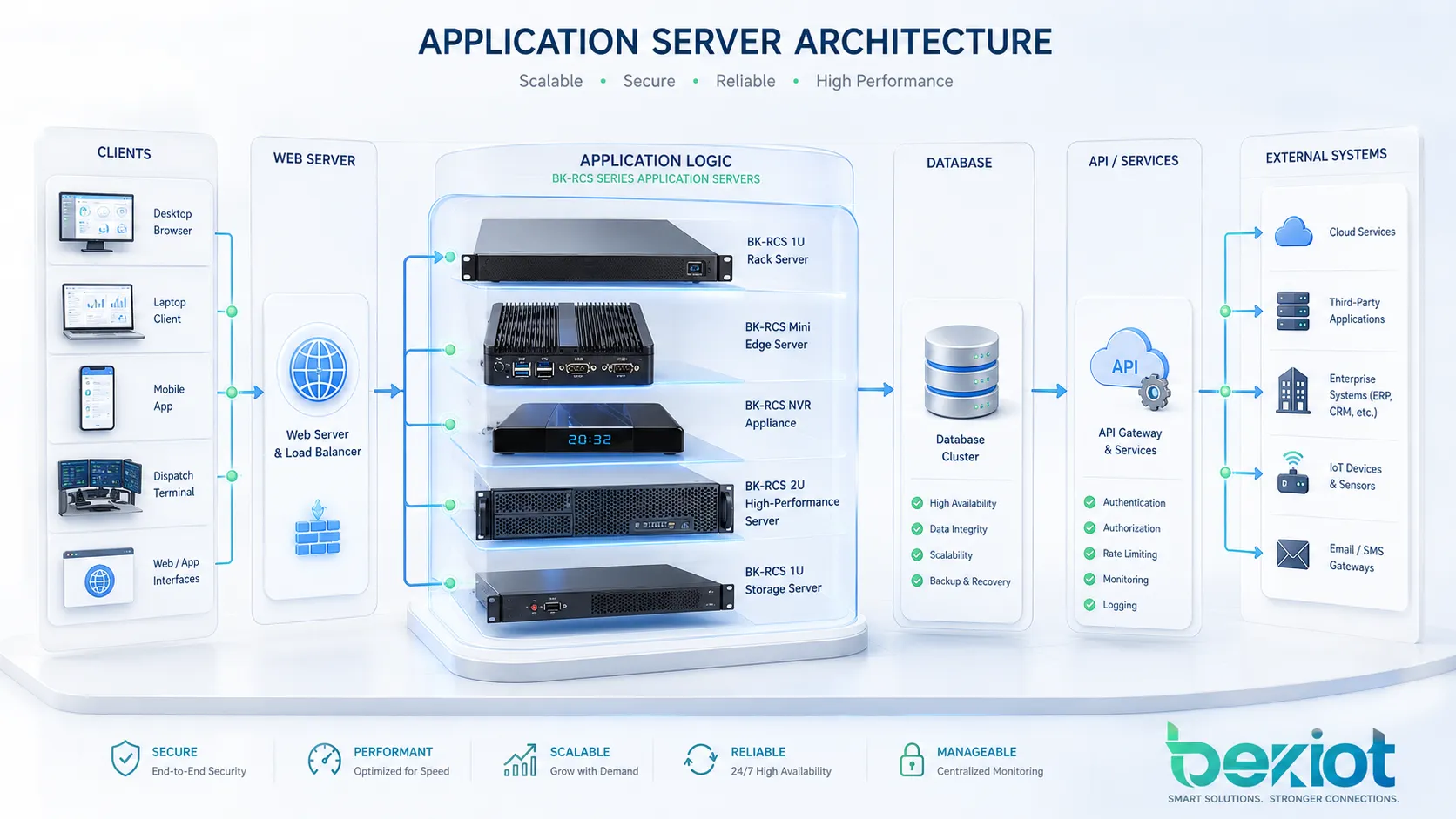

SSH é um protocolo de rede criptográfico que cria um canal seguro entre um cliente e um servidor. O cliente geralmente é o computador do usuário, um terminal, uma ferramenta de automação ou uma estação de trabalho de gerenciamento. O servidor é a máquina remota, dispositivo, máquina virtual, instância em nuvem, roteador, firewall, gateway ou sistema embarcado sendo acessado.

O propósito central do SSH é o acesso remoto seguro. Ele protege a comunicação criptografando a sessão, verificando a identidade do servidor, autenticando o usuário e conferindo que os dados transmitidos não foram modificados em trânsito. Isso torna o SSH adequado para tarefas administrativas que exigem confidencialidade e confiança.

Em termos práticos, o SSH permite que um usuário abra uma sessão de terminal segura em um sistema remoto. Uma vez conectado, o usuário pode executar comandos, editar arquivos, reiniciar serviços, verificar logs, implantar software, gerenciar permissões e realizar manutenções como se estivesse trabalhando diretamente na máquina.

O SSH fornece uma maneira segura de controlar sistemas remotos protegendo credenciais de login, comandos, arquivos e dados de sessão contra exposição na rede.

Por Que o SSH é Importante

O SSH é importante porque o gerenciamento remoto é uma parte normal das operações de TI modernas. Servidores, plataformas em nuvem, roteadores, máquinas virtuais, contêineres, firewalls, bancos de dados e ambientes de aplicação frequentemente precisam ser gerenciados remotamente. Sem um protocolo seguro, cada sessão remota poderia expor credenciais sensíveis ou dados operacionais.

O SSH reduz esse risco criptografando o caminho de comunicação. Mesmo que o tráfego passe por uma rede compartilhada, rede sem fio, rota pública da internet ou segmento não confiável, o conteúdo da sessão é protegido contra interceptação casual. Atacantes podem perceber que uma conexão existe, mas não devem conseguir ler os comandos ou credenciais se o SSH estiver configurado de forma segura.

O SSH também suporta automação. Scripts de implantação, ferramentas de backup, sistemas de configuração, tarefas de monitoramento e pipelines de CI/CD podem se conectar a sistemas com segurança sem exigir acesso interativo a cada momento. Isso torna o SSH valioso tanto para administradores humanos quanto para operações automatizadas.

Como o SSH Funciona

Modelo Cliente e Servidor

O SSH usa um modelo cliente e servidor. O servidor SSH é executado na máquina remota e aguarda requisições de conexão SSH. O cliente SSH é executado no dispositivo do usuário ou sistema de automação. Quando o usuário inicia uma sessão SSH, o cliente contata o servidor e começa um processo de negociação segura.

Durante esse processo, o cliente e o servidor concordam com os algoritmos suportados, estabelecem chaves de criptografia, verificam a identidade do servidor e autenticam o usuário. Depois que a sessão segura é estabelecida, o usuário pode acessar um shell, executar um comando, transferir arquivos ou criar um túnel, dependendo das permissões e configuração.

Esse modelo é simples, mas poderoso. A mesma estrutura básica do SSH pode ser usada para administração interativa, implantação automatizada, operações com Git, cópia segura de arquivos, encaminhamento de porta e muitos outros fluxos de trabalho remotos seguros.

Segurança da Camada de Transporte

A camada de transporte do SSH estabelece o canal de comunicação protegido. Ela lida com a negociação de algoritmos, troca de chaves, autenticação do servidor, criptografia, verificação de integridade e, às vezes, compressão. Esta camada é responsável por garantir que os dados que se movem entre cliente e servidor estejam protegidos contra bisbilhotagem e adulteração.

A troca de chaves permite que ambos os lados criem chaves de sessão compartilhadas sem enviar as chaves diretamente pela rede. Essas chaves de sessão são então usadas para criptografar a comunicação. A proteção de integridade ajuda a detectar se os pacotes foram alterados durante a transmissão.

A autenticação do servidor também é importante. O cliente verifica a chave do host do servidor para reduzir o risco de se conectar a um servidor impostor. Se a chave do servidor mudar inesperadamente, o cliente SSH pode avisar o usuário porque isso poderia indicar uma substituição legítima de servidor ou um possível ataque man-in-the-middle.

Autenticação do Usuário

Depois que a camada de transporte é estabelecida, o SSH autentica o usuário. Os métodos comuns de autenticação incluem autenticação por senha e autenticação por chave pública. A autenticação por chave pública é amplamente preferida para acesso administrativo porque é mais forte e mais gerenciável do que o acesso só por senha, quando usada corretamente. Ela também pode ser combinada com frases secretas, controles de acesso e políticas de gerenciamento de chaves.

Na autenticação por chave pública, o usuário mantém uma chave privada no lado do cliente e coloca a chave pública correspondente no servidor. Durante o login, o servidor verifica se o cliente possui a chave privada correta sem exigir que a chave privada seja transmitida. Isso fornece um método de autenticação forte quando as chaves são geradas, armazenadas e protegidas corretamente.

Alguns ambientes também usam autenticação multifator, certificados, chaves de segurança de hardware, sistemas de identidade centralizados ou autenticação baseada em host. O método certo depende dos requisitos de segurança, escala de usuários, fluxo de trabalho operacional e necessidades de conformidade.

Camada de Conexão e Canais

A camada de conexão do SSH permite que múltiplos canais seguros rodem dentro de uma única sessão SSH. Um canal pode fornecer um shell interativo, executar um comando, transferir arquivos, encaminhar portas ou suportar outro serviço. Esse design em camadas torna o SSH flexível.

Por exemplo, um usuário pode abrir uma sessão de terminal, executar um comando remoto e encaminhar uma porta local através do mesmo design geral de protocolo SSH. Ferramentas como SCP, SFTP, Git sobre SSH e tunelamento SSH usam essa base segura para fornecer serviços específicos.

Essa é uma razão pela qual o SSH permanece amplamente utilizado. Não é apenas uma ferramenta de login remoto; é uma estrutura de transporte segura para múltiplas tarefas administrativas e de desenvolvimento.

Principais Funcionalidades do SSH

Login Remoto Criptografado

O login remoto criptografado é a funcionalidade mais reconhecida do SSH. Ele permite que os usuários acessem um shell remoto de forma segura e realizem tarefas administrativas. Todo o conteúdo da sessão, incluindo comandos e saída, é protegido por criptografia.

Esta funcionalidade é essencial para administração de servidores. Administradores podem gerenciar sistemas de locais remotos sem expor credenciais ou conteúdo de comando para a rede. É especialmente importante para servidores em nuvem, datacenters remotos, hospedagem gerenciada e infraestrutura distribuída.

O login remoto criptografado também suporta solução de problemas de emergência. Quando um serviço falha, administradores podem se conectar com segurança, inspecionar logs, reiniciar processos, modificar configuração e restaurar o serviço.

Autenticação por Chave Pública

A autenticação por chave pública melhora a segurança e a conveniência quando comparada ao acesso apenas por senha. Os usuários podem se autenticar usando pares de chaves criptográficas em vez de digitar uma senha para cada sessão. A chave privada permanece no lado do cliente, enquanto a chave pública é instalada no servidor.

Este método é útil tanto para pessoas quanto para automação. Ferramentas de implantação, scripts de backup, sistemas de gerenciamento de configuração e pipelines de CI/CD podem se autenticar com segurança usando chaves dedicadas. O acesso também pode ser limitado por conta de usuário, restrição de comando, endereço de origem ou política de chave.

A autenticação por chave pública deve ser gerenciada cuidadosamente. Chaves privadas devem ser protegidas com permissões de arquivo rígidas, frases secretas quando apropriado, armazenamento seguro, políticas de rotação e remoção quando usuários deixam a organização.

Transferência Segura de Arquivos

O SSH suporta transferência segura de arquivos através de ferramentas e protocolos como SCP e SFTP. Esses métodos permitem que os usuários enviem, baixem e gerenciem arquivos por uma conexão criptografada. Isso é útil para transferir arquivos de configuração, logs, scripts, backups, pacotes de software e relatórios.

O SFTP é comumente usado porque fornece capacidades de gerenciamento de arquivos como listar diretórios, alterar permissões, renomear arquivos e transferi-los com segurança. Ao contrário de métodos mais antigos de transferência de arquivos que podem expor credenciais ou dados, o SFTP usa a camada de segurança SSH.

A transferência segura de arquivos é importante na administração de sistemas, implantação de software, troca de dados, fluxos de backup e operações de serviços gerenciados.

Encaminhamento de Porta e Tunelamento

O encaminhamento de porta SSH permite que usuários criem túneis criptografados para outro tráfego de rede. Isso pode ser usado para acessar serviços internos com segurança, proteger conexões de banco de dados, alcançar um serviço de desenvolvimento atrás de um firewall ou encaminhar tráfego através de um bastion host.

O encaminhamento local envia tráfego de uma porta local através da conexão SSH para um destino remoto. O encaminhamento remoto expõe uma porta no lado remoto e a encaminha de volta através da sessão SSH. O encaminhamento dinâmico pode atuar como um proxy SOCKS para tráfego selecionado.

O tunelamento SSH é poderoso, mas deve ser controlado. Túneis não gerenciados podem contornar controles de segurança de rede ou criar caminhos de acesso ocultos. As organizações devem definir políticas claras para onde e como o tunelamento é permitido.

Execução Remota de Comandos

O SSH pode executar um comando em um sistema remoto sem abrir um shell interativo completo. Isso é útil para automação, monitoramento, manutenção, implantação e operações em lote. Por exemplo, um administrador pode realizar uma verificação de status, reiniciar um serviço, coletar logs ou executar um script remotamente.

A execução remota de comandos é amplamente usada em DevOps e automação de infraestrutura. Ferramentas podem se conectar a muitos servidores, aplicar atualizações, coletar informações ou executar tarefas de manutenção com segurança.

Como a execução remota de comandos pode ser muito poderosa, as permissões devem ser limitadas cuidadosamente. Contas de serviço devem ter apenas o acesso necessário para suas tarefas.

Usos Comuns do SSH

Administração de Servidores

A administração de servidores é o caso de uso mais comum do SSH. Os administradores usam SSH para se conectar a sistemas Linux, Unix e outros compatíveis para gerenciar serviços, usuários, pacotes, logs, armazenamento, regras de firewall e configuração de aplicações.

O SSH é especialmente importante para servidores headless que não têm um monitor local ou interface gráfica. Instâncias em nuvem, máquinas virtuais, servidores de hospedagem, hosts de contêineres e dispositivos remotos são frequentemente gerenciados quase inteiramente via SSH.

Um bom design de acesso SSH deve incluir autenticação forte, privilégios de usuário limitados, registro de logs, gerenciamento de chaves e acesso administrativo restrito.

Gerenciamento de Infraestrutura em Nuvem

A infraestrutura em nuvem frequentemente depende do SSH para acesso inicial, manutenção, recuperação e automação. Engenheiros usam SSH para gerenciar máquinas virtuais, solucionar problemas de cargas de trabalho em nuvem, configurar serviços e inspecionar o comportamento do sistema.

Em ambientes de nuvem, o acesso SSH deve ser controlado com cuidado. A exposição pública de portas SSH, senhas fracas, chaves reutilizadas ou contas de administrador não gerenciadas podem criar riscos sérios. Muitas organizações usam bastion hosts, redes privadas, acesso just-in-time, grupos de segurança ou controles de acesso baseados em identidade para reduzir a exposição.

O SSH permanece valioso nas operações em nuvem, mas deve ser combinado com governança de acesso robusta.

Desenvolvimento de Software e Acesso ao Git

Desenvolvedores usam SSH para acessar repositórios Git, implantar código, gerenciar servidores de desenvolvimento, conectar-se a sistemas de build e executar tarefas remotas. O Git sobre SSH permite que desenvolvedores se autentiquem com chaves e interajam com repositórios de forma segura.

O SSH também é útil para fluxos de trabalho de desenvolvimento remoto. Um desenvolvedor pode se conectar a uma máquina remota, editar código, executar testes, inspecionar logs ou acessar um ambiente de desenvolvimento localizado em um servidor em nuvem ou rede interna.

Para equipes de desenvolvimento, as chaves SSH devem ser atribuídas a usuários individuais em vez de serem compartilhadas amplamente. Isso melhora a responsabilização e torna o acesso mais fácil de revogar quando necessário.

Transferência Segura de Arquivos e Backup

A transferência de arquivos baseada em SSH é usada para backups, coleta de logs, exportação de configuração, distribuição de software e troca segura de dados. Ferramentas como SFTP, SCP e rsync sobre SSH podem mover arquivos entre sistemas enquanto protegem os dados em trânsito.

Scripts de backup frequentemente usam chaves SSH para autenticação automatizada. Isso permite que tarefas agendadas copiem arquivos com segurança sem entrada manual de senha. No entanto, as chaves de automação devem ser limitadas aos diretórios e comandos necessários sempre que possível.

A transferência segura de backup é importante porque os dados de backup podem conter configurações sensíveis, informações de usuário, dados de aplicação ou logs de segurança.

Gerenciamento de Dispositivos de Rede

Muitos roteadores, switches, firewalls, controladoras wireless, gateways industriais e dispositivos de segurança suportam SSH para gerenciamento por linha de comando. O SSH fornece uma alternativa mais segura aos protocolos de gerenciamento não criptografados.

Engenheiros de rede usam SSH para inspecionar interfaces, alterar configuração, visualizar tabelas de roteamento, atualizar firmware, revisar logs e solucionar problemas de conectividade. Como os dispositivos de rede são infraestrutura crítica, o acesso SSH deve ser limitado a redes de gerenciamento confiáveis ou jump hosts autorizados.

O acesso SSH a dispositivos de rede também deve usar senhas fortes ou chaves, permissões baseadas em função, registro de logs e backups de configuração.

Aplicações do SSH

Operações de TI Empresarial

As equipes de TI empresarial usam SSH para gerenciar servidores, instâncias em nuvem, ferramentas internas, sistemas de backup, servidores de monitoramento, ambientes de desenvolvimento e dispositivos de rede. Ele fornece um método de acesso seguro padrão em muitos sistemas técnicos.

Em ambientes empresariais, o acesso SSH deve ser integrado a políticas mais amplas de identidade e segurança. Isso pode incluir gerenciamento centralizado de usuários, gerenciamento de acesso privilegiado, autenticação multifator, registro de logs de acesso, gravação de sessão e fluxos de aprovação para sistemas sensíveis.

Um ambiente SSH bem gerenciado melhora a eficiência operacional enquanto reduz o risco de acesso não autorizado.

DevOps e Automação

Os fluxos de trabalho DevOps frequentemente usam SSH para implantação automatizada, gerenciamento de configuração, execução remota de scripts e manutenção de infraestrutura. Plataformas de automação podem usar SSH para se conectar a servidores, aplicar configuração, reiniciar serviços, distribuir arquivos e coletar o estado do sistema.

O SSH é valioso porque é amplamente suportado e funciona em muitos ambientes de servidor. No entanto, o acesso de automação deve ser projetado com cuidado. Cada chave de automação deve ter um propósito claro, privilégio limitado e propriedade documentada.

A automação segura depende de rotação de chaves, revisão de acesso, restrições de comando e registro de logs.

Cibersegurança e Resposta a Incidentes

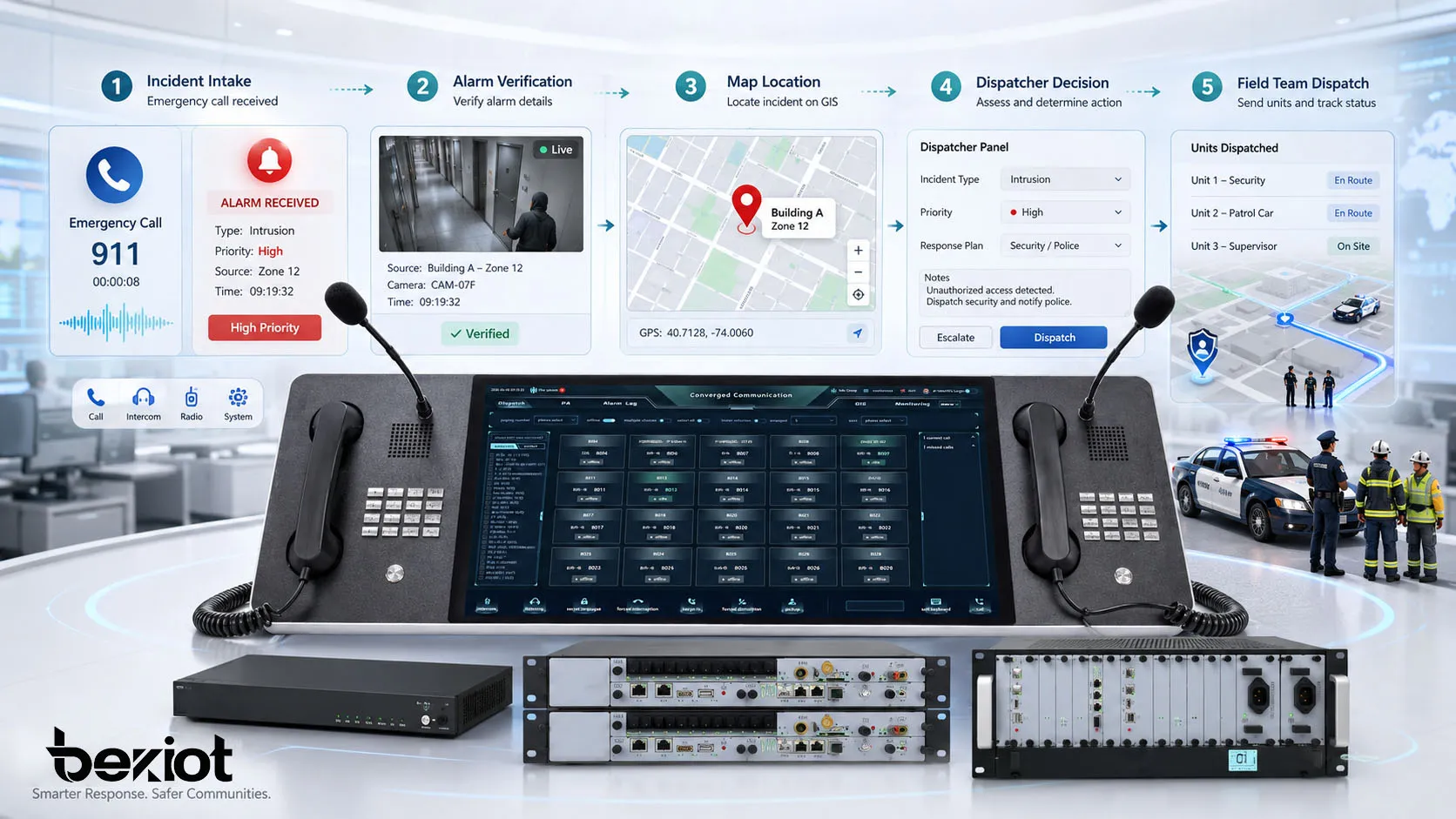

As equipes de segurança usam SSH durante a resposta a incidentes e investigação forense. Elas podem se conectar a sistemas afetados para coletar logs, isolar serviços, inspecionar processos, preservar evidências ou aplicar correções de emergência.

Os logs de SSH também podem ajudar a detectar atividades suspeitas. Tentativas de login malsucedidas, endereços de origem incomuns, uso inesperado de chaves, novas chaves autorizadas ou acesso fora do horário normal podem indicar tentativas de comprometimento.

Durante a resposta a incidentes, o SSH deve ser usado com cuidado para evitar alterar evidências sem querer. O acesso deve ser registrado em log e coordenado com o plano de investigação.

Sistemas Embarcados e Dispositivos Industriais

O SSH é usado em sistemas embarcados, gateways de IoT, controladores industriais, dispositivos baseados em Linux, equipamentos de telecomunicações e nós de computação de borda. Os engenheiros podem usar SSH para configurar dispositivos, verificar logs, atualizar software ou solucionar problemas de campo.

Esses ambientes frequentemente têm recursos limitados e podem ser implantados em locais remotos ou severos. O acesso SSH pode tornar a manutenção muito mais fácil, mas serviços SSH expostos ou mal protegidos podem criar sérios riscos de segurança.

O acesso SSH a sistemas embarcados e industriais deve usar autenticação forte, restrição de rede, práticas seguras de firmware e gerenciamento cuidadoso de contas.

Acesso Seguro Através de Bastion Hosts

Um bastion host, também chamado de jump server, é um sistema controlado usado como ponto de entrada para alcançar servidores internos. Em vez de expor cada servidor diretamente aos administradores ou à internet, as organizações roteiam o acesso SSH através de um bastion host fortificado.

Essa abordagem melhora o controle e a visibilidade. O bastion host pode impor autenticação, gravar sessões, restringir destinos e centralizar o registro de logs de acesso. Os servidores internos podem ser colocados em redes privadas e permitir SSH apenas a partir do bastion.

O acesso SSH baseado em bastion é comum em infraestrutura de nuvem, ambientes regulados e grandes redes empresariais.

Benefícios do SSH

Confidencialidade Robusta

O SSH criptografa a comunicação entre cliente e servidor, o que ajuda a proteger nomes de usuário, comandos, saída, transferências de arquivos e tráfego de túnel de serem lidos por terceiros não autorizados. Isso é essencial quando o acesso remoto ocorre através de redes não confiáveis.

A confidencialidade não é importante apenas para senhas. Comandos, arquivos de configuração, dumps de banco de dados, arquivos de log e saída do sistema também podem conter informações sensíveis. O SSH ajuda a proteger esses dados operacionais durante a transmissão.

A confidencialidade robusta torna o SSH adequado para administração remota e transferência segura de arquivos.

Autenticação e Confiança

O SSH suporta tanto autenticação do servidor quanto autenticação do usuário. A autenticação do servidor ajuda o cliente a verificar se está se conectando ao servidor esperado. A autenticação do usuário ajuda o servidor a verificar se o usuário tem permissão para acessar o sistema.

Esse modelo de confiança bilateral reduz o risco de roubo de credenciais e acesso não autorizado. Autenticação por chave pública, verificação de chave de host e controles multifator podem fortalecer ainda mais a relação de confiança.

A autenticação é uma das razões pelas quais o SSH é preferido para acesso administrativo em vez de protocolos antigos não criptografados.

Flexibilidade Operacional

O SSH é flexível porque suporta login interativo, execução remota de comandos, transferência segura de arquivos, encaminhamento de porta, tunelamento, acesso a Git, automação e gerenciamento de dispositivos. Um único protocolo pode suportar muitas tarefas operacionais.

Essa flexibilidade reduz a necessidade de ferramentas separadas e cria um método de acesso consistente em diferentes sistemas. Administradores e desenvolvedores podem usar comandos e fluxos de trabalho familiares em servidores, instâncias em nuvem e dispositivos de rede.

A mesma flexibilidade também requer governança. As organizações devem controlar quais funcionalidades do SSH são permitidas para diferentes usuários e sistemas.

Suporte à Automação

O SSH funciona bem com automação porque suporta autenticação não interativa baseada em chaves e execução remota de comandos. Scripts e ferramentas podem usar SSH para executar tarefas repetitivas em muitos sistemas.

A automação reduz o esforço manual e ajuda a manter a consistência. No entanto, o acesso SSH automatizado deve ser limitado com cuidado porque uma chave de automação comprometida pode fornecer amplo acesso.

Um bom design de automação usa privilégio mínimo, contas dedicadas, rotação de chaves, restrições de comando e registro de logs.

Melhores Práticas de Segurança para SSH

Usar Autenticação por Chave Pública

A autenticação por chave pública é geralmente preferida para acesso SSH administrativo porque é mais forte e mais gerenciável do que o acesso apenas por senha, quando usada corretamente. Os usuários devem gerar pares de chaves seguros e proteger as chaves privadas contra acesso não autorizado.

Chaves privadas não devem ser compartilhadas entre usuários. Cada administrador ou processo de automação deve ter sua própria chave. Isso torna o acesso mais fácil de rastrear e revogar quando necessário.

Para sistemas de alto risco, a autenticação por chave pública pode ser combinada com frases secretas, chaves de segurança de hardware, certificados ou autenticação multifator.

Limitar a Exposição Direta

Os serviços SSH não devem ser expostos mais do que o necessário. A exposição à internet pública aumenta o risco de tentativas de força bruta, ataques a credenciais, varredura de vulnerabilidades e tentativas de acesso não autorizado.

As organizações podem reduzir a exposição usando firewalls, VPNs, redes privadas, bastion hosts, listas de permissão, grupos de segurança ou gateways de acesso zero-trust. O acesso administrativo deve ser limitado a usuários confiáveis e caminhos de rede confiáveis.

Reduzir a exposição é uma das maneiras mais simples de diminuir a superfície de ataque do SSH.

Desativar Contas Não Utilizadas e Métodos de Login Fracos

Contas não utilizadas, contas compartilhadas, contas padrão e senhas fracas criam risco. O acesso SSH deve ser revisado regularmente. Contas que não são mais necessárias devem ser desativadas ou removidas.

Muitas organizações desativam o login por senha para contas administrativas e exigem autenticação por chave. O login como root também pode ser desativado, exigindo que os administradores façam login com contas individuais e elevem privilégios quando necessário.

Esses controles melhoram a responsabilização e reduzem a chance de login não autorizado.

Proteger e Rotacionar Chaves SSH

As chaves SSH são credenciais poderosas. Se uma chave privada for roubada, o atacante pode ganhar acesso aos sistemas que confiam na chave pública correspondente. As chaves devem ser armazenadas com segurança e removidas quando não forem mais necessárias.

As organizações devem manter um inventário de chaves autorizadas, revisar a propriedade das chaves, rotacionar chaves quando usuários mudam de função e remover chaves pertencentes a ex-funcionários ou ferramentas de automação antigas.

O gerenciamento de chaves é uma das partes mais importantes da segurança SSH.

Monitorar Atividade SSH

A atividade SSH deve ser registrada em log e monitorada. Eventos importantes incluem tentativas de login malsucedidas, logins bem-sucedidos, novas chaves autorizadas, uso de contas privilegiadas, logins de locais incomuns e acesso fora do horário normal de operação.

O monitoramento pode ajudar a detectar tentativas de força bruta, credenciais comprometidas, mudanças de chaves não autorizadas e atividade administrativa suspeita. Os logs devem ser protegidos contra adulteração e integrados ao monitoramento de segurança sempre que possível.

O monitoramento SSH é especialmente importante para servidores críticos, instâncias em nuvem, bastion hosts e ambientes de produção.

Equívocos Comuns Sobre SSH

SSH Não é Automaticamente Seguro em Todas as Configurações

O SSH é um protocolo seguro, mas uma implantação SSH ainda pode ser insegura se configurada de forma inadequada. Senhas fracas, serviços expostos, chaves compartilhadas, algoritmos antigos, contas não gerenciadas e acesso administrativo amplo podem todos criar riscos.

A segurança depende da configuração, política de autenticação, comportamento do usuário, aplicação de patches, monitoramento e controle de acesso. Simplesmente usar SSH não garante que o acesso remoto seja seguro.

Um ambiente SSH seguro requer gerenciamento contínuo.

SSH e SSL/TLS Não São a Mesma Coisa

SSH e SSL/TLS ambos usam criptografia, mas são usados de forma diferente. O SSH é comumente usado para login remoto, execução de comandos, tunelamento e transferência segura de arquivos. O TLS é comumente usado para proteger tráfego web, APIs, transporte de email e muitos serviços de camada de aplicação.

Eles resolvem problemas de segurança relacionados, mas não são intercambiáveis. Um servidor web normalmente usa HTTPS com TLS, enquanto um administrador Linux normalmente usa SSH para acesso a shell remoto.

Entender a diferença ajuda a evitar decisões de arquitetura incorretas.

Mudar a Porta SSH Não é uma Estratégia de Segurança Completa

Alguns administradores mudam a porta de escuta SSH padrão para reduzir o ruído de varredura automatizada. Isso pode reduzir tentativas de login de baixo esforço, mas não é um controle de segurança completo.

Autenticação forte, exposição limitada, regras de firewall, gerenciamento de chaves, registro de logs, aplicação de patches e acesso com privilégio mínimo são muito mais importantes. Um atacante determinado ainda pode descobrir um SSH em uma porta não padrão.

Mudanças de porta podem fazer parte da higiene operacional, mas não devem substituir uma verdadeira segurança de acesso.

Dicas de Manutenção e Operação

Revisar a Configuração SSH Regularmente

A configuração SSH deve ser revisada regularmente para confirmar se as políticas de login, métodos de autenticação, usuários permitidos, configurações de chave, regras de encaminhamento e escolhas de algoritmos correspondem aos requisitos de segurança atuais.

Os arquivos de configuração podem se desviar ao longo do tempo conforme administradores fazem alterações temporárias, adicionam automação ou resolvem problemas de acesso. A revisão regular ajuda a evitar que exceções temporárias se tornem fraquezas permanentes.

A revisão de configuração deve ser documentada, especialmente para sistemas de produção e sensíveis à conformidade.

Manter o Software SSH Atualizado

O software servidor e cliente SSH deve ser mantido atualizado. As atualizações podem corrigir vulnerabilidades, remover algoritmos fracos, melhorar a compatibilidade e fortalecer o comportamento de segurança.

Sistemas que permanecem sem patches por longos períodos podem expor fraquezas conhecidas. Isso é especialmente arriscado para servidores voltados para a internet, bastion hosts e sistemas de gerenciamento de infraestrutura.

A gestão de patches deve incluir serviços SSH como parte do processo normal de atualização de sistema operacional e segurança.

Documentar Caminhos de Acesso

As organizações devem documentar quais usuários, sistemas de automação e equipes de suporte têm acesso SSH a quais sistemas. A documentação deve incluir nomes de conta, propriedade da chave, caminhos de bastion, regras de firewall e procedimentos de escalação.

Uma boa documentação ajuda durante auditorias, resposta a incidentes, mudanças de equipe e migração de sistema. Também reduz a dependência de conhecimento informal mantido por poucos administradores.

O acesso SSH é poderoso, portanto deve ser visível e controlado.

Testar Acesso de Recuperação

O SSH é frequentemente usado durante a recuperação de emergência. Os administradores devem testar se ainda podem acessar sistemas pelos caminhos aprovados quando os serviços normais falham. Isso pode incluir testar bastion hosts, contas de backup, procedimentos de emergência e acesso ao console da nuvem.

O acesso de recuperação deve ser seguro, mas prático. Se os controles de acesso forem muito frágeis, os administradores podem ser bloqueados durante um incidente. Se forem muito frouxos, atacantes podem explorá-los.

Um plano de recuperação equilibrado mantém o SSH útil durante interrupções sem enfraquecer a segurança do dia a dia.

Conclusão

O SSH, ou Secure Shell, é um protocolo de rede seguro para login remoto criptografado, execução de comandos, transferência de arquivos, tunelamento e administração de sistemas. Ele protege a comunicação através de criptografia, autenticação do servidor, autenticação do usuário e verificação de integridade.

O SSH funciona através de uma arquitetura em camadas que inclui uma camada de transporte, uma camada de autenticação do usuário e uma camada de conexão. Este design permite que o SSH suporte shells interativos, comandos remotos, transferência segura de arquivos, encaminhamento de porta, acesso a Git, automação e gerenciamento seguro de dispositivos.

Seus principais benefícios incluem confidencialidade, autenticação, flexibilidade operacional, suporte à automação, transferência segura de arquivos e administração remota mais segura. O SSH é amplamente utilizado em TI empresarial, operações em nuvem, DevOps, cibersegurança, gerenciamento de rede, sistemas embarcados e manutenção de infraestrutura remota. Quando configurado com autenticação forte, exposição limitada, bom gerenciamento de chaves, monitoramento e atualizações regulares, o SSH se torna uma base confiável para operações remotas seguras.

FAQ

O que é SSH em termos simples?

SSH é uma maneira segura de se conectar a um computador ou servidor remoto. Ele criptografa a conexão para que comandos, detalhes de login e dados transferidos sejam protegidos enquanto trafegam pela rede.

É comumente usado por administradores e desenvolvedores para gerenciar servidores remotamente.

Para que o SSH é usado?

O SSH é usado para login remoto, administração de servidores, transferência segura de arquivos, acesso a Git, execução remota de comandos, encaminhamento de porta, tunelamento, gerenciamento de nuvem e administração de dispositivos de rede.

É especialmente útil quando os sistemas devem ser gerenciados com segurança através de uma rede não confiável.

Como funciona a autenticação SSH?

A autenticação SSH verifica se o usuário tem permissão para acessar o sistema remoto. Os métodos comuns incluem autenticação por senha e autenticação por chave pública.

A autenticação por chave pública usa uma chave privada no cliente e uma chave pública correspondente no servidor, permitindo que o servidor verifique o usuário sem enviar a chave privada pela rede.

O SSH é seguro?

O SSH pode ser muito seguro quando configurado corretamente. Ele fornece criptografia, autenticação do servidor, autenticação do usuário e proteção de integridade.

No entanto, senhas fracas, serviços expostos, chaves não gerenciadas, software desatualizado e controle de acesso deficiente podem tornar uma implantação SSH insegura.

Qual é a diferença entre SSH e SFTP?

SSH é o protocolo seguro usado para acesso remoto e outros serviços seguros. SFTP é um protocolo de transferência de arquivos seguro que roda sobre o SSH.

Em termos simples, o SSH fornece o canal seguro, enquanto o SFTP usa esse canal para transferir e gerenciar arquivos com segurança.