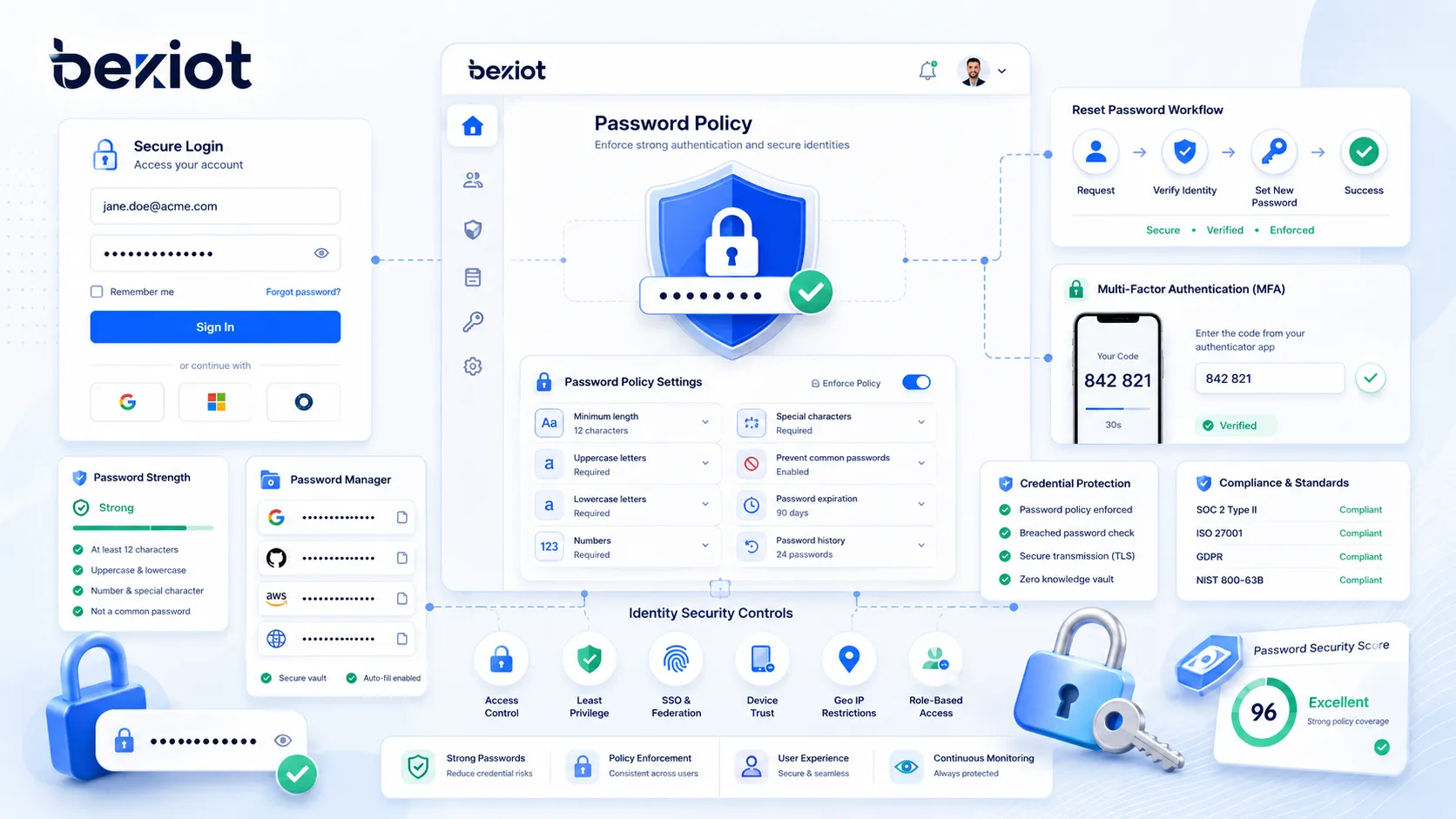

Uma política de senhas é um conjunto de regras, controles e procedimentos que define como as senhas são criadas, usadas, armazenadas, alteradas, protegidas e monitoradas dentro de uma organização ou sistema digital. Ela garante que contas de usuário, contas de administrador, contas de serviço, aplicações, dispositivos e plataformas em nuvem sigam requisitos consistentes de segurança de senhas.

As senhas continuam sendo um dos métodos de autenticação mais comuns em sistemas empresariais, sites, serviços em nuvem, plataformas de e-mail, VPNs, bancos de dados, sistemas de comunicação e aplicações corporativas. Como as senhas podem ser adivinhadas, reutilizadas, roubadas, obtidas por phishing, vazadas ou quebradas, as organizações precisam de uma política clara para reduzir o comprometimento de contas e melhorar a segurança da identidade.

Uma política de senhas moderna não se resume a forçar os usuários a incluir letras maiúsculas, números e símbolos. Ela também deve considerar o comprimento da senha, a reutilização de senhas, senhas comprovadamente comprometidas, autenticação multifator, bloqueio de conta, limitação de taxa, gerenciadores de senhas, armazenamento seguro, fluxos de redefinição de senha, contas privilegiadas, registros de auditoria e educação dos usuários. O objetivo é criar um equilíbrio prático entre segurança, usabilidade e confiabilidade operacional.

O que é uma política de senhas?

Definição e significado central

Uma política de senhas é um conjunto documentado e tecnicamente aplicado de regras de senha usado para proteger contas e sistemas. Pode se aplicar a funcionários, administradores, contratados, clientes, parceiros, contas de serviço, APIs, usuários de acesso remoto e usuários privilegiados. A política define o que é aceitável quando uma senha é criada, alterada, redefinida, armazenada ou usada para autenticação.

O significado central de uma política de senhas é a segurança controlada das senhas. Em vez de permitir que cada usuário ou proprietário de sistema escolha suas próprias práticas de senha, a organização define um padrão comum. Esse padrão ajuda a reduzir senhas fracas, credenciais reutilizadas, compartilhamento descontrolado de senhas e práticas de acesso inconsistentes.

Uma política de senhas pode ser implementada por meio de plataformas de identidade, serviços de diretório, sistemas operacionais, ferramentas de autenticação em nuvem, portais de administração de SaaS, gerenciadores de senhas, sistemas de gerenciamento de acesso privilegiado e configurações de segurança no nível da aplicação.

Uma política de senhas transforma a segurança de senhas de um hábito pessoal em um padrão de controle de acesso válido para toda a organização.

Por que as políticas de senhas são importantes

As políticas de senhas são importantes porque senhas comprometidas são um caminho comum para invadir sistemas. Os atacantes podem usar phishing, preenchimento de credenciais, ataques de força bruta, pulverização de senhas, malware, engenharia social ou bancos de dados de senhas vazadas para obter acesso. Se os usuários escolhem senhas curtas, reutilizadas, previsíveis ou amplamente conhecidas, o risco se torna maior.

Uma política clara ajuda a reduzir esse risco ao definir requisitos mínimos e apoiar um comportamento de autenticação melhor. Ela também ajuda os administradores a gerenciar a segurança das contas em muitos sistemas, usuários e departamentos. Sem uma política, as práticas de senha podem se tornar inconsistentes e difíceis de auditar.

As políticas de senhas também apoiam a conformidade, a resposta a incidentes e a governança. Elas ajudam as organizações a mostrar que a segurança das contas é gerenciada, o acesso é controlado e as credenciais comprometidas podem ser tratadas por meio de um processo definido.

Como funciona uma política de senhas

Regras de criação de senha

As regras de criação de senha definem o que os usuários devem seguir ao definir uma nova senha. Essas regras podem incluir comprimento mínimo, suporte a comprimento máximo, bloqueio de senhas comumente usadas, prevenção do uso de informações pessoais e desencorajamento da reutilização de senhas. As políticas modernas costumam enfatizar senhas mais longas ou frases-senha, em vez de apenas misturas complexas de caracteres.

Uma boa regra de criação de senha deve ajudar os usuários a escolher senhas mais fortes sem tornar o processo desnecessariamente frustrante. Se as regras forem complicadas demais, os usuários podem criar padrões previsíveis, como adicionar "123!" ao final de uma palavra, anotar as senhas de forma insegura ou reutilizar senhas semelhantes em vários sistemas.

Políticas de senha eficazes devem explicar claramente os requisitos na própria tela de criação de senha. Os usuários devem saber por que uma senha foi rejeitada e como escolher uma melhor.

Verificação de senha

Quando um usuário faz login, o sistema verifica a senha enviada em relação ao registro de senha armazenado. Um sistema seguro não deve armazenar a senha real em texto puro. Em vez disso, deve armazenar uma representação protegida da senha criada por meio de um processo de hash seguro com sal adequado e custo computacional.

Durante o login, o sistema aplica o mesmo cálculo protegido à senha enviada e compara o resultado com o valor armazenado. Se coincidirem, o usuário pode prosseguir, dependendo de outros controles, como autenticação multifator ou regras de acesso condicional.

A verificação também deve incluir proteções contra tentativas repetidas de adivinhação. Limites de taxa, regras de bloqueio, atrasos progressivos, detecção de bots e monitoramento podem ajudar a reduzir ataques automatizados.

Alteração e redefinição de senha

Os fluxos de trabalho de alteração e redefinição de senha definem como os usuários atualizam as senhas. Um usuário pode alterar uma senha voluntariamente, ou a organização pode exigir uma alteração quando há evidência de comprometimento, atividade suspeita, tomada de conta, ação do administrador ou solicitação do usuário.

Um processo de redefinição de senha deve ser seguro porque os atacantes costumam mirar os fluxos de redefinição. Se um link de redefinição, procedimento de central de ajuda ou pergunta de recuperação for fraco, o atacante pode driblar a própria senha. Processos de redefinição robustos podem incluir e-mail verificado, MFA, verificações de identidade, links com tempo limitado, aprovação do suporte ou recuperação segura por autosserviço.

As alterações de senha devem invalidar as sessões antigas quando apropriado, especialmente após um comprometimento. Isso impede que um atacante permaneça conectado após a senha ter sido alterada.

Monitoramento e aplicação

Uma política de senhas funciona melhor quando é aplicada tecnicamente e monitorada continuamente. As configurações da política podem bloquear senhas fracas, impedir a reutilização, exigir MFA, registrar tentativas malsucedidas, alertar sobre comportamentos suspeitos e impedir que os usuários definam credenciais comprometidas.

O monitoramento pode incluir tendências de falhas de login, indicadores de pulverização de senhas, viagens impossíveis, locais de login incomuns, picos de redefinição de senha, alterações em contas privilegiadas e detecção de credenciais comprometidas. Esses sinais ajudam as equipes de segurança a identificar ataques antes que se tornem incidentes graves.

A aplicação deve ser consistente em todos os sistemas principais. Uma política de senhas forte para uma aplicação não protege a organização se outro sistema crítico permitir senhas fracas ou reutilizadas.

Principais recursos de uma política de senhas

Comprimento mínimo da senha

O comprimento mínimo da senha é uma das configurações mais importantes da política de senhas. Senhas mais longas geralmente são mais difíceis de adivinhar ou quebrar do que senhas curtas, especialmente quando são únicas e não baseadas em palavras comuns ou padrões previsíveis.

Muitas diretrizes modernas de segurança incentivam senhas ou frases-senha mais longas porque podem ser mais fortes e mais fáceis de lembrar para os usuários. Uma frase-senha feita de várias palavras não relacionadas pode ser mais fácil de digitar e lembrar do que uma senha curta cheia de símbolos forçados.

O comprimento mínimo escolhido deve refletir o nível de risco do sistema, se a MFA é exigida, o tipo de usuários e a sensibilidade da conta.

Suporte a senhas longas e frases-senha

Uma boa política de senhas deve permitir senhas longas. Se um sistema limita as senhas a um comprimento máximo curto, ele impede que os usuários escolham frases-senha fortes. O suporte a senhas longas é especialmente útil quando os usuários dependem de gerenciadores de senhas para gerar credenciais únicas.

As frases-senha podem melhorar a usabilidade porque os usuários podem se lembrar de uma senha em forma de frase ou baseada em palavras com mais facilidade do que de uma sequência curta e aleatória. No entanto, as frases-senha não devem ser citações famosas, frases comuns, letras de música, slogans de empresa ou informações pessoais previsíveis.

Os sistemas devem aceitar espaços e uma ampla gama de caracteres quando viável, garantindo que o tratamento das senhas seja consistente entre as interfaces de login, redefinição, dispositivos móveis, web e API.

Bloqueio de senhas comuns e comprometidas

Uma política de senhas forte deve bloquear senhas que são conhecidas por serem fracas, comuns, vazadas ou comprometidas. Exemplos incluem sequências simples, caracteres repetidos, padrões de teclado, palavras de dicionário, nomes de empresas, nomes de produtos, nomes de usuário e senhas encontradas em conjuntos de dados de violações.

Bloquear senhas ruins conhecidas costuma ser mais eficaz do que forçar os usuários a incluir um símbolo ou número. Uma senha como "Password2026!" pode satisfazer algumas regras antigas de complexidade, mas ainda assim é previsível e insegura.

A triagem de senhas comprometidas ajuda a evitar que os usuários escolham credenciais que os atacantes já possam ter em listas de senhas.

Prevenção da reutilização de senhas

A prevenção da reutilização de senhas impede que os usuários usem repetidamente a mesma senha ou alternem entre um pequeno conjunto de senhas. Isso é importante porque uma senha comprometida em um sistema pode ser usada para atacar outro sistema.

Os controles de reutilização podem se aplicar dentro do mesmo sistema, em todos os serviços de identidade corporativa ou por meio de políticas do gerenciador de senhas. Para contas corporativas, os usuários não devem reutilizar senhas pessoais, senhas compartilhadas da equipe ou senhas antigas de serviços não relacionados.

Impedir a reutilização é especialmente importante para contas privilegiadas, contas de administrador, contas de acesso remoto e sistemas que contêm informações confidenciais.

Requisito de autenticação multifator

Uma política de senhas moderna deve estar conectada à autenticação multifator. A MFA adiciona outra etapa de verificação além da senha, como um aplicativo autenticador, chave de segurança de hardware, passkey, fator biométrico, aprovação por push ou código de uso único.

A MFA ajuda a reduzir o risco de comprometimento da conta quando uma senha é roubada, pescada por phishing, adivinhada ou vazada. É especialmente importante para acesso remoto, contas de administrador, serviços em nuvem, sistemas financeiros, contas de e-mail e plataformas de dados de clientes.

As senhas não devem ser tratadas como a única linha de defesa. MFA, acesso condicional, confiança no dispositivo e controles de login baseados em risco podem fortalecer o processo de autenticação.

Bloqueio de conta e limitação de taxa

O bloqueio de conta e a limitação de taxa ajudam a defender contra tentativas repetidas de adivinhação de senha. A limitação de taxa desacelera as tentativas após falhas repetidas. O bloqueio de conta bloqueia temporariamente o acesso após muitas tentativas malsucedidas. Os atrasos progressivos podem retardar os atacantes, reduzindo o risco de bloqueios por negação de serviço contra usuários legítimos.

Esses controles devem ser projetados com cuidado. Se as regras de bloqueio forem muito agressivas, os atacantes podem bloquear intencionalmente muitas contas de usuário. Se forem muito fracas, os atacantes podem tentar um grande número de palpites de senha sem serem detidos.

Uma política equilibrada usa limitação de taxa, monitoramento, alertas e detecção de logins suspeitos, em vez de depender apenas do bloqueio rígido.

Suporte a gerenciadores de senhas

Os gerenciadores de senhas ajudam os usuários a criar e armazenar senhas longas e únicas para diferentes contas. Uma política de senhas deve apoiar o uso de gerenciadores de senhas, permitindo senhas longas, evitando restrições desnecessárias e incentivando os usuários a não memorizar dezenas de credenciais diferentes.

Os gerenciadores de senhas reduzem a pressão para reutilizar senhas. Eles também podem gerar senhas aleatórias muito mais difíceis de adivinhar do que as senhas criadas por humanos.

Para ambientes de negócios, as organizações podem escolher gerenciadores de senhas corporativos com controles de compartilhamento, registros de acesso, políticas de cofre, acesso de emergência e suporte ao desligamento de funcionários.

Componentes da política de senhas

Requisitos de senha para usuários comuns

Os requisitos de senha do usuário definem como os usuários comuns criam e mantêm senhas. Esses requisitos devem ser claros, práticos e adequados à população de usuários. Eles devem incentivar senhas fortes e únicas sem criar frustração desnecessária.

Os requisitos podem incluir comprimento mínimo, suporte a senhas longas, proibição de reutilização, proibição de senhas comuns, proibição de senhas comprometidas, proibição de senhas baseadas no nome de usuário e uso de MFA para sistemas confidenciais. Os usuários também devem ser aconselhados a não compartilhar senhas nem armazená-las em anotações inseguras.

Uma boa política de usuário é fácil de entender e fácil de seguir com as ferramentas certas.

Requisitos para contas privilegiadas

As contas privilegiadas precisam de proteção mais rigorosa porque podem alterar sistemas, acessar dados confidenciais, criar usuários, modificar permissões, desativar controles de segurança e afetar as operações de negócios. As senhas de administrador devem ser mais longas, únicas, protegidas por MFA e gerenciadas por meio de controles de acesso fortes.

O acesso privilegiado também pode exigir gravação de sessão, fluxos de aprovação, acesso just-in-time, armazenamento em cofre de senhas, rotação automática e monitoramento. Senhas de administrador compartilhadas devem ser evitadas sempre que possível, pois reduzem a responsabilização.

Uma política de senhas deve tratar as contas privilegiadas como de maior risco do que as contas de usuários comuns.

Senhas de contas de serviço

As contas de serviço são usadas por aplicações, scripts, integrações, bancos de dados e processos automatizados. Suas senhas ou segredos podem ser armazenados em arquivos de configuração, variáveis de ambiente, cofres ou plataformas de automação. Se mal gerenciadas, as contas de serviço podem se tornar riscos de segurança ocultos.

As credenciais da conta de serviço devem ser únicas, longas, geradas aleatoriamente, armazenadas com segurança, rotacionadas quando necessário e limitadas às permissões mínimas exigidas. Elas não devem ser reutilizadas em muitos sistemas.

As organizações devem manter um inventário das contas de serviço para que as credenciais antigas ou não utilizadas não permaneçam ativas indefinidamente.

Senhas compartilhadas e acesso de equipe

Senhas compartilhadas criam problemas de responsabilização e segurança. Se várias pessoas usam a mesma senha, fica difícil saber quem executou uma ação. As senhas compartilhadas também podem ser copiadas, armazenadas de forma insegura ou mantidas por ex-funcionários.

Quando o acesso da equipe é necessário, as organizações devem preferir contas individuais com permissões baseadas em funções. Se uma credencial compartilhada for inevitável, ela deve ser armazenada em um cofre de senhas aprovado, com registro de acesso, visibilidade limitada e rotação controlada.

As credenciais compartilhadas devem ser tratadas como exceções, não como a forma normal de gerenciar o acesso.

Requisitos de armazenamento de senhas

Uma política de senhas deve incluir requisitos para o armazenamento seguro de senhas. Os sistemas não devem armazenar senhas em texto puro ou formatos reversíveis, a menos que haja um motivo muito específico e controlado. As senhas devem ser protegidas usando métodos de hash fortes com sais exclusivos e custo computacional apropriado.

O armazenamento seguro é crítico porque os atacantes frequentemente miram os bancos de dados de senhas. Se um banco de dados de senhas for roubado e as senhas estiverem mal armazenadas, os atacantes podem recuperar rapidamente credenciais utilizáveis.

Os requisitos de armazenamento devem se aplicar a aplicações personalizadas, sistemas legados, plataformas SaaS, ferramentas internas e qualquer sistema que gerencie dados de autenticação.

Benefícios da política de senhas

Risco reduzido de comprometimento de conta

O benefício mais direto de uma política de senhas é a redução do risco de comprometimento de conta. Senhas mais fortes e exclusivas dificultam os ataques de adivinhação, preenchimento de credenciais e reutilização de senhas. A MFA reduz ainda mais o risco quando as senhas são roubadas.

Uma política que bloqueia senhas fracas e comprometidas ajuda a impedir que os usuários escolham credenciais que os atacantes já conhecem. A limitação de taxa e o monitoramento tornam os ataques automatizados menos eficazes.

A política de senhas não pode eliminar todo o risco da conta, mas melhora significativamente a primeira camada da segurança da autenticação.

Governança de identidade aprimorada

A política de senhas apoia a governança de identidade ao criar regras consistentes para usuários, administradores, contas de serviço, redefinições de senha, desligamento e revisões de acesso. Ela ajuda as organizações a gerenciar a autenticação como parte de um programa de identidade mais amplo.

Sem uma política, cada sistema pode usar regras diferentes. Isso gera confusão para os usuários e dificulta a auditoria de segurança. Uma política unificada ajuda a padronizar as práticas de acesso em toda a organização.

Uma melhor governança melhora tanto a segurança quanto o controle operacional.

Melhor suporte à conformidade

Muitas organizações precisam demonstrar que o acesso do usuário é protegido por controles razoáveis. Uma política de senhas ajuda a fornecer evidências de que os requisitos de autenticação são definidos, aplicados, revisados e mantidos.

As revisões de conformidade podem perguntar se as senhas estão protegidas, se o acesso privilegiado é controlado, se as tentativas de login malsucedidas são monitoradas, se as contas são revisadas e se as credenciais comprometidas são tratadas.

Uma política de senhas documentada e aplicada pode tornar as auditorias de conformidade mais eficientes.

Experiência do usuário aprimorada

Uma política de senhas bem projetada pode melhorar a experiência do usuário. Políticas mais antigas frequentemente forçavam trocas de senha frequentes e regras de caracteres complexos que os usuários achavam frustrantes. As políticas modernas podem enfatizar frases-senha mais longas, gerenciadores de senhas, MFA e bloqueio de senhas comprometidas.

Isso reduz a necessidade de os usuários criarem senhas artificiais, difíceis de lembrar e fáceis de digitar errado. Também pode reduzir as solicitações à central de ajuda causadas por senhas esquecidas e bloqueios.

Uma boa segurança deve ser prática o suficiente para que os usuários a sigam de forma consistente.

Resposta a incidentes mais forte

A política de senhas apoia a resposta a incidentes definindo o que acontece quando há suspeita ou confirmação de que as credenciais foram comprometidas. A política pode exigir redefinição de senha, invalidação de sessão, revisão de MFA, monitoramento de conta, revisão de registro de acesso e notificação do usuário.

Durante um incidente, regras claras reduzem a confusão. As equipes de segurança sabem quando as senhas devem ser alteradas, quais contas precisam de prioridade e como verificar se o acesso foi protegido.

Uma política transforma incidentes com credenciais em um processo de resposta controlado.

Aplicações da política de senhas

Contas de usuário empresariais

As contas de usuário empresariais são uma das principais aplicações da política de senhas. Os funcionários usam senhas para acessar e-mail, ferramentas de colaboração, sistemas de RH, plataformas de CRM, sistemas ERP, armazenamento de arquivos, VPNs e aplicações internas.

Uma política de senhas ajuda a garantir que as contas dos funcionários usem práticas de autenticação fortes. Ela também apoia a integração, mudanças de função, redefinição de senha, desligamento e revisão de acesso.

Para contas empresariais, a política de senhas deve ser combinada com MFA, SSO, acesso condicional e gerenciamento do ciclo de vida da identidade.

Plataformas de nuvem e SaaS

As plataformas de nuvem e SaaS geralmente contêm dados de negócios confidenciais e são acessíveis de várias redes e dispositivos. A política de senhas é importante para proteger contas de usuários, consoles de administrador, acesso à API e dados de clientes.

Muitas plataformas SaaS permitem que os administradores configurem o comprimento da senha, MFA, tempo limite de sessão, SSO, regras de redefinição de senha e bloqueio de conta. Essas configurações devem estar alinhadas com a política geral de segurança de identidade da organização.

Os sistemas em nuvem não devem ser deixados com configurações de autenticação padrão ou fracas.

Acesso remoto e VPN

As contas de acesso remoto são de alto risco porque permitem que os usuários se conectem de fora da rede confiável da organização. VPN, área de trabalho remota, portais de administração em nuvem e ferramentas de gerenciamento remoto devem ter forte aplicação da política de senhas.

O acesso remoto geralmente deve exigir MFA. O acesso remoto somente com senha é arriscado porque credenciais roubadas podem fornecer aos atacantes um caminho direto para os sistemas internos.

Monitorar a atividade de login remoto também é importante porque locais de origem incomuns ou falhas repetidas podem indicar um ataque.

Gerenciamento de acesso privilegiado

O gerenciamento de acesso privilegiado usa a política de senhas para proteger contas de administrador, contas root, administradores de banco de dados, administradores de domínio, administradores de dispositivos de rede e contas de acesso de emergência.

As senhas privilegiadas devem ser longas, exclusivas, protegidas por MFA, armazenadas em cofres seguros quando apropriado, rotacionadas quando necessário e monitoradas por meio de registros de auditoria. O acesso deve ser concedido somente quando necessário e removido quando não for mais necessário.

O comprometimento da conta privilegiada pode ter um impacto grave, portanto, a política de senhas deve ser mais forte para essas contas.

Portais de clientes e serviços on-line

Portais de clientes e serviços on-line usam a política de senhas para proteger contas de clientes, dados pessoais, informações de cobrança, pedidos, assinaturas e histórico de serviços. A política deve equilibrar segurança com usabilidade, porque os clientes podem abandonar serviços que tornam o login muito difícil.

As políticas de senha voltadas para o cliente devem oferecer suporte a senhas longas, gerenciadores de senhas, opções de MFA, redefinição segura e mensagens de erro claras. Elas devem evitar restrições desnecessárias que impeçam senhas fortes.

Para contas de clientes de alto risco, a autenticação baseada em risco e as verificações de senhas comprometidas podem melhorar a proteção.

Bancos de dados, aplicações e APIs

Bancos de dados, aplicações internas e APIs frequentemente usam senhas ou segredos para autenticação. Essas credenciais podem pertencer a usuários, aplicações, contas de serviço, ferramentas de integração ou trabalhos automatizados.

A política de senhas nesses ambientes deve incluir armazenamento seguro, procedimentos de rotação, privilégio mínimo, armazenamento de segredos em cofre, registros de auditoria e remoção de credenciais não utilizadas. Senhas codificadas no código-fonte ou scripts devem ser evitadas.

As credenciais de aplicação e API são frequentemente negligenciadas, mas podem criar uma séria exposição de segurança.

Projetando uma política de senhas moderna

Enfatizar comprimento e exclusividade

Uma política de senhas moderna deve enfatizar o comprimento e a exclusividade. Senhas longas e exclusivas geralmente são mais fortes do que senhas curtas que meramente satisfazem regras de complexidade de caracteres. Os usuários devem ser incentivados a usar frases-senha ou gerenciadores de senhas.

A exclusividade é essencial porque senhas reutilizadas criam um risco importante. Se uma senha de um serviço violado for reutilizada para uma conta de trabalho, os atacantes podem tentar a mesma credencial em outro lugar.

A política deve deixar claro que toda conta importante precisa de uma senha diferente.

Evitar regras de complexidade desnecessárias

As regras de complexidade tradicionais geralmente exigem letras maiúsculas, minúsculas, números e símbolos. Essas regras podem parecer fortes, mas os usuários geralmente respondem com padrões previsíveis. Por exemplo, eles podem colocar a primeira letra em maiúscula e adicionar um número ou símbolo no final.

Uma abordagem mais prática é bloquear senhas fracas e comprometidas, permitir frases-senha mais longas e fornecer feedback sobre a força da senha. A complexidade ainda pode acontecer naturalmente quando os usuários ou gerenciadores de senhas criam senhas fortes, mas a complexidade forçada por si só não deve ser a defesa principal.

As regras de senha devem reduzir o risco real de ataque, não apenas criar a aparência de segurança.

Usar MFA para contas importantes

A política de senhas deve ser combinada com a política de MFA. Contas importantes como e-mail, acesso remoto, administração de nuvem, finanças, RH, dados de clientes e contas privilegiadas devem usar MFA sempre que possível.

A MFA ajuda a proteger as contas mesmo quando uma senha é obtida por phishing ou vazada. Métodos fortes de MFA, como aplicativos autenticadores, chaves de segurança de hardware ou passkeys, podem fornecer melhor proteção do que códigos SMS em ambientes de maior risco.

As organizações devem escolher os métodos de MFA com base no risco, usabilidade, disponibilidade do dispositivo e necessidades de suporte.

Verificar em relação a senhas comprometidas

A triagem de senha deve verificar se uma senha proposta aparece em listas de senhas comprometidas conhecidas ou em dicionários de senhas comuns. Se um usuário escolher uma senha fraca conhecida, o sistema deve rejeitá-la e explicar que é necessária uma senha diferente.

Esse controle ajuda a evitar que os usuários escolham senhas que os atacantes já conhecem. É particularmente útil porque muitos usuários escolhem palavras familiares, nomes, anos, padrões de teclado ou credenciais reutilizadas.

A triagem de senhas comprometidas deve ser feita com segurança, sem expor a própria senha a terceiros desnecessários.

Definir quando as senhas devem ser alteradas

Uma política de senhas moderna deve definir condições claras para a alteração de senha. As senhas devem ser alteradas quando houver evidência de comprometimento, suspeita de tomada de conta, solicitação do usuário, transição de função, dispositivo perdido, segredo exposto ou redefinição administrativa.

As alterações forçadas de rotina sem evidência de comprometimento podem gerar frustração nos usuários e podem levar a escolhas de senhas mais fracas. Se os usuários forem forçados a alterar as senhas com muita frequência, podem usar variações previsíveis.

Os requisitos de alteração de senha devem ser baseados em risco e apoiados pelo monitoramento.

Incluir segurança na redefinição de senha

A segurança da redefinição de senha é tão importante quanto a criação da senha. Os atacantes podem mirar links de redefinição, centrais de suporte, perguntas de recuperação ou contas de e-mail comprometidas para assumir uma conta.

Um processo de redefinição seguro pode incluir MFA, links de redefinição com tempo limitado, verificação de identidade, notificação ao usuário, invalidação de sessão e registro de auditoria. Perguntas de segurança baseadas em informações pessoais devem ser evitadas porque as respostas podem ser adivinhadas ou encontradas on-line.

Um processo de redefinição fraco pode minar uma política de senhas forte.

Considerações para implantação

Mapear todos os sistemas que usam senhas

Antes de aplicar uma política de senhas, as organizações devem identificar todos os sistemas que usam senhas. Isso inclui serviços de diretório, aplicações em nuvem, VPNs, bancos de dados, dispositivos de rede, aplicações de negócios, contas de serviço, sistemas legados e plataformas de terceiros.

O mapeamento de sistemas ajuda a revelar onde as regras de senha são inconsistentes. Uma política de provedor de identidade forte pode não proteger uma aplicação legada que usa seu próprio banco de dados de senhas fraco.

Um inventário completo é o primeiro passo rumo à aplicação consistente.

Alinhar a política com os grupos de usuários

Grupos de usuários diferentes podem precisar de controles de senha diferentes. Funcionários comuns, administradores, contas de serviço, contratados, clientes e contas de acesso de emergência podem ter diferentes níveis de risco e necessidades operacionais.

Contas de alto risco devem ter requisitos mais fortes. Por exemplo, contas de administrador podem exigir senhas mais longas, MFA, armazenamento em cofre, monitoramento de sessão e procedimentos de redefinição mais rigorosos.

Uma política de tamanho único pode ser muito fraca para usuários privilegiados ou muito onerosa para contas de baixo risco.

Preparar a comunicação com os usuários

Mudanças na política de senhas podem frustrar os usuários se não forem explicadas com clareza. As organizações devem comunicar o que está mudando, por que é importante, como criar senhas fortes, como usar um gerenciador de senhas e onde obter ajuda.

Os usuários devem receber exemplos práticos. Por exemplo, eles podem ser incentivados a usar frases-senha longas ou gerenciadores de senhas em vez de senhas curtas e complicadas.

Uma comunicação clara melhora a adoção e reduz a carga de trabalho da central de ajuda.

Testar antes da aplicação total

A aplicação da política de senhas deve ser testada antes de uma implementação completa. Os testes podem revelar problemas com sistemas legados, aplicativos móveis, integrações, fluxos de redefinição de senha, conexões SSO e contas de serviço.

Uma mudança repentina de política pode quebrar aplicações ou bloquear usuários se as dependências não forem compreendidas. Grupos piloto e implantação em etapas podem reduzir a interrupção.

Os testes são especialmente importantes ao alterar o comprimento mínimo, os requisitos de MFA, as regras de expiração de senha ou o comportamento de bloqueio de conta.

Monitorar após a implantação

Após a implantação, os administradores devem monitorar falhas de login, bloqueios, volume de redefinições de senha, reclamações de usuários, tickets de suporte, alertas de senhas comprometidas e tentativas de login suspeitas. Isso ajuda a determinar se a política está funcionando conforme o esperado.

O monitoramento pode mostrar que os usuários precisam de melhor orientação, que um sistema está mal configurado ou que os atacantes estão testando contas. A política deve ser ajustada com base em dados operacionais reais.

A política de senhas não é uma configuração única. Ela requer revisão e melhoria contínuas.

Uma política de senhas bem-sucedida combina aplicação técnica, educação do usuário, MFA, monitoramento, fluxos de trabalho de redefinição seguros e revisão regular.

Desafios comuns

Frustração do usuário

A frustração do usuário é um dos desafios mais comuns da política de senhas. Se os usuários forem forçados a criar senhas difíceis de lembrar, alterá-las com muita frequência ou seguir regras confusas, eles podem procurar atalhos.

Os atalhos podem incluir anotar senhas em papel, reutilizar senhas antigas, usar padrões previsíveis ou armazenar senhas em documentos inseguros. Esses comportamentos podem enfraquecer a segurança em vez de melhorá-la.

Uma boa política deve ser forte o suficiente para reduzir o risco, mas prática o suficiente para que os usuários normais a sigam.

Reutilização de senhas

A reutilização de senhas continua sendo um problema sério. Os usuários podem reutilizar a mesma senha em sistemas de trabalho, e-mail pessoal, sites de compras, redes sociais e serviços em nuvem. Se um site for violado, os atacantes podem tentar a mesma senha em outro lugar.

Gerenciadores de senhas e educação do usuário podem reduzir a reutilização. Controles técnicos, como triagem de senhas comprometidas e SSO, também podem ajudar.

A prevenção da reutilização é essencial para reduzir o risco de preenchimento de credenciais.

Limitações de sistemas legados

Os sistemas legados podem não oferecer suporte a senhas longas, hashing moderno, MFA, SSO, caracteres Unicode, fluxos de trabalho de redefinição seguros ou registros de auditoria detalhados. Essas limitações podem dificultar a aplicação da política.

As organizações devem identificar as restrições dos sistemas legados e decidir se devem atualizar, isolar, substituir ou adicionar controles compensatórios. Por exemplo, um sistema legado pode ser protegido por VPN, segmentação de rede ou um proxy de identidade se a aplicação direta da política for limitada.

As exceções para sistemas legados devem ser documentadas e revisadas regularmente.

Senhas compartilhadas e codificadas

Senhas compartilhadas e codificadas são riscos operacionais comuns. Uma senha compartilhada pode ser usada por uma equipe, fornecedor, aplicação, script ou dispositivo. Uma senha codificada pode estar embutida no código-fonte, arquivos de configuração ou trabalhos de automação.

Essas credenciais são difíceis de rotacionar e fáceis de perder o controle. Elas podem permanecer ativas muito tempo depois que as pessoas ou sistemas não precisam mais delas.

As organizações devem mover segredos compartilhados e codificados para cofres controlados e substituir o acesso compartilhado por autenticação individual sempre que possível.

Regras de bloqueio excessivamente agressivas

As regras de bloqueio podem ajudar a bloquear ataques de adivinhação, mas configurações excessivamente agressivas podem criar problemas operacionais. Os atacantes podem intencionalmente acionar bloqueios, causando negação de serviço para usuários legítimos.

Uma abordagem melhor pode combinar atrasos progressivos, detecção baseada em risco, alertas, MFA e monitoramento de logins suspeitos. O bloqueio deve ser usado com cuidado e ajustado com base no risco.

O objetivo é desacelerar os atacantes sem tornar o trabalho normal não confiável.

Dicas de manutenção e operação

Revisar a política regularmente

A política de senhas deve ser revisada regularmente porque a tecnologia, as ameaças, os regulamentos e o comportamento do usuário mudam com o tempo. Uma política escrita há vários anos pode se basear em suposições desatualizadas.

As revisões devem considerar o comprimento da senha, a cobertura de MFA, o bloqueio de senhas comprometidas, os fluxos de redefinição de senha, as contas de serviço, o acesso privilegiado e o feedback do usuário.

A revisão regular mantém a política prática e alinhada com o risco atual.

Auditar eventos relacionados a senhas

Os eventos relacionados a senhas devem ser registrados e revisados. Eventos importantes incluem falhas de login, alterações de senha, redefinições de senha, bloqueios de conta, falhas de MFA, login de conta privilegiada, alterações na política de senhas e novas contas de administrador.

Os registros de auditoria ajudam a detectar comportamentos suspeitos e apoiam a investigação de incidentes. Eles também fornecem evidências para revisões de conformidade.

Os registros devem ser protegidos contra modificações não autorizadas e retidos de acordo com a política.

Remover contas não utilizadas

Contas não utilizadas criam riscos desnecessários. Ex-funcionários, contratados antigos, usuários de teste, contas de serviço abandonadas e contas de administrador inativas devem ser desativadas ou removidas.

Mesmo uma política de senhas forte não pode proteger uma conta que ninguém monitora e da qual ninguém é responsável. Os atacantes costumam procurar contas esquecidas porque elas podem ter senhas fracas ou permissões antigas.

O gerenciamento do ciclo de vida da conta deve trabalhar em conjunto com a política de senhas.

Treinar os usuários em segurança prática de senhas

O treinamento do usuário deve se concentrar no comportamento prático. Os usuários devem saber como criar frases-senha fortes, usar gerenciadores de senhas, evitar a reutilização de senhas, reconhecer phishing, proteger os prompts de MFA e relatar suspeitas de comprometimento.

O treinamento deve evitar instruções vagas, como "torne-a complexa". Em vez disso, deve dar exemplos claros e explicar os métodos comuns dos atacantes.

Uma melhor compreensão do usuário torna a política de senhas mais eficaz na vida real.

Atualizar os controles técnicos

A política de senhas deve ser apoiada por controles técnicos modernos. Isso pode incluir SSO, MFA, integração com gerenciador de senhas, triagem de senhas comprometidas, hashing seguro, detecção de ameaças à identidade, acesso condicional e gerenciamento de acesso privilegiado.

Os controles técnicos reduzem a dependência da memória e da disciplina manual do usuário. Eles também tornam a aplicação mais consistente entre os sistemas.

À medida que os sistemas se modernizam, a política de senhas deve ser atualizada para usar controles mais fortes.

Política de senhas em relação a conceitos de segurança relacionados

Política de senhas versus política de MFA

A política de senhas define como as senhas são criadas, usadas, alteradas e protegidas. A política de MFA define quando e como os usuários devem fornecer um fator de autenticação adicional. As duas políticas estão relacionadas, mas não são a mesma coisa.

A política de senhas reduz o risco de credenciais fracas. A política de MFA reduz o risco de que apenas uma senha roubada possa acessar a conta. Juntas, elas fornecem uma segurança de autenticação mais forte.

Contas importantes geralmente devem ser protegidas tanto por regras de senha fortes quanto por MFA.

Política de senhas versus política de controle de acesso

A política de senhas concentra-se nas credenciais de autenticação. A política de controle de acesso concentra-se no que os usuários têm permissão para fazer após a autenticação. Um usuário pode ter uma senha forte, mas ainda ter permissões excessivas.

Ambas as políticas são necessárias. A política de senhas ajuda a verificar o usuário, enquanto a política de controle de acesso limita as ações do usuário de acordo com a função e a necessidade do negócio.

A autenticação forte deve ser combinada com o acesso de privilégio mínimo.

Política de senhas versus estratégia de passkeys

As passkeys são um método de autenticação mais recente projetado para reduzir a dependência de senhas tradicionais. Uma estratégia de passkeys pode, com o tempo, reduzir a importância da política de senhas em alguns sistemas. No entanto, muitas organizações ainda operam sistemas que dependem de senhas.

Durante a transição, a política de senhas continua importante. As organizações podem usar passkeys para aplicações compatíveis, mantendo os controles de senha para sistemas legados, contas de serviço, acesso de backup e aplicações que ainda não oferecem suporte ao login sem senha.

A política de senhas e a estratégia sem senha podem coexistir durante a modernização.

Política de senhas versus gerenciamento de acesso privilegiado

O gerenciamento de acesso privilegiado, ou PAM, controla contas de alto risco e acesso administrativo. Pode incluir armazenamento de senhas em cofre, monitoramento de sessão, acesso just-in-time, fluxos de aprovação e rotação automática de credenciais.

A política de senhas é mais ampla e se aplica a muitos tipos de conta. O PAM aplica controles mais rígidos a contas que podem causar o maior dano se comprometidas.

As organizações devem usar o PAM para contas privilegiadas e uma política de senhas mais ampla para a segurança geral da identidade.

Conclusão

Uma política de senhas define como as senhas são criadas, usadas, armazenadas, alteradas, redefinidas, monitoradas e protegidas. Ela ajuda as organizações a reduzir senhas fracas, evitar a reutilização de credenciais, proteger as contas contra ataques de adivinhação e criar práticas de autenticação consistentes em todos os sistemas.

Uma política de senhas moderna deve enfatizar o comprimento da senha, a exclusividade, o bloqueio de senhas comprometidas, o armazenamento seguro de senhas, MFA, o suporte ao gerenciador de senhas, a limitação de taxa, fluxos de redefinição seguros, a proteção de contas privilegiadas, o controle de contas de serviço e o registro de auditoria. Ela deve evitar regras ultrapassadas que criam frustração sem melhorar a segurança real.

A política de senhas é usada em sistemas empresariais, plataformas em nuvem, portais de clientes, VPNs, serviços de acesso remoto, gerenciamento de acesso privilegiado, bancos de dados, aplicações e APIs. Quando combinada com a educação do usuário, aplicação técnica, monitoramento e revisão regular, ela se torna uma base importante para a segurança da identidade e a governança do acesso.

Perguntas frequentes

O que é uma política de senhas em termos simples?

Uma política de senhas é um conjunto de regras que explica como as senhas devem ser criadas, protegidas, alteradas, armazenadas e monitoradas.

Ela ajuda as organizações a reduzir senhas fracas, evitar o comprometimento de contas e gerenciar a autenticação de forma mais consistente.

O que uma política de senhas deve incluir?

Uma política de senhas deve incluir comprimento mínimo, suporte para senhas longas, bloqueio de senhas comprometidas, prevenção da reutilização de senhas, requisitos de MFA, bloqueio de conta ou limitação de taxa, regras de redefinição seguras, requisitos de armazenamento de senhas e registro de auditoria.

Ela também deve definir controles diferentes para usuários comuns, administradores, contas de serviço e sistemas de alto risco.

As senhas devem ser alteradas regularmente?

As senhas devem ser alteradas quando houver evidência de comprometimento, suspeita de tomada de conta, solicitação do usuário, dispositivo perdido, segredo exposto ou redefinição administrativa.

As alterações periódicas forçadas sem evidência de comprometimento podem criar frustração nos usuários e podem incentivar padrões de senha previsíveis.

Por que o comprimento da senha é importante?

Senhas mais longas são geralmente mais difíceis de adivinhar ou quebrar do que senhas curtas, especialmente quando são únicas e não baseadas em palavras comuns ou padrões previsíveis.

Frases-senha longas e senhas geradas por gerenciadores de senhas podem melhorar tanto a segurança quanto a usabilidade.

Uma senha forte é suficiente sem MFA?

Uma senha forte é importante, mas não é suficiente para contas de alto risco. As senhas ainda podem ser roubadas por meio de phishing, malware, violações de dados ou engenharia social.

A MFA adiciona outra camada de proteção e é fortemente recomendada para acesso remoto, contas de administrador, e-mail, serviços em nuvem, sistemas financeiros e plataformas de dados confidenciais.

Como as organizações podem reduzir a reutilização de senhas?

As organizações podem reduzir a reutilização de senhas incentivando os gerenciadores de senhas, bloqueando senhas comprovadamente comprometidas, usando SSO quando apropriado, treinando os usuários e impedindo que os usuários reutilizem senhas recentes nos sistemas corporativos.

Toda conta importante deve usar uma senha exclusiva.